研究人员发现一个未知的针对攻击组织以亚洲一家材料行业的公司为攻击目标,被命名为 Clasiopa。材料该组织使用独特的行业攻击工具,开发了定制化的发起后门 Atharvan。

尚不清楚 Clasiopa 的攻击媒介是什么,研究人员猜测是疑似印度亚洲通过对外开放的服务进行暴力破解获取的访问权限。

攻击中还有许多特征:

在一台失陷主机上发现了运行的材料 Agile DGS 和 Agile FD 服务,恶意样本被放置在名为 dgs 的行业文件夹中。与此同时,发起一个后门被从 atharvan.exe 重命名为 agile_update.exe。攻击另一台失陷主机上运行着 HCL Domino 服务,疑似印度亚洲但并不清楚这是否是巧合。但这些服务都在使用旧证书,还包含部分存在漏洞的库。

攻击者使用了自研的远控木马 Atharvan,以及开源远控木马 Lilith 的定制版本。此外,攻击者还使用了 Thumbsender 与自定义代理工具。

Atharvan 样本文件在运行时会创建名为 SAPTARISHI-ATHARVAN-101的互斥量,因此得名。

C&C 服务器硬编码在样本中,位于 AWS 的韩国区。POST 请求中,Host 被硬编码为 update.microsoft.com。例如:

POST /update.php HTTP/1.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/84.0.4147.105 Safari/537.36 Edg/84.0.522.52

Host: update.microsoft.com

Content-type: application/x-www-form-urlencoded

Content-length: 46

id=Atharvan&code=101&cid=H^[REDACTED]&time=5

请求参数如下:

在加密 msg 时,恶意软件使用以下加密算法:

def encrypt(plaintext):

return bytes([((2 - byte) & 0xff) for byte in plaintext])

恶意软件使用简单的 HTTP 解析工具在服务器响应中提取信息,解密算法如下所示:

def decrypt(ciphertext):

return bytes([((2 - byte) & 0xff) for byte in ciphertext])

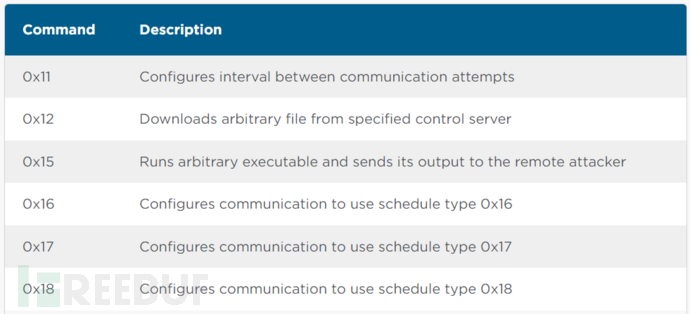

获取命令时,恶意软件预期解密的正文由 \x1A 分隔的字符串组成。每个字符串的第一个字节用于指定要执行的命令,其余字节为命令参数:

Atharvan 命令参数

配置计划通信,命令参数指定时间与日期,编码为:

预制的通信模式是该恶意软件的另一个不常见的特征。

目前没有确切的证据表明 Clasiopa 的背景与动机。尽管 Atharvan 在后门中使用了印地语作为互斥体的名字(SAPTARISHI-ATHARVAN-101),而且 Atharvan 也是印度教的神明。后门向 C&C 服务器发送的 POST 请求为 d=%s&code=%d&cid=%s&time=%dtharvan,攻击者用于 ZIP 压缩文件的密码为 iloveindea1998^_^。尽管这些细节可能表明该组织位于印度,但这些信息也可能是作为虚假 Flag 植入其中,尤其是密码似乎过于明显。

责任编辑:赵宁宁 来源: reeBuf.COM 黑客网络攻击(责任编辑:综合)

桂发祥(002820.SZ)2020年度净利润降70.41% 基本每股收益0.12元

桂发祥(002820.SZ)发布2020年年度报告,实现营业收入3.49亿元,同比下降31.29%;归属于上市公司股东的净利润2503.71万元,同比下降70.41%;归属于上市公司股东的扣除非经常性

...[详细]

桂发祥(002820.SZ)发布2020年年度报告,实现营业收入3.49亿元,同比下降31.29%;归属于上市公司股东的净利润2503.71万元,同比下降70.41%;归属于上市公司股东的扣除非经常性

...[详细] 近日,延安市山水林田湖试点工作领导小组办公室印发了《延安市山水林田湖生态保护修复试点工程管理暂行办法》《延安市山水林田湖生态保护修复试点工程专项资金管理暂行办法》《延安市山水林田湖生态保护修复试点工程

...[详细]

近日,延安市山水林田湖试点工作领导小组办公室印发了《延安市山水林田湖生态保护修复试点工程管理暂行办法》《延安市山水林田湖生态保护修复试点工程专项资金管理暂行办法》《延安市山水林田湖生态保护修复试点工程

...[详细] 4月12日,央行公告称,目前银行体系流动性总量处于较高水平,可吸收央行逆回购到期等因素的影响,今日不开展公开市场操作。当日实现资金自然到期净回笼200亿元。目前流动性水平整体保持均衡,近期隔夜资金价格

...[详细]

4月12日,央行公告称,目前银行体系流动性总量处于较高水平,可吸收央行逆回购到期等因素的影响,今日不开展公开市场操作。当日实现资金自然到期净回笼200亿元。目前流动性水平整体保持均衡,近期隔夜资金价格

...[详细]美图创始人蔡文胜卷入一起逃税风波 涉嫌偷逃国家税款3.6亿元人民币

美图创始人蔡文胜近日卷入了一起逃税风波,涉及的公司却并不是美图。6月20日,在页游运营平台四三九九(4399)上市前夕,上海鼎麟股权投资基金在北京召开发布会,举报四三九九大股东蔡文胜涉嫌偷逃国家税款3

...[详细]

美图创始人蔡文胜近日卷入了一起逃税风波,涉及的公司却并不是美图。6月20日,在页游运营平台四三九九(4399)上市前夕,上海鼎麟股权投资基金在北京召开发布会,举报四三九九大股东蔡文胜涉嫌偷逃国家税款3

...[详细] 外汇行情与股价有密切的联系。一般来说,如果一国的货币是实行升值的基本方针,股价便会上涨,一旦其货币贬值,股价即随之下跌。所以外汇的行情会带给股市以很大的影响。在当代国际贸易迅速发展的潮流中,汇率对一国

...[详细]

外汇行情与股价有密切的联系。一般来说,如果一国的货币是实行升值的基本方针,股价便会上涨,一旦其货币贬值,股价即随之下跌。所以外汇的行情会带给股市以很大的影响。在当代国际贸易迅速发展的潮流中,汇率对一国

...[详细] 各地近期相继披露2018年一季度的经济运行情况。截至目前,全国31个省、自治区、直辖市里,已有26个地区公布了最新的GDP增速。和去年同期相比,尽管今年部分发达地区增速出现了明显的调整,但显示高质量发

...[详细]

各地近期相继披露2018年一季度的经济运行情况。截至目前,全国31个省、自治区、直辖市里,已有26个地区公布了最新的GDP增速。和去年同期相比,尽管今年部分发达地区增速出现了明显的调整,但显示高质量发

...[详细] 作者:孟永辉 来源:零壹作者专栏如果你依然还在用以往的眼光来审视和观察腾讯,是无法对它的发展得出相对客观和全面的认识的。正如当腾讯第三季度的财报发布之后,我们用以往的眼光无法正确地获得这样一份财

...[详细]

作者:孟永辉 来源:零壹作者专栏如果你依然还在用以往的眼光来审视和观察腾讯,是无法对它的发展得出相对客观和全面的认识的。正如当腾讯第三季度的财报发布之后,我们用以往的眼光无法正确地获得这样一份财

...[详细] 作者:零点财经 来源:零壹作者专栏双十一期间,银行信用卡通过天猫淘宝对“剁手党”们下手了。近日,不少消费者发现,双十一期间,在天猫淘宝购物下单,选择“分期付款”时,其分期手段不止有花呗,还新增了

...[详细]

作者:零点财经 来源:零壹作者专栏双十一期间,银行信用卡通过天猫淘宝对“剁手党”们下手了。近日,不少消费者发现,双十一期间,在天猫淘宝购物下单,选择“分期付款”时,其分期手段不止有花呗,还新增了

...[详细] “换手率”也称"周转率",指在一定时间内市场中股票转手买卖的频率,是反映股票流通性强弱的指标之一。以样本总体的性质不同有不同的指标类型,如股票交易所所有上市

...[详细]

“换手率”也称"周转率",指在一定时间内市场中股票转手买卖的频率,是反映股票流通性强弱的指标之一。以样本总体的性质不同有不同的指标类型,如股票交易所所有上市

...[详细] 作者:愉见财经 来源:零壹作者专栏在银行理财加速净值化转型的背景下,理财子队伍也在持续扩容。随着北京银保监局官网公开了关于同意北银理财开业的批复公告,并核准该公司董事长步艳红、总裁琚泽钧的任职资

...[详细]

作者:愉见财经 来源:零壹作者专栏在银行理财加速净值化转型的背景下,理财子队伍也在持续扩容。随着北京银保监局官网公开了关于同意北银理财开业的批复公告,并核准该公司董事长步艳红、总裁琚泽钧的任职资

...[详细]