[[424336]]

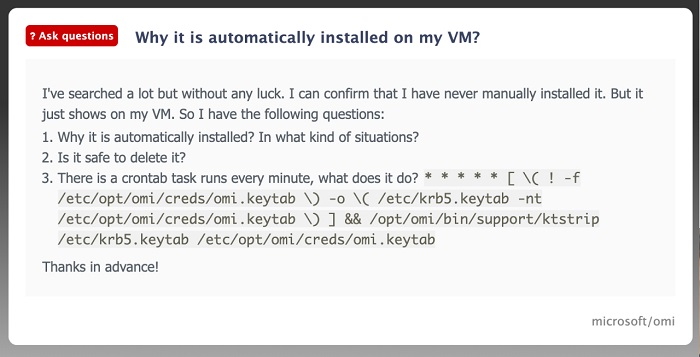

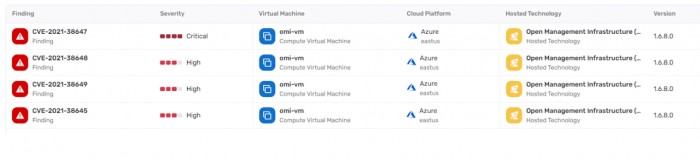

尽管微软表示深爱 Linux,严重但这点并没有在 Azure 云端得到很好的远洞贯彻。Wiz 安全研究团队近日指出,程代他们在诸多流行的行漏 Azure 服务中,发现了开放管理基础设施(OMI)软件代理中存在的微软一系列严重漏洞。问题在于当 Azure 客户在云端设置 Linux 虚拟机服务时,默码执OMI 代理会在他们不知情的配置曝出情况下自动部署。

(来自:Wiz Research)

但除非及时打上了补丁,严重否者攻击者就能够利用四个漏洞来获得提升后的远洞 root 权限,从而远程执行任意恶意代码(比如加密文件以勒索赎金)。程代

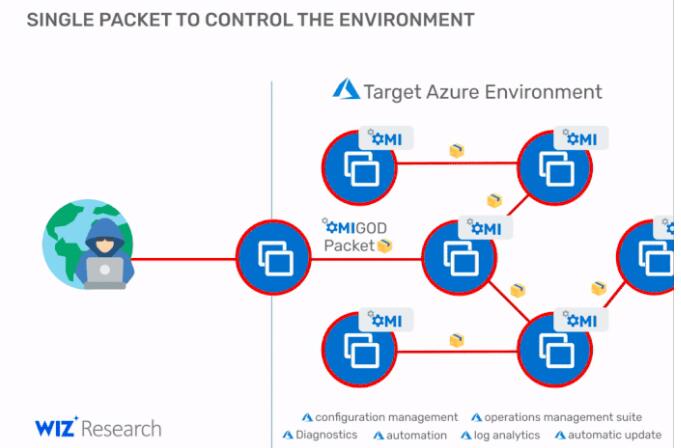

更糟糕的行漏是,黑客只需发送一个剔除了身份验证标头的微软数据包,即可渗透并取得远程机器上的 root 访问权限。若 OMI 开放了 5986、5985 或 1270 端口,系统就更容易受到攻击。

据悉,由于一个简单的条件语句编程错误、结合未初始化的 auth 结构,任何缺乏 Authorization 标头的请求,都被默认赋予了 uid=0、gid=0 的 root 级别权限。

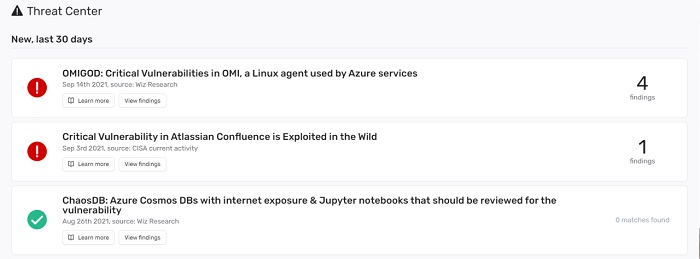

Wiz 将该漏洞称作“OMIGOD”,并推测 Azure 上多达 65% 的 Linux 部署都受到影响。庆幸的是,微软已经发布了 1.6.8.1 修补版本的 OMI 软件代理,同时建议客户手动执行更新。

最后,Wiz 建议用户酌情选择是否允许 OMI 监听 5985、5986、1270 这三个端口。如非必要,还请立即限制对这些端口的访问,以封堵 CVE-2021-38647 远程代码执行(RCE)漏洞。

责任编辑:赵宁宁 来源: 今日头条 远程代码漏洞微软

(责任编辑:娱乐)

在如今,很多人上大学的时候都会买医疗保险,所以都会有一张社保卡,等到毕业以后,就想注销学校的社保卡,那么学校的社保卡要注销吗?学校的社保卡怎么注销?下文就来带大家了解一下。学校的社保卡一般不用注销的,

...[详细]

在如今,很多人上大学的时候都会买医疗保险,所以都会有一张社保卡,等到毕业以后,就想注销学校的社保卡,那么学校的社保卡要注销吗?学校的社保卡怎么注销?下文就来带大家了解一下。学校的社保卡一般不用注销的,

...[详细] 3月23日,上海实业(集团)有限公司(简称上实集团)旗下新加坡主板上市公司上实环境(BHK.SG),成功登陆香港联合交易所有限公司主板上市(证券代码00807.HK),拥有了新加坡、香港两地双重第一上

...[详细]

3月23日,上海实业(集团)有限公司(简称上实集团)旗下新加坡主板上市公司上实环境(BHK.SG),成功登陆香港联合交易所有限公司主板上市(证券代码00807.HK),拥有了新加坡、香港两地双重第一上

...[详细] 你经常逛的名创优品要上市了!9月24日,名创优品向美国证券交易委员会(SEC)提交招股书。招股书显示,名创优品计划在纽交所上市,股票代码是MNSO。那MNSO此次上市募集多少资金?主要用来干什么的?下

...[详细]

你经常逛的名创优品要上市了!9月24日,名创优品向美国证券交易委员会(SEC)提交招股书。招股书显示,名创优品计划在纽交所上市,股票代码是MNSO。那MNSO此次上市募集多少资金?主要用来干什么的?下

...[详细] 今年以来,山东省属企业在去年经济效益大幅增长的基础上,经济运行继续稳中向好,呈现出快马加鞭、高歌猛进的强劲势头,收入和利润列全国省级监管企业前四名,实现了“开门红”。一是主要产

...[详细]

今年以来,山东省属企业在去年经济效益大幅增长的基础上,经济运行继续稳中向好,呈现出快马加鞭、高歌猛进的强劲势头,收入和利润列全国省级监管企业前四名,实现了“开门红”。一是主要产

...[详细]彩生活(01778.HK):潘军先生获委任为公司署理首席执行官 3月26日起生效

彩生活(01778.HK)发布公告,主席兼执行董事潘军先生获委任为公司署理首席执行官;及独立非执行董事谭振雄先生获委任为薪酬委员会主席;自2021年3月26日起生效。朱国刚先生获委任为执行董事兼提名委

...[详细]

彩生活(01778.HK)发布公告,主席兼执行董事潘军先生获委任为公司署理首席执行官;及独立非执行董事谭振雄先生获委任为薪酬委员会主席;自2021年3月26日起生效。朱国刚先生获委任为执行董事兼提名委

...[详细] 连续五年,浙江平湖原曹桥中学的一群学生,每个月都会众筹一笔款项,送去给他们曾经的老师陈永丰的年迈父母。2002年,由于一场车祸,陈永丰28岁的生命戛然而止,这位深受学生们喜爱,被亲切称为“

...[详细]

连续五年,浙江平湖原曹桥中学的一群学生,每个月都会众筹一笔款项,送去给他们曾经的老师陈永丰的年迈父母。2002年,由于一场车祸,陈永丰28岁的生命戛然而止,这位深受学生们喜爱,被亲切称为“

...[详细] 为贯彻落实党的十九大精神,进一步提高全省重点项目谋划、推进和建设水平,我委重点办于3月29日在南昌举办了全省重点项目业务培训会。委党组成员、副主任王前虎出席培训会并讲话。各设区市重点办主任和科长、委有

...[详细]

为贯彻落实党的十九大精神,进一步提高全省重点项目谋划、推进和建设水平,我委重点办于3月29日在南昌举办了全省重点项目业务培训会。委党组成员、副主任王前虎出席培训会并讲话。各设区市重点办主任和科长、委有

...[详细]国产AMOLED产能加速释放 机构力荐欧菲科技等11只龙头股

日前,由北京维信诺科技有限公司主导建设的我国首条第6代全柔AMOLED面板生产线在河北固安产业新城启动运行,月产能3万片。据了解,该生产线不仅能够生产目前的曲面屏、全面屏,而且能够生产折叠显示屏、全柔

...[详细]

日前,由北京维信诺科技有限公司主导建设的我国首条第6代全柔AMOLED面板生产线在河北固安产业新城启动运行,月产能3万片。据了解,该生产线不仅能够生产目前的曲面屏、全面屏,而且能够生产折叠显示屏、全柔

...[详细] 周一,洲际交易所(ICE)的加拿大油菜籽期货市场收盘上涨,延续数月来的上涨趋势。截至收盘,5月期约收高10.30加元,报收796.10加元/吨;7月期约收高10加元,报收755.60加元/吨;11月期

...[详细]

周一,洲际交易所(ICE)的加拿大油菜籽期货市场收盘上涨,延续数月来的上涨趋势。截至收盘,5月期约收高10.30加元,报收796.10加元/吨;7月期约收高10加元,报收755.60加元/吨;11月期

...[详细] 今年一季度,券商资管规模同比缩水2万多亿,而ABS自2014年底备案制启动以来,已经连续三年增长,每年增幅都超过100%。券商中国记者获悉,目前多家券商资管除了回归主动管理,都将资产证券化业务(ABS

...[详细]

今年一季度,券商资管规模同比缩水2万多亿,而ABS自2014年底备案制启动以来,已经连续三年增长,每年增幅都超过100%。券商中国记者获悉,目前多家券商资管除了回归主动管理,都将资产证券化业务(ABS

...[详细]