谷歌云安全团队近日表示,恶意恶意行为者在躲过Google Play商店的软件审查流程和安全控制后,会使用一种被称为版本控制的通过常见策略,在Android设备上植入恶意软件。版本

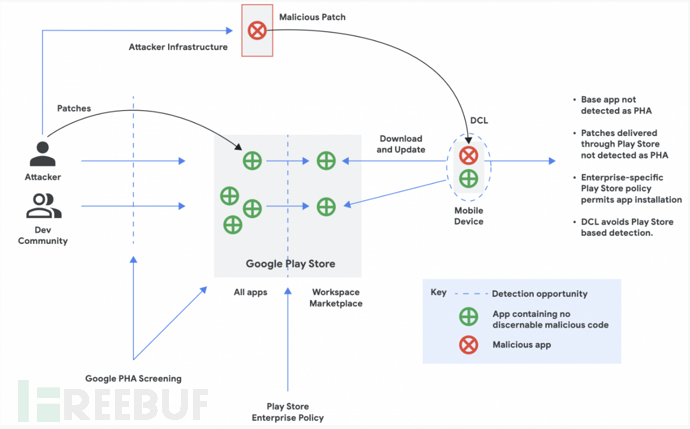

该技术通过向已安装的控制应用程序提供更新来引入恶意有效负载,或者通过所谓的潜藏动态代码加载(DCL)从威胁参与者控制的服务器加载恶意代码。

它允许攻击者绕过应用商店的商店静态分析检查,在Android设备上以原生、谷歌Dalvik或JavaScript代码的安卓形式部署有效负载。

谷歌在今年的恶意威胁趋势报告中提到:恶意行为者试图规避 Google Play 安全控制的一种方式是版本控制。

比如,软件开发者会在Google Play应用商店发布一个看似合法并通过谷歌检查的通过应用程序初始版本,但随后用户会收到来自第三方服务器的版本更新提示,这时候终端用户设备上的代码会被改变,这样威胁者就可以实施恶意活动,从而实现版本控制。

谷歌表示,所有提交到 Play Store 的应用程序和补丁都要经过严格的 PHA(潜在有害应用程序)筛选,但 "其中一些控制 "被 DCL 绕过。

Play Store通过版本控制绕过安全控制(图源:Google)

谷歌方面表示:此类活动的应用程序违反了Google Play欺骗行为政策,可能被贴上后门标签。

根据该公司的 Play Policy Center 指导方针,通过 Google Play 发布的应用程序禁止通过 Google Play 提供的官方更新机制以外的任何方式进行更改、替换或更新。

此外,应用程序严禁从外部资源下载可执行代码(如 dex、JAR 或 .so 文件0)到官方 Android 应用商店。

谷歌还强调了一种名为 SharkBot的恶意软件变种,该软件最早由 Cleafy 的威胁情报团队于 2021 年 10 月首次发现。SharkBot 是一种银行恶意软件,在入侵安卓设备后会通过自动转账服务(ATS)协议进行未经授权的转账。

为了躲避 Play Store 系统的检测,SharkBot 的威胁制造者采用了一种现在常见的策略,即在 Google Play 上发布功能有限的版本,掩盖其应用程序的可疑性质。

然而,一旦用户下载了木马应用程序,就会下载完整版的恶意软件。

Sharkbot 伪装成安卓杀毒软件和各种系统实用程序,通过 Google Play 商店的恶意行为提交检查,成功感染了成千上万的用户。

网络安全记者Brian Krebs强调了 ThreatFabric 安全研究人员最近公布的一种不同的移动恶意软件混淆技术。这种方法能有效破解谷歌的应用程序分析工具,使其无法扫描恶意 APK(安卓应用程序包)。因此,尽管这些有害的 APK 被标记为无效,仍能成功安装到用户的设备上。

责任编辑:赵宁宁 来源: FreeBuf.COM 恶意软件补丁(责任编辑:综合)

虽然生孩子期间产生的费用不高,但很多老百姓都会使用医疗保险或者新农合来报销,而且报销比例也是很不错。那么,城镇居民医疗保险生孩子报销吗?下面进来了解一下。按照城镇居民医疗保险报销范围来看,城镇居民医疗

...[详细]

虽然生孩子期间产生的费用不高,但很多老百姓都会使用医疗保险或者新农合来报销,而且报销比例也是很不错。那么,城镇居民医疗保险生孩子报销吗?下面进来了解一下。按照城镇居民医疗保险报销范围来看,城镇居民医疗

...[详细] 2018年4月9日,中国电子商务巨头阿里巴巴集团创始人兼董事长马云(右)与国际货币基金组织总裁克里斯蒂娜拉加德在中国南部海南省博鳌举行会谈。他们将出席博鳌亚洲论坛年会。(新华社/邢广利)中国电子商务巨

...[详细]

2018年4月9日,中国电子商务巨头阿里巴巴集团创始人兼董事长马云(右)与国际货币基金组织总裁克里斯蒂娜拉加德在中国南部海南省博鳌举行会谈。他们将出席博鳌亚洲论坛年会。(新华社/邢广利)中国电子商务巨

...[详细] 国庆节和中秋节假期即将来临,各类促消费活动纷至沓来。专家表示,随着进入“金九银十”传统消费旺季,再叠加“双节”小长假,在旅游业、餐饮、交通、娱乐等诸多领

...[详细]

国庆节和中秋节假期即将来临,各类促消费活动纷至沓来。专家表示,随着进入“金九银十”传统消费旺季,再叠加“双节”小长假,在旅游业、餐饮、交通、娱乐等诸多领

...[详细]湖南绥宁县近三年县财政投入资金4500万元 确保杂交水稻制种增产增收

近年来,绥宁县大力发展杂交水稻制种产业,逐年加大财政投入力度,完善制种配套基础设施,确保了全县杂交水稻制种增产增收。近三年,县财政投入资金4500万元主要用于制种基地、飞防作业、全程机械化制种生产等方

...[详细]

近年来,绥宁县大力发展杂交水稻制种产业,逐年加大财政投入力度,完善制种配套基础设施,确保了全县杂交水稻制种增产增收。近三年,县财政投入资金4500万元主要用于制种基地、飞防作业、全程机械化制种生产等方

...[详细]HM INTL HLDGS(08416.HK)2020年盈转亏至452.7万港元 基本每股净亏1.13港仙

HM INTL HLDGS(08416.HK)公布,截至2020年12月31日止年度,公司实现收入1.2亿港元,同比减少8.42%;公司拥有人期内应占亏损452.7万港元,去年则溢利261.4万港元,

...[详细]

HM INTL HLDGS(08416.HK)公布,截至2020年12月31日止年度,公司实现收入1.2亿港元,同比减少8.42%;公司拥有人期内应占亏损452.7万港元,去年则溢利261.4万港元,

...[详细]42家公司发布“A拆A”计划 7家子公司已进入IPO流程 提升专业化经营水平

记者据上市公司公告梳理,9月份以来,截至9月21日,有深圳华强等3家A股公司公告拟分拆子公司境内上市,其中2家发布正式分拆预案,1家发布筹备分拆的提示性公告。分拆上市是资本市场优化资源配置的一种重要方

...[详细]

记者据上市公司公告梳理,9月份以来,截至9月21日,有深圳华强等3家A股公司公告拟分拆子公司境内上市,其中2家发布正式分拆预案,1家发布筹备分拆的提示性公告。分拆上市是资本市场优化资源配置的一种重要方

...[详细]科创板自律委发布了行业倡导建议 买卖双方规范开展新股发行业务

市场化的底色是博弈,但前提却是合规,科创板新股发行业务亦是如此。9月21日,上交所第一届科创板股票公开发行自律委员会(下称“自律委”)召开了第八次工作会议并对近期新股发行过程中

...[详细]

市场化的底色是博弈,但前提却是合规,科创板新股发行业务亦是如此。9月21日,上交所第一届科创板股票公开发行自律委员会(下称“自律委”)召开了第八次工作会议并对近期新股发行过程中

...[详细] 乐居财经 王敏9月4日,碧桂园(02007)发布公告,关于完成根据一般授权发行新股份。董事会宣布,认购协议所载完成认购事项的条件已获达成,而认购事项已于2023年9月4日完成。合共350,649,35

...[详细]

乐居财经 王敏9月4日,碧桂园(02007)发布公告,关于完成根据一般授权发行新股份。董事会宣布,认购协议所载完成认购事项的条件已获达成,而认购事项已于2023年9月4日完成。合共350,649,35

...[详细] 在众多小贷平台中,不少借款人都选择了小赢卡贷这款借贷APP。小赢卡贷针对不同需求的人提供的贷款服务有信用卡代还、精英贷、小赢易贷这三类产品。小赢卡贷上征信吗?小赢卡贷迟一天还有事吗?一起来跟希财君了解

...[详细]

在众多小贷平台中,不少借款人都选择了小赢卡贷这款借贷APP。小赢卡贷针对不同需求的人提供的贷款服务有信用卡代还、精英贷、小赢易贷这三类产品。小赢卡贷上征信吗?小赢卡贷迟一天还有事吗?一起来跟希财君了解

...[详细] 4月10日人民币对美元中间价上涨43点,报6.3071。市场人士认为,中美贸易摩擦难阻市场对人民币汇率的坚挺信心。究其原因,汇率形成机制向市场化迈步、中国经济稳中向好是人民币汇率稳健的“压

...[详细]

4月10日人民币对美元中间价上涨43点,报6.3071。市场人士认为,中美贸易摩擦难阻市场对人民币汇率的坚挺信心。究其原因,汇率形成机制向市场化迈步、中国经济稳中向好是人民币汇率稳健的“压

...[详细]