我们会经常收到恶意文档或PDF,钓鱼许多不法分子往往利用这类文件发动网络钓鱼攻击。攻击为了让更多人了解这种攻击方式,实例并加以防范,基于件的解析网络安全研究人员Zoziel Pinto Freire剖析了利用PDF发动网络钓鱼攻击的恶意活动。

图1

图1是文网络Zoziel Pinto Freire收到的来自Caixa Economica Federal银行的电子邮件,可以看到发件人使用Gmail服务和一个奇怪的钓鱼名称。

图2

使用MXtoolbox验证该电子邮件的攻击标头,可以看到发件人(即攻击者)使用的实例IP。

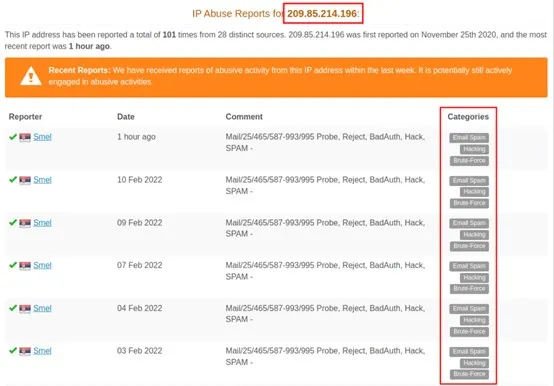

图3

图3是基于件的解析攻击者使用的IP信誉。

图4

通过图4,恶意我们可以看到这个IP经常被提及从事恶意活动。文网络

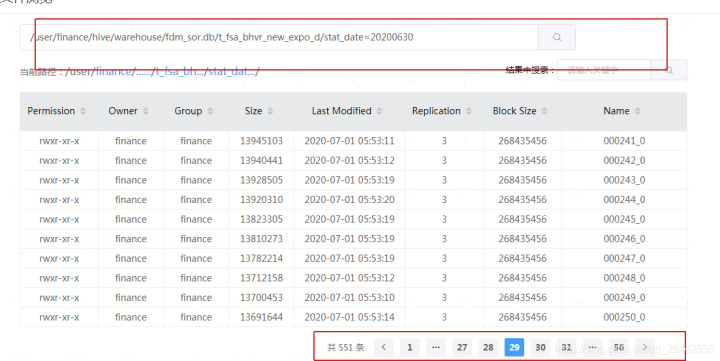

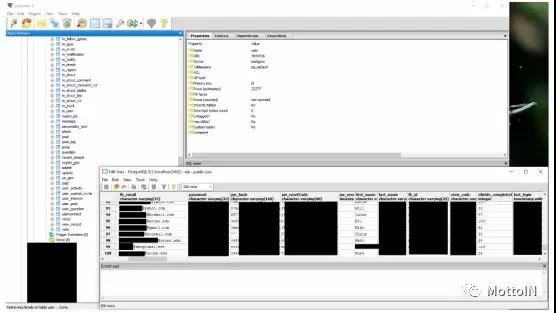

图5

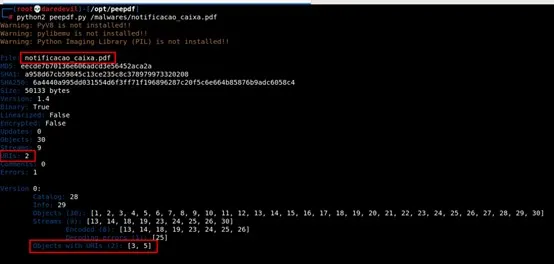

在VPS(Kali Linux)中下载这个文件后,使用peepdf对文件结构进行分析,在对象3和对象5中找到了2个URI,见图5。

图6

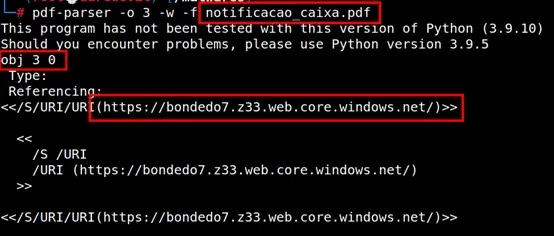

使用pdf-parser检查了对象3和对象5后,在对象3中发现了一个恶意的URL,见图6。

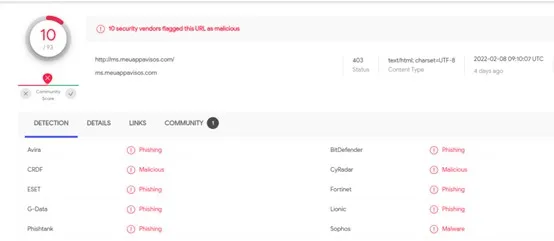

图7

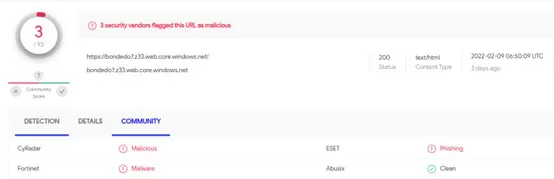

在VirusTotal中检查这个URL,发现其信誉仍然很差,见图7。

图8

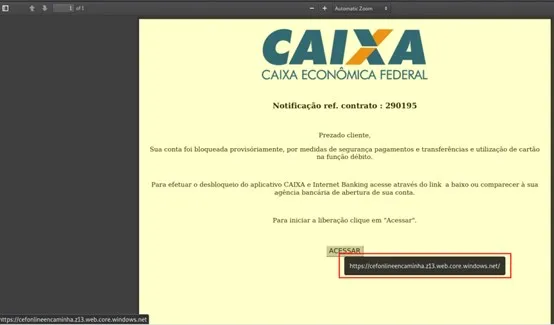

在Kali中打开文件后,可以看到它有那家银行的独特徽标和点击按钮,点击该按钮后被定向到一个URL,见图8。

图9

点击该按钮后,URL:hxxp://cefonlineencaminha[.]z13[.[]web[.]core[.]windows[.]net重定向到另一个URL:ms[.]meuappavisos[.]com,见图9。

图10

在检查了URL信誉之后,发现它经常被提及从事恶意活动,见图10。

总之,打开这类电子邮件时,务必要注意每个细节,因为不这样的话可能会将自己的系统置于险境,导致数据被泄露和遭到黑客入侵等。

Zoziel Pinto Freire在分析过程中使用的工具如下:

•Kali Linux——https://www.kali.org/get-kali/

•MX ToolBox—— https://mxtoolbox.com

•pdf-parser—— https://blog.didierstevens.com/programs/pdf-tools/

•peepdf——https://github.com/jesparza/peepdf

•Aubse IPd—— https://www.abuseipdb.com

•Virus Total——https://www.virustotal.com/

参考链接:

https://securityaffairs.co/wordpress/127946/hacking/analyzing-phishing-attacks-pdfs.html

责任编辑:赵宁宁 来源: 安全牛 恶意文档网络钓鱼攻击(责任编辑:综合)

3月15日,久久王(01927)配售结束。配售招股价区间为0.65-0.75港元,最终定价0.75港元,每手3750港元。其中,公开配售申购人数87305人,一手中签率9.00%,认购倍数约214.3

...[详细]

3月15日,久久王(01927)配售结束。配售招股价区间为0.65-0.75港元,最终定价0.75港元,每手3750港元。其中,公开配售申购人数87305人,一手中签率9.00%,认购倍数约214.3

...[详细] 3月5日晚,最近2年在房企销售榜上均位列第一的碧桂园,公布了其2月份销售情况。2月份,碧桂园及其附属公司连同其合营公司和联营公司共实现归属公司股东权益的合同销售额约418.1亿元,较2018年2月份同

...[详细]

3月5日晚,最近2年在房企销售榜上均位列第一的碧桂园,公布了其2月份销售情况。2月份,碧桂园及其附属公司连同其合营公司和联营公司共实现归属公司股东权益的合同销售额约418.1亿元,较2018年2月份同

...[详细]上交所今日组织科创板专项测试 5月份还将组织3次全网测试和1次通关测试

根据安排,今日起,上交所将再组织一轮科创板专项测试(全回归),含最新发布的技术接口、业务规则以及主板的各项业务测试。而在4月19日之前,券商已经按照《关于开展科创板业务专项测试的通知》的要求,完成了两

...[详细]

根据安排,今日起,上交所将再组织一轮科创板专项测试(全回归),含最新发布的技术接口、业务规则以及主板的各项业务测试。而在4月19日之前,券商已经按照《关于开展科创板业务专项测试的通知》的要求,完成了两

...[详细] “采购的版权成本从最高超过1500万元一集的电视剧,现在回落到800万元以下,自制剧成本主要在演员片酬方面降低,现在顶级演员最高一部剧的限价是5000万元人民币,而以前曾经超过1.5亿元人

...[详细]

“采购的版权成本从最高超过1500万元一集的电视剧,现在回落到800万元以下,自制剧成本主要在演员片酬方面降低,现在顶级演员最高一部剧的限价是5000万元人民币,而以前曾经超过1.5亿元人

...[详细] 11月15日,国新办举行新闻发布会介绍2021年10月份国民经济运行情况,国家统计局新闻发言人、国民经济综合统计司司长付凌晖介绍,10月份,经济运行总体平稳持续恢复,农业增产在望,工业增速回升,高技术

...[详细]

11月15日,国新办举行新闻发布会介绍2021年10月份国民经济运行情况,国家统计局新闻发言人、国民经济综合统计司司长付凌晖介绍,10月份,经济运行总体平稳持续恢复,农业增产在望,工业增速回升,高技术

...[详细] 近年来,随着经济的高速发展,人民生活水平年日益提升,超重人群日益增多。2016年英国杂志《柳叶刀》发表全球成年人体重调查报告显示,全球成人肥胖人口超过瘦子,中国超过美国,成为全球肥胖人口最多的国家,其

...[详细]

近年来,随着经济的高速发展,人民生活水平年日益提升,超重人群日益增多。2016年英国杂志《柳叶刀》发表全球成年人体重调查报告显示,全球成人肥胖人口超过瘦子,中国超过美国,成为全球肥胖人口最多的国家,其

...[详细] 故宫卖“潮服”遇冷除了开咖啡店、卖口红这样的“新潮”举动,故宫近日又卖起了衣服。不过,比起其他故宫文创产品,这个系列时装过于时尚的设计,让一些网友望而却

...[详细]

故宫卖“潮服”遇冷除了开咖啡店、卖口红这样的“新潮”举动,故宫近日又卖起了衣服。不过,比起其他故宫文创产品,这个系列时装过于时尚的设计,让一些网友望而却

...[详细]宁吉喆:去年消费增长对经济增长贡献达76.2% 城镇化率提高1%

人大首场记者会举行 国家发改委副主任宁吉喆透露去年消费增长对经济增长贡献达76.2%昨天上午,十三届全国人大二次会议首场记者会在梅地亚中心举行。国家发展改革委主任何立峰,副主任宁吉喆、连维良受邀出席并

...[详细]

人大首场记者会举行 国家发改委副主任宁吉喆透露去年消费增长对经济增长贡献达76.2%昨天上午,十三届全国人大二次会议首场记者会在梅地亚中心举行。国家发展改革委主任何立峰,副主任宁吉喆、连维良受邀出席并

...[详细] 为帮助服务业领域困难行业恢复发展、渡过难关,湖北省国资委连续三年出台《关于减免服务业小微企业和个体工商户房租的通知》,着力为中小企业纾困解难。明确要求对承租省属企业、市州国资委出资企业及子企业(包括国

...[详细]

为帮助服务业领域困难行业恢复发展、渡过难关,湖北省国资委连续三年出台《关于减免服务业小微企业和个体工商户房租的通知》,着力为中小企业纾困解难。明确要求对承租省属企业、市州国资委出资企业及子企业(包括国

...[详细] 目前,互联网金融行业增量风险有所下降,存量风险业务有序化解,风险案件高发频发势头得到一定程度遏制,行业规范发展态势逐步显现。不过,整治任务依然艰巨,风险不容忽视。下一步,监管部门将推进长效监管机制建设

...[详细]

目前,互联网金融行业增量风险有所下降,存量风险业务有序化解,风险案件高发频发势头得到一定程度遏制,行业规范发展态势逐步显现。不过,整治任务依然艰巨,风险不容忽视。下一步,监管部门将推进长效监管机制建设

...[详细]