pwn的备分学习有一段时间了,今天来看看IOT的浅谈一些知识。此篇文章会介绍IOT相关的备分基础知识,固件的浅谈概念以及IOT设备的文件系统,如何利用工具分析IOT设备。备分

[[418413]]

端口扫描中,浅谈我们可以注意一些私有协议,备分来进行分析。浅谈

所需技能

工具:IDA/Ghidra

流量分析:wireshark

固件分析攻击:binwalk/qemu

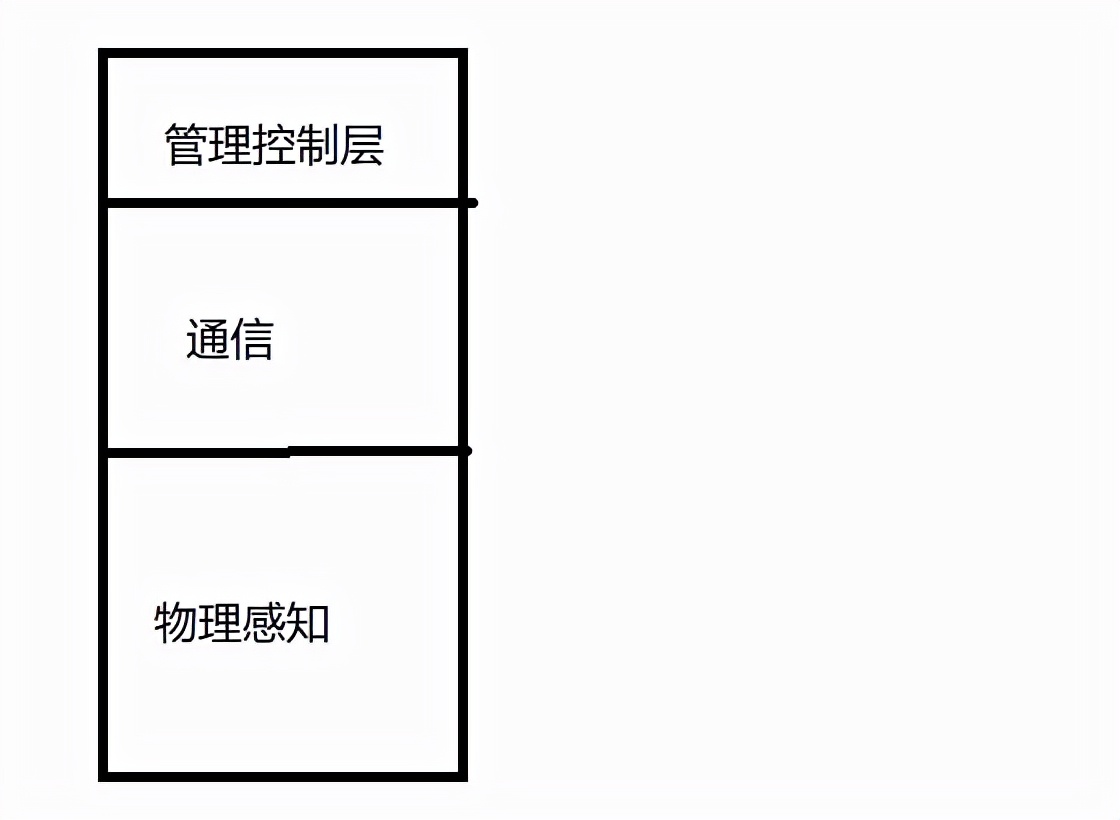

固件概念

我们可以把他简单的理解为操作系统。

固件的组成

Bootloader: 最开始运行的软件,初始化硬件设备,建立内存空间映射图,调节嵌入式的软硬件。

内核:操作系统最基本的部分。

根文件系统:内核启动时所mount的第一个文件系统,内核代码映像文件保存在根文件系统中。

嵌入式固件使用的系统大部分为linux系统,存在的目录:

/bin目录

/dev目录

/etc目录

/lib

/var

/proc

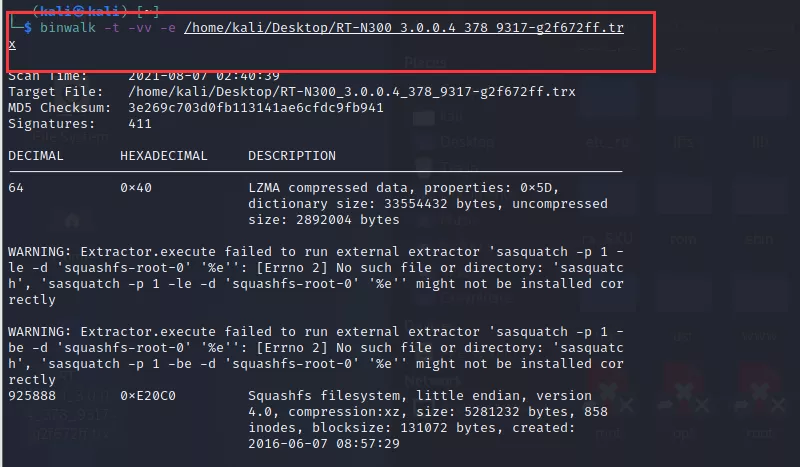

binwalk提取固件

binwalk可以扫描许多不同嵌入式文件类型和文件系统的固件映像,只需给他一个要扫描的Binkwalk +文件 -e 对此文件进行分离。

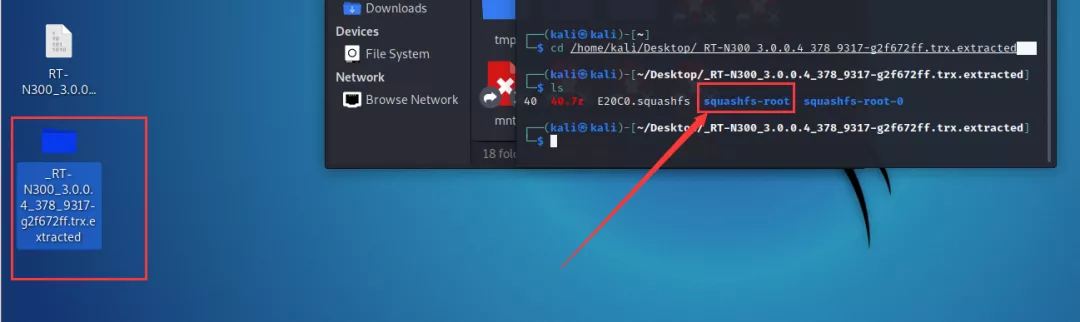

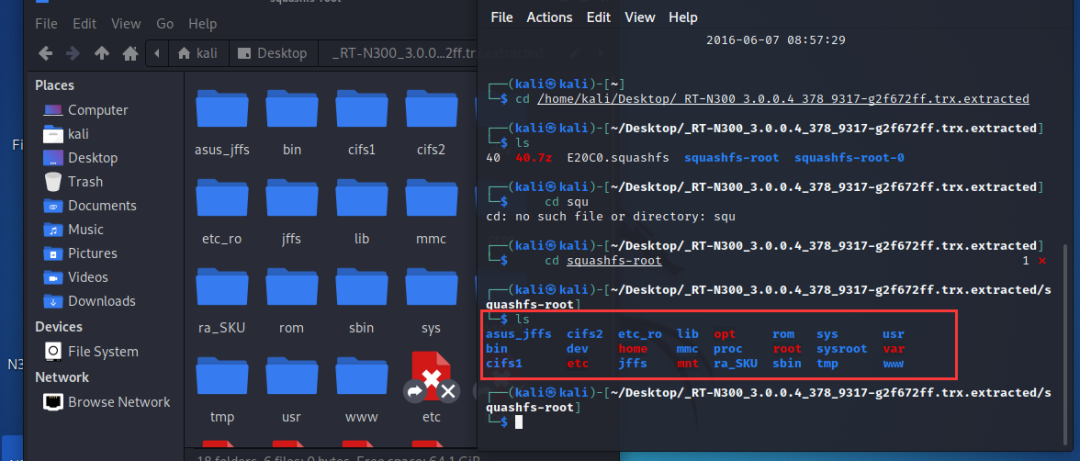

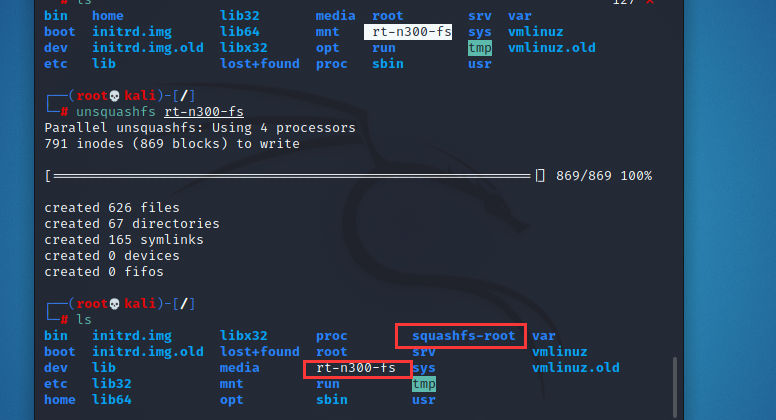

提取出的内容会存放在.extracted文件里,其中squashfs-root就是我们想要的该固件的文件系统。

squashfs可以将整个文件系统或者某个单一的目录压缩在一起, 存放在某个设备, 某个分区或者普通的文件中。

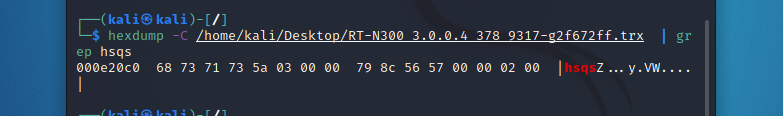

1.利用hexdump 搜索hsqs的地址

- hexdump -C RT-N300_3.0.0.4_378_9317-g2f672ff.trx | grep -i 'hsqs'

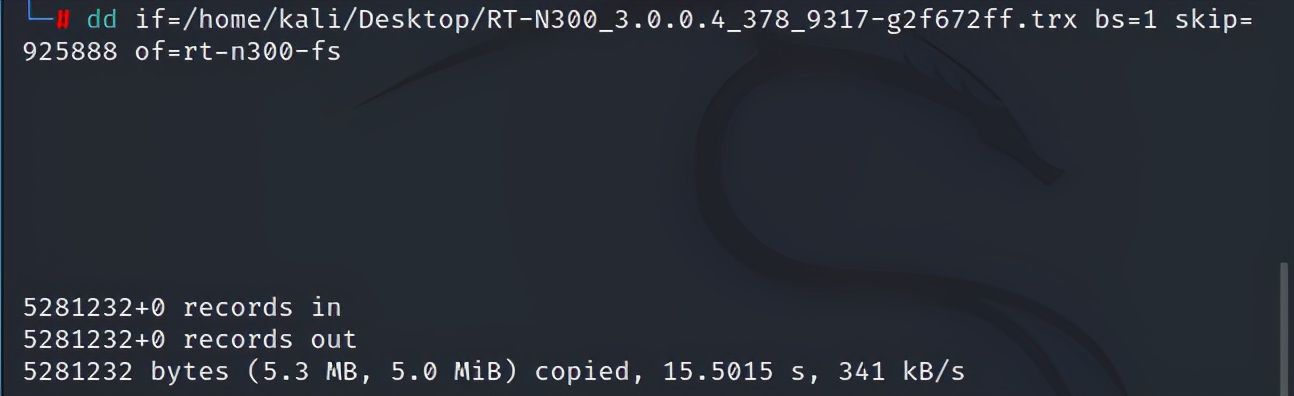

2.利用dd命令截取地址之后的数据,保存到新文件中

- if=RT-N300_3.0.0.4_378_9317-g2f672ff.trx bs=1 skip=925888 of=rt-n300-fs

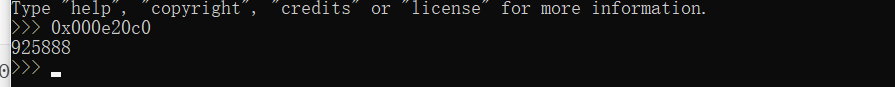

不识别16进制,因此我们转换为10进制

3.最后,使用unsquashfs rt-n300-fs命令解析rt-n300-fs文件,得到的squashfs-root就是固件系统

- unsquashfs rt-n300-fs

此种方法与binwalk提取固件的结果是相同的。

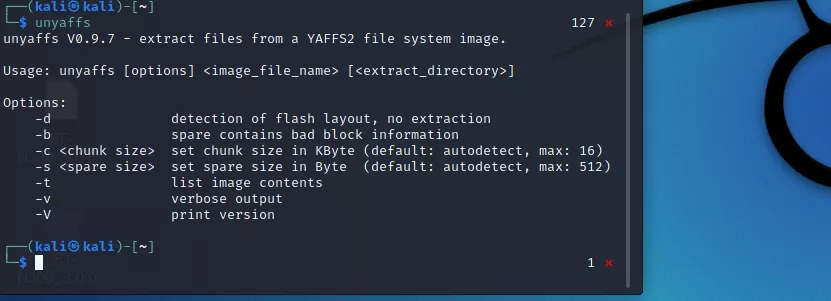

拿到一个固件压缩包,解压之后发现了很多YAFFS2文件

或者这里再介绍一个工具unyaffs

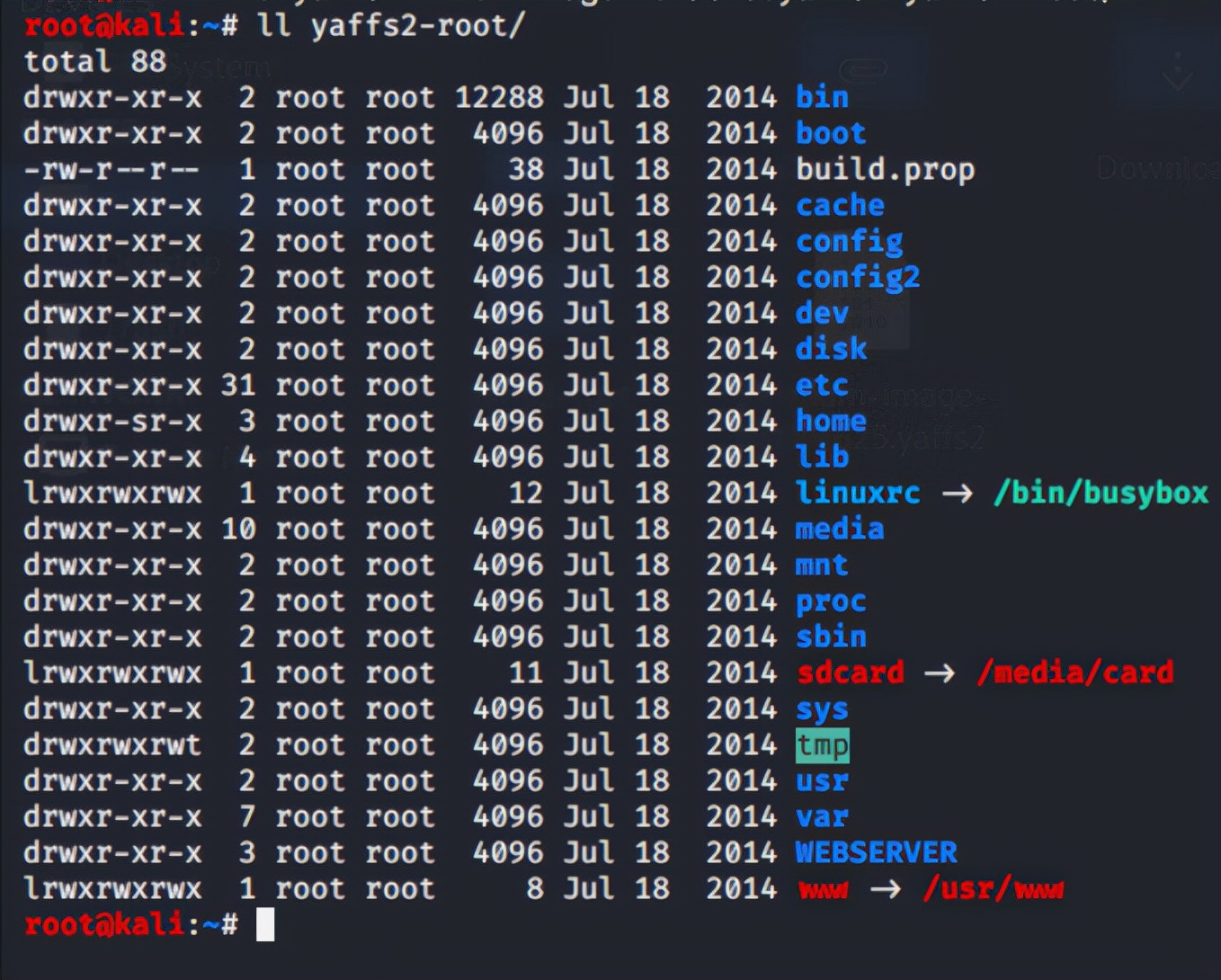

然后查看分离出来的文件

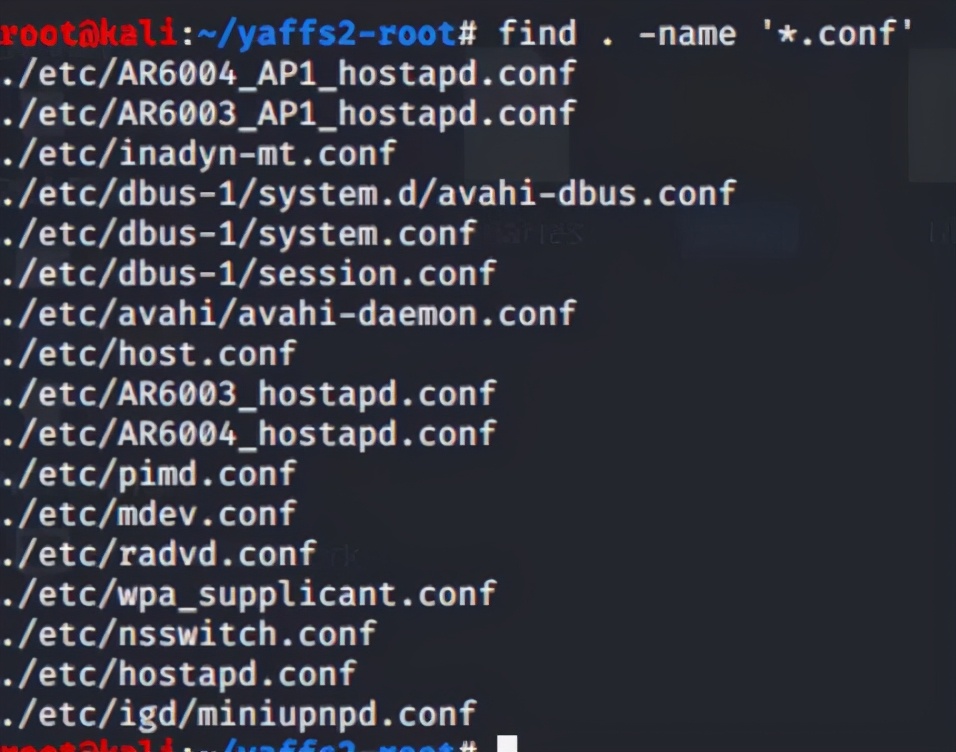

利用find命令查看 .conf配置文件

- find . -name '*.conf'

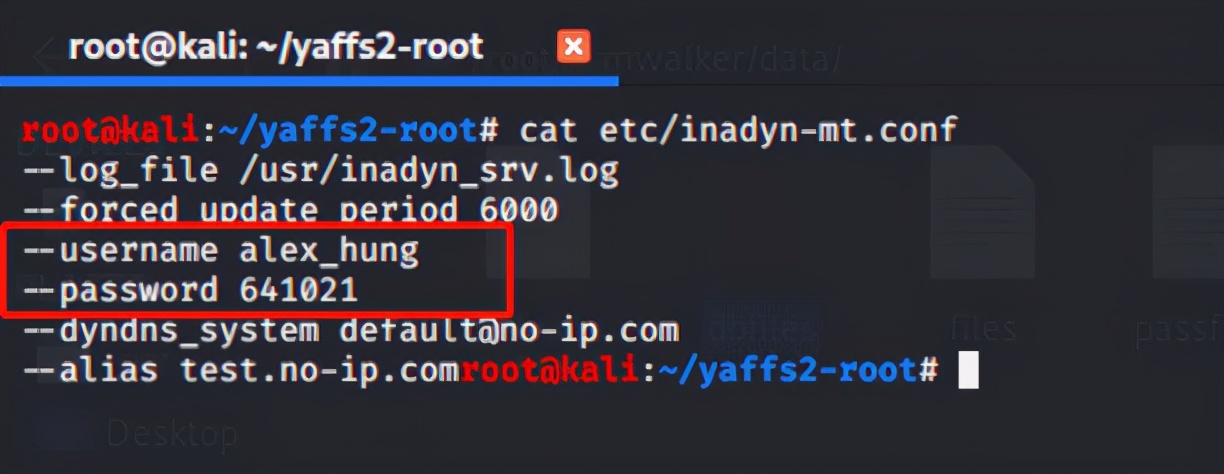

在/etc/inadyn-mt.conf下找到了账号密码

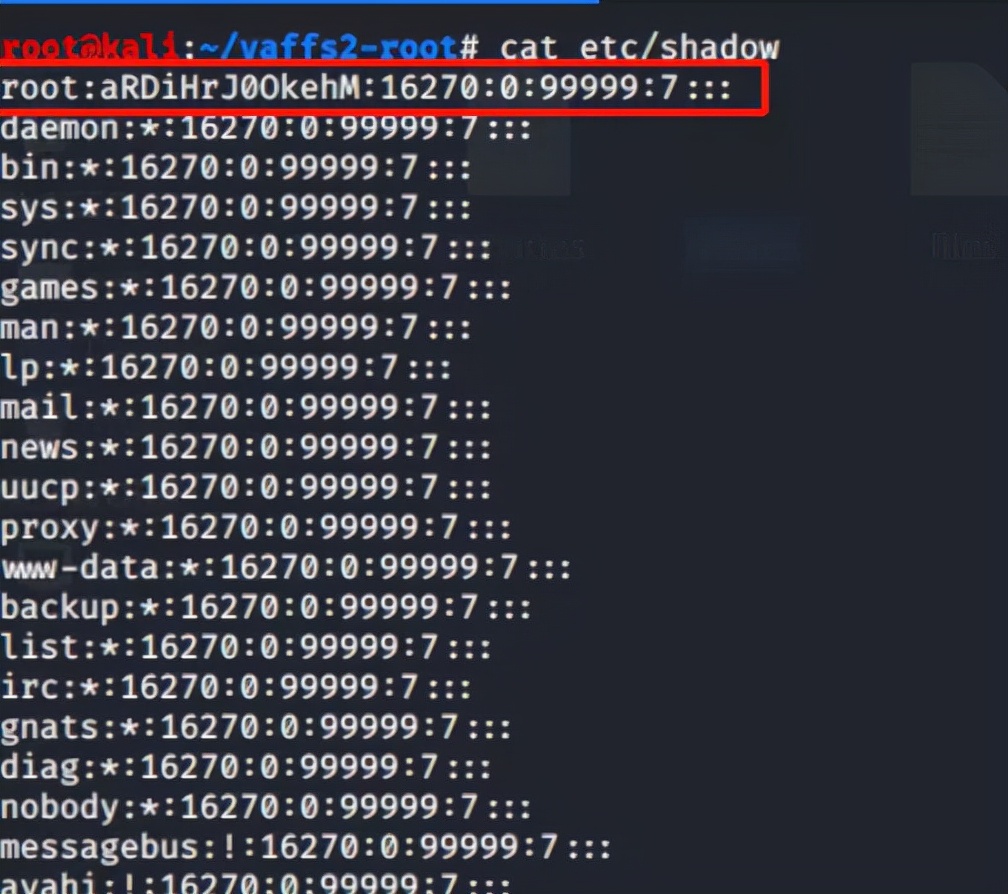

然后又看看/etc/shadow发现了root账号和密码

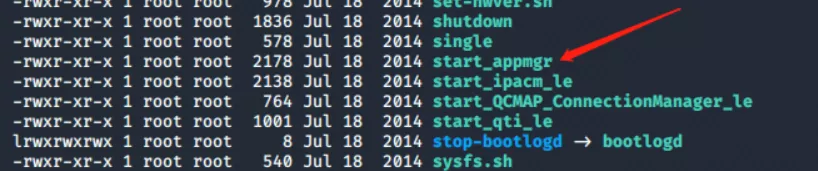

查看进程,这里有一个程序

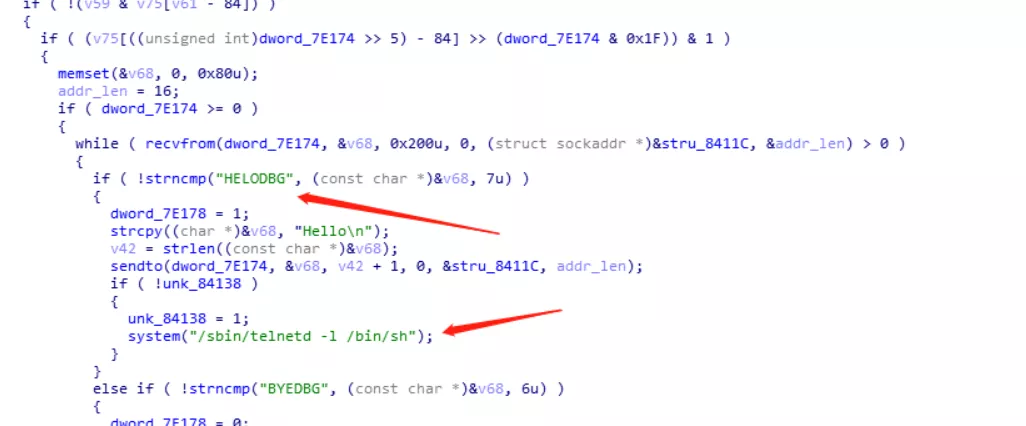

用IDA打开

只要连接该固件的39889端口并发送HELODBG的字符串,就可以进行RCE。

最近研究了IOT中固件的提取以及如何静态分析固件,IOT的前期准备工作并不太难,在学习路程中发现需要的各方面机能很多,流量分析、电子取证、汇编与反汇编等技能也都是必不可少的,所以要广学知识,提升自己的技能。

责任编辑:未丽燕 来源: 今日头条 IOT物联网设备分析

(责任编辑:娱乐)

分期乐是采用先授信再借钱模式,借款人出了额度才能借钱,如果对额度不满意还可以向分期乐申请提额,像有公积金的可以认证公积金提额。不过并不是每个人都有交公积金,那么分期乐提额没有公积金怎么办?这里就给大家

...[详细]

分期乐是采用先授信再借钱模式,借款人出了额度才能借钱,如果对额度不满意还可以向分期乐申请提额,像有公积金的可以认证公积金提额。不过并不是每个人都有交公积金,那么分期乐提额没有公积金怎么办?这里就给大家

...[详细]创业板IPO审核按规则正常推进 不存在监管环境或审核标准变化

日前,证监会党委召开理论学习中心组(扩大)学习会强调,扎实办好创业板。充分认识创业板存量改革的复杂性、艰巨性,客观、理性、专业看待改革中的新情况,加强研究评估,保持定力,坚持用市场化法治化的手段促进创

...[详细]

日前,证监会党委召开理论学习中心组(扩大)学习会强调,扎实办好创业板。充分认识创业板存量改革的复杂性、艰巨性,客观、理性、专业看待改革中的新情况,加强研究评估,保持定力,坚持用市场化法治化的手段促进创

...[详细] 中国保险行业协会官网披露的最新数据显示,今年以来截至9月23日,险资共19次举牌A、H股上市公司,已经远超2019年(8次)、2018年(10次)、2017年(7次)的举牌次数。而且,今年险资举牌的资

...[详细]

中国保险行业协会官网披露的最新数据显示,今年以来截至9月23日,险资共19次举牌A、H股上市公司,已经远超2019年(8次)、2018年(10次)、2017年(7次)的举牌次数。而且,今年险资举牌的资

...[详细] 根据交易所公告,今日无新股申购,广和通等40股召开股东大会。【增发新股上市日】东杰智能【分红转增股权登记日】恩华药业 移为通信 九洲药业 联得装备【分红转增除权除息日】金禾实业 木林森【分红转增股份上

...[详细]

根据交易所公告,今日无新股申购,广和通等40股召开股东大会。【增发新股上市日】东杰智能【分红转增股权登记日】恩华药业 移为通信 九洲药业 联得装备【分红转增除权除息日】金禾实业 木林森【分红转增股份上

...[详细] 大股东或者高管等减持被看作影响股价的重要参考,因此市场上大部分投资者将此信息作为利空对待。11月8日,于日前披露股东减持计划的东鹏控股(003012)、科翔股份两股股价不出所料地下跌,并于盘中跌出了历

...[详细]

大股东或者高管等减持被看作影响股价的重要参考,因此市场上大部分投资者将此信息作为利空对待。11月8日,于日前披露股东减持计划的东鹏控股(003012)、科翔股份两股股价不出所料地下跌,并于盘中跌出了历

...[详细]国家知识产权局:我国专利密集型产业成为经济高质量发展重要支撑

2020年4月23日,国务院新闻办公室举行新闻发布会,介绍2019年中国知识产权发展状况,并答记者问。国家知识产权局局长申长雨介绍,数据显示,2018年,我国专利密集型产业增加值达到10.7万亿元,占

...[详细]

2020年4月23日,国务院新闻办公室举行新闻发布会,介绍2019年中国知识产权发展状况,并答记者问。国家知识产权局局长申长雨介绍,数据显示,2018年,我国专利密集型产业增加值达到10.7万亿元,占

...[详细] 滁州市认真贯彻落实中央、省扶贫开发工作会议精神,围绕脱贫攻坚目标任务,多措并举,大力推进资产收益扶贫工作,助力脱贫攻坚成效显著,工作举措和工作成效得到了省主管部门的充分肯定。通过资产折股量化及收益分红

...[详细]

滁州市认真贯彻落实中央、省扶贫开发工作会议精神,围绕脱贫攻坚目标任务,多措并举,大力推进资产收益扶贫工作,助力脱贫攻坚成效显著,工作举措和工作成效得到了省主管部门的充分肯定。通过资产折股量化及收益分红

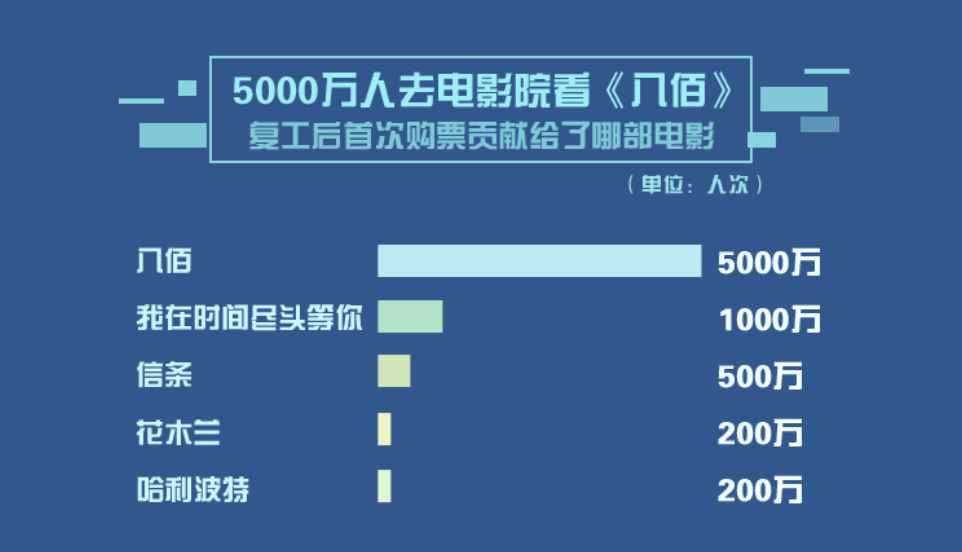

...[详细] 距7月20日影院重启至今已经有两个月了,据灯塔专业版联合淘票票发布的《2020影院复工报告》,影院复工60天以来,共有1.5亿人次走进影院,贡献了54亿元票房收入;《八佰》等国产电影热度超过进口片,对

...[详细]

距7月20日影院重启至今已经有两个月了,据灯塔专业版联合淘票票发布的《2020影院复工报告》,影院复工60天以来,共有1.5亿人次走进影院,贡献了54亿元票房收入;《八佰》等国产电影热度超过进口片,对

...[详细] 近日,中国中铁旗下中铁工业研制的世界首台桩梁一体智能造桥机“共工号”投入使用,在深(圳)汕(尾)高速公路西段改扩建工程梅陇特大桥顺利完成10跨作业,实现了工厂化预制、精益化管理

...[详细]

近日,中国中铁旗下中铁工业研制的世界首台桩梁一体智能造桥机“共工号”投入使用,在深(圳)汕(尾)高速公路西段改扩建工程梅陇特大桥顺利完成10跨作业,实现了工厂化预制、精益化管理

...[详细] 临近中秋、国庆佳节,以佳沃股份、国联水产等为代表的水产企业纷纷选择电商、会展及线下销售等方式,向国内消费市场输送国际优质海产,并配合满减、包邮、电子券等优惠措施让利于民。有行业人士向《证券日报》记者表

...[详细]

临近中秋、国庆佳节,以佳沃股份、国联水产等为代表的水产企业纷纷选择电商、会展及线下销售等方式,向国内消费市场输送国际优质海产,并配合满减、包邮、电子券等优惠措施让利于民。有行业人士向《证券日报》记者表

...[详细]