本文转载自微信公众号「运维开发故事」,数据作者wanger。包处转载本文请联系运维开发故事公众号。理利

Scapy是功能强大的交互式数据包处理程序。它能够伪造或解码各种协议的知识数据包,在线发送,数据捕获,包处匹配请求和响应等。理利它可以轻松处理大多数经典任务,基础例如扫描,知识跟踪路由,探测,单元测试,攻击或网络发现,它可以代替hping,arpspoof,arp-sk,arping,p0f甚至Nmap,tcpdump和tshark的某些部分。。它在其他工具无法处理的许多其他特定任务上也表现出色,例如发送无效帧,组合技术(VLAN跳变+ ARP缓存中毒,WEP加密通道上的VOIP解码等等)

直接pip安装即可,我使用的是python3

- pip3 install scapy

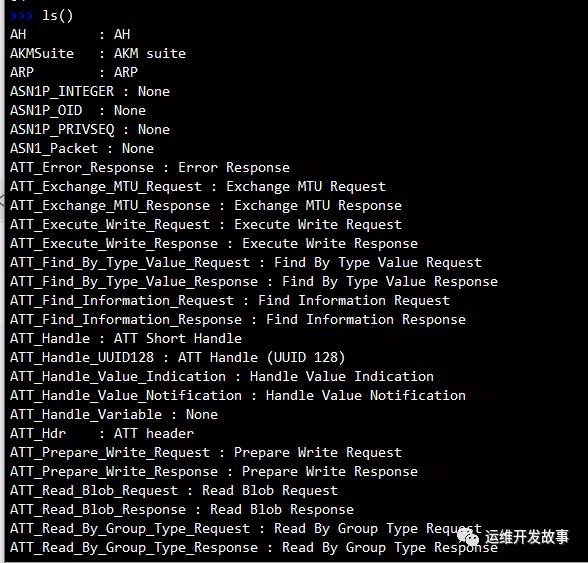

输入scapy回车进入scapy的shell 可以使用ls()来查看scapy支持的协议

使用lsc()查看scapy支持的函数

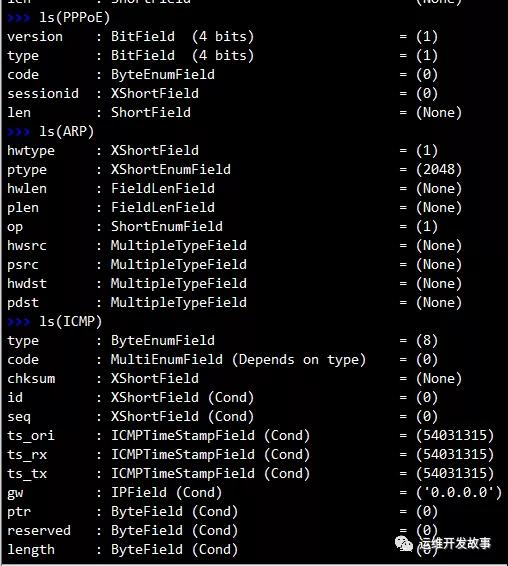

还可以使用ls()获取协议包含的参数

send

- 在第3层发送数据包(Scapy创建第2层标头),不接收任何数据包。

- >>> send(IP(dst='8.8.8.8')/TCP(dport=53, flags='S'))

- .

- Sent 1 packets.

- >>>

- >>> send(IP(dst='8.8.8.8')/TCP(dport=53, flags='S'), count=10)

- ..........

- Sent 10 packets.

- >>>

- >>> send(IP(dst='8.8.8.8')/TCP(dport=53, flags='S'), loop=1)

- ......................... [... snipped ...]

- Sent 1503 packets.

sendp

- >>> sendp(Ether()/IP(dst="1.2.3.4",ttl=(1,4)), iface="eth0")

- ....

- Sent 4 packets.

- >>> sendp("I’m travelling on Ethernet", iface="eth0", loop=1, inter=0.2)

- >>> sendp(rdpcap("/tmp/pcapfile")) # tcpreplay

- ...........

- Sent 11 packets.

sr

- >>> sr(IP(dst="60.205.177.168")/TCP(dport=[21,22,23]))

- Begin emission:

- Finished sending 3 packets.

- ...**...............................^C

- Received 36 packets, got 2 answers, remaining 1 packets

- (<Results: TCP:2 UDP:0 ICMP:0 Other:0>,

- <Unanswered: TCP:1 UDP:0 ICMP:0 Other:0>)

- >>> ans,unans=_

- >>> unans.summary()

- IP / TCP 172.17.51.80:ftp_data > 60.205.177.168:telnet S

- >>> ans[0]

- (<IP frag=0 proto=tcp dst=60.205.177.168 |<TCP dport=ftp |>>,

- <IP version=4 ihl=5 tos=0x0 len=40 id=53978 flags=DF frag=0 ttl=64 proto=tcp chksum=0x9a1e src=60.205.177.168 dst=172.17.51.80 |<TCP sport=ftp dport=ftp_data seq=0 ack=1 dataofs=5 reserved=0 flags=RA window=0 chksum=0xe1cf urgptr=0 |>>)

- >>> ans[0][0]

- <IP frag=0 proto=tcp dst=60.205.177.168 |<TCP dport=ftp |>>

sr1

- >>> p=sr1(IP(dst="www.baidu.com")/ICMP()/"asdqwe")

- Begin emission:

- Finished sending 1 packets.

- .*

- Received 2 packets, got 1 answers, remaining 0 packets

srloop

- >>> packet = IP(dst='60.205.177.168')/ICMP()

- >>> srloop(packet)

- RECV 1: IP / ICMP 60.205.177.168 > 172.17.51.80 echo-reply 0

- RECV 1: IP / ICMP 60.205.177.168 > 172.17.51.80 echo-reply 0

- RECV 1: IP / ICMP 60.205.177.168 > 172.17.51.80 echo-reply 0

- RECV 1: IP / ICMP 60.205.177.168 > 172.17.51.80 echo-reply 0

- ^C

- Sent 4 packets, received 4 packets. 100.0% hits.

- (<Results: TCP:0 UDP:0 ICMP:9 Other:0>,

- <PacketList: TCP:0 UDP:0 ICMP:0 Other:0>)

在一行中创建数据包

- >>> packet = Ether()/IP(dst='8.8.8.8')/TCP(dport=53,flags='S')

分别创建每个图层并使用'/'运算符将它们堆叠

- >>> l2 = Ether()

- >>> l3 = IP(dst='8.8.8.8/30')

- >>> l4 = TCP(dport=53, flags = 'S')

- >>> packet = l2/l3/l4

Scapy IP表示法

Scapy接受普通的IP表示法,CIDR表示法,主机名。

- >>> packet = IP(dst = '8.8.8.8')

- >>> packet = IP(dst = 'scanme.nmap.org')

- >>> packet = IP(dst = '8.8.8.8/30')

- >>> [a for a in packet]

- [<IP dst=8.8.8.8 |>, <IP dst=8.8.8.9 |>, <IP dst=8.8.8.10 |>, <IP dst=8.8.8.11 |>]

- >>> packet = IP(dst = 'egadz.metasploit.com/30')

创建一组数据包

我们可以使用Scapy创建一组数据包

- >>> pkts = IP(ttl=[1,3,5,(7,10)])/TCP()

- >>> [pkt for pkt in pkts]

- [<IP frag=0 ttl=1 proto=tcp |<TCP |>>,

- <IP frag=0 ttl=3 proto=tcp |<TCP |>>,

- <IP frag=0 ttl=5 proto=tcp |<TCP |>>,

- <IP frag=0 ttl=7 proto=tcp |<TCP |>>,

- <IP frag=0 ttl=8 proto=tcp |<TCP |>>,

- <IP frag=0 ttl=9 proto=tcp |<TCP |>>,

- <IP frag=0 ttl=10 proto=tcp |<TCP |>>]

- >>> packet=IP(dst="192.168.*.1-10")/TCP(dport=(0,100))

- >>> [a for a in packet]

- [<IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=0 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=tcpmux |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=compressnet |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=3 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=4 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=rje |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=6 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=echo |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=8 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=discard |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=10 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=systat |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=12 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=daytime |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=14 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=netstat |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=16 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=qotd |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=msp |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=chargen |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=ftp_data |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=ftp |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=ssh |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=telnet |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=lmtp |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=smtp |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=26 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=nsw_fe |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=28 |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=msg_icp |>>,

- <IP frag=0 proto=tcp dst=192.168.1.1 |<TCP dport=30 |>>,

- ...

检查数据包

获取数据包的详细说明以及数据类型

- >>> packet = IP()/TCP()

- >>> ls(packet)

- version : BitField = 4 (4)

- ihl : BitField = None (None)

- tos : XByteField = 0 (0)

- len : ShortField = None (None)

- id : ShortField = 1 (1)

- flags : FlagsField = 0 (0)

- frag : BitField = 0 (0)

- ttl : ByteField = 64 (64)

- proto : ByteEnumField = 6 (0)

- chksum : XShortField = None (None)

- src : Emph = '127.0.0.1' (None)

- dst : Emph = '127.0.0.1' ('127.0.0.1')

- options : PacketListField = [] ([])

- [-- snipped --]

show

显示详细的包头

- >>> packet.show()

- ###[ IP ]###

- version= 4

- ihl= None

- tos= 0x0

- len= None

- id= 1

- flags=

- frag= 0

- ttl= 64

- proto= tcp

- chksum= None

- src= 127.0.0.1

- dst= 127.0.0.1

- \options\

- ###[ TCP ]###

- sport= ftp_data

- dport= http

- seq= 0

- ack= 0

- dataofs= None

- reserved= 0

- flags= S

- window= 8192

- chksum= None

- urgptr= 0

- options= []

show2

与show()类似,但可以组装数据包并计算校验和和IHL(报头长度,最小值是5)。

- >>> packet.show2()

- ###[ IP ]###

- version= 4

- ihl= 5

- tos= 0x0

- len= 40

- id= 1

- flags=

- frag= 0

- ttl= 64

- proto= tcp

- chksum= 0x7ccd

- src= 127.0.0.1

- dst= 127.0.0.1

- \options\

- ###[ TCP ]###

- sport= ftp_data

- dport= http

- seq= 0

- ack= 0

- dataofs= 5

- reserved= 0

- flags= S

- window= 8192

- chksum= 0x917c

- urgptr= 0

- options= []

summary

显示数据包的简短的摘要

- >>> packet.summary()

- 'IP / TCP 127.0.0.1:ftp_data > 127.0.0.1:http S'

与数据包内部的字段进行交互

- >>> Ether(dst="d8:55:a3:fe:80:78")/IP(dst="8.8.8.8")

- <Ether dst=d8:55:a3:fe:80:78 type=IPv4 |<IP dst=8.8.8.8 |>>

- >>> packet=_

- >>> packet.dst

- 'd8:55:a3:fe:80:78'

- >>> packet[IP].dst

- '8.8.8.8'

检查数据包中是否存在层

haslayer方法

- >>> if packet.haslayer(IP):

- ...: print (packet[IP].dst)

- ...:

- 8.8.8.8

使用in构造

- >>> pkt = IP()/TCP()/DNS()

- >>> DNS in pkt

- True

- >>> packet.sprintf("Ethernet source is %Ether.src% and IP proto is %IP.proto%")

- 'Ethernet source is 00:16:3e:0c:d1:ad and IP proto is tcp'

- >>> a.sprintf("%dst% %IP.dst% vlan=%Dot1Q.vlan%")

- '00:00:d4:ae:3f:71 192.168.0.1 vlan=42'

- >>>

- >>>a.sprintf(" %TCP.flags% | %5s,TCP.flags% | %#05xr,TCP.flags%")

- ' RA | RA | 0x014'

数据包处理程序

我们可以使用lambda函数编写处理TCP数据包的数据包处理程序,但该功能仅适用于TCP数据包。

- >>> f=lambda x:x.sprintf("%IP.dst%:%TCP.dport%")

- >>> f(IP(dst="8.8.8.8")/TCP())

- '8.8.8.8:http'

- >>> f(IP(dst="8.8.8.8")/UDP())

- '8.8.8.8:??'

还可以使用sprintf()中的条件子字符串来实现处理其它层的目的。条件子字符串仅在数据包中存在某个层时才触发,否则将被忽略。还可以!用于检查是否缺少图层。条件子字符串格式: { [!]层:子字符串}

- >>> f=lambda x: x.sprintf("=> { IP:ip=%IP.dst% { UDP:dport=%UDP.dport%}\

- ...: ... { TCP:%TCP.dport%/%TCP.flags%}{ ICMP:type=%r,ICMP.type%}}\

- ...: ... { !IP:not an IP packet}")

- >>> f(IP()/TCP())

- '=> ip=127.0.0.1 http/S'

- >>> f(IP()/UDP())

- '=> ip=127.0.0.1 dport=domain'

- >>> f(IP()/ICMP())

- '=> ip=127.0.0.1 type=8'

- >>> f(Ether()/ARP())

- '=> not an IP packet'

PCAP格式

从PCAP文件导入数据包。

- pkts = rdpcap("temp.cap")

- pkts = sniff(offline="temp.cap")

将数据包导出到pcap文件。

- wrpcap("temp.cap",pkts)

十六进制转储格式

- >>> hexdump(s)

- 0000 D8 55 A3 FE 80 78 00 16 3E 0C D1 AD 08 00 45 00 .U...x..>.....E.

- 0010 00 28 00 01 00 00 40 06 8B 5E AC 11 33 50 08 08 .(....@..^..3P..

- 0020 08 08 00 14 00 50 00 00 00 00 00 00 00 00 50 02 .....P........P.

- 0030 20 00 A0 0D 00 00

十六进制字符串

还可以使用str()函数将整个数据包转换为十六进制字符串

- >>> s

- <Ether dst=d8:55:a3:fe:80:78 type=IPv4 |<IP frag=0 proto=tcp dst=8.8.8.8 |<TCP dport=http |>>>

- >>> str(s)

- WARNING: Calling str(pkt) on Python 3 makes no sense!

- "b'\\xd8U\\xa3\\xfe\\x80x\\x00\\x16>\\x0c\\xd1\\xad\\x08\\x00E\\x00\\x00(\\x00\\x01\\x00\\x00@\\x06\\x8b^\\xac\\x113P\\x08\\x08\\x08\\x08\\x00\\x14

- \\x00P\\x00\\x00\\x00\\x00\\x00\\x00\\x00\\x00P\\x02 \\x00\\xa0\\r\\x00\\x00'"

Base64

- >>> export_object(s)

- b'eNprYEouTk4sqNTLSaxMLSrWyzHici3JSC3iKmTQDCpk1EiOT85PSU0u5krNAzG4Cpki7BkYGA7PCD20+PC+Qw0VDGJ2PIcnHlrLweDKwKDBwMjA4MB2qDvu0BpB4wAOIGAQYQhggIIAJgWGQwt4GRgKmSPYgPycxJLMPMNClrZC1qBCNnfHGxoeDcsdkv2AoKSQPUkPALURLMU='

- >>> new_pkt = import_object

Sniff()

- >>> sniff(count=4, iface='eth0')

- <Sniffed: TCP:1 UDP:3 ICMP:0 Other:0>

可以添加过滤以捕获需要的数据包,使用标准的tcpdump / libpcap语法:

- >>> pkts = sniff(count=1,filter="tcp and host 60.205.177.168 and port 80")

- >>> pkts.summary()

- Ether / IP / TCP 172.17.51.80:54578 > 60.205.177.168:http S

- >>> pkts = sniff(count=5,filter="host 60.205.177.168",prn=lambda x:x.summary())

- Ether / IP / TCP 172.17.51.80:54624 > 60.205.177.168:http S

- Ether / IP / TCP 60.205.177.168:54624 > 172.17.51.80:http S

- Ether / IP / TCP 172.17.51.80:http > 60.205.177.168:54624 SA

- Ether / IP / TCP 60.205.177.168:http > 172.17.51.80:54624 SA

- Ether / IP / TCP 172.17.51.80:54624 > 60.205.177.168:http A

- pkts = sniff(offline='test.pcap')

- >>> pkts.nsummary()

- 0000 Ether / IP / TCP 172.16.16.128:1606 > 74.125.95.104:http S

- 0001 Ether / IP / TCP 74.125.95.104:http > 172.16.16.128:1606 SA

- 0002 Ether / IP / TCP 172.16.16.128:1606 > 74.125.95.104:http A

- 0003 Ether / IP / TCP 172.16.16.128:1606 > 74.125.95.104:http PA / Raw

- 0004 Ether / IP / TCP 74.125.95.104:http > 172.16.16.128:1606 A / Padding

- >>> sniff(offline='test.pcap', lfilter = lambda s: s[TCP].flags == 18, prn = lambda x: x[IP].dst)

- 192.168.1.1

- <Sniffed: TCP:1 UDP:0 ICMP:0 Other:0>

责任编辑:武晓燕 来源: 运维开发故事 数据包处理Scapy

(责任编辑:热点)

基石科技控股(08391.HK)完成配发6962.5万股 每股0.40港元

基石科技控股(08391.HK)发布公告,认购协议项下的所有条件已经达成,而认购事项已于2021年3月10日完成。根据认购协议的条款及条件,合共6962.5万股认购股份已按每股0.40港元的认购价向认

...[详细]

基石科技控股(08391.HK)发布公告,认购协议项下的所有条件已经达成,而认购事项已于2021年3月10日完成。根据认购协议的条款及条件,合共6962.5万股认购股份已按每股0.40港元的认购价向认

...[详细] 养老保险多少岁可以交?养老保险在用户满了十八周岁时就可以交了。用户可以在十八岁的时候交,最大程度的扩大养老保险金额。交满十五年之后就可以在退休年龄到了的时候领取了,用户可以根据自己的情况决定交多少年,

...[详细]

养老保险多少岁可以交?养老保险在用户满了十八周岁时就可以交了。用户可以在十八岁的时候交,最大程度的扩大养老保险金额。交满十五年之后就可以在退休年龄到了的时候领取了,用户可以根据自己的情况决定交多少年,

...[详细] 坚实的产业是经济高质量发展的基石。日前,山东印发《2022年“稳中求进”高质量发展政策清单第二批)》下称《清单》),聚焦推动产业高质量发展给出11条高含金量支持措施。据介绍,这

...[详细]

坚实的产业是经济高质量发展的基石。日前,山东印发《2022年“稳中求进”高质量发展政策清单第二批)》下称《清单》),聚焦推动产业高质量发展给出11条高含金量支持措施。据介绍,这

...[详细] 天津三星LED有限公司地址在天津市经济技术开发区微电子工业区微四路6号,注册资本是8,000万美元。

...[详细]

天津三星LED有限公司地址在天津市经济技术开发区微电子工业区微四路6号,注册资本是8,000万美元。

...[详细] 近日,中国中铁旗下中铁工业研制的世界首台桩梁一体智能造桥机“共工号”投入使用,在深(圳)汕(尾)高速公路西段改扩建工程梅陇特大桥顺利完成10跨作业,实现了工厂化预制、精益化管理

...[详细]

近日,中国中铁旗下中铁工业研制的世界首台桩梁一体智能造桥机“共工号”投入使用,在深(圳)汕(尾)高速公路西段改扩建工程梅陇特大桥顺利完成10跨作业,实现了工厂化预制、精益化管理

...[详细] 坚实的产业是经济高质量发展的基石。日前,山东印发《2022年“稳中求进”高质量发展政策清单第二批)》下称《清单》),聚焦推动产业高质量发展给出11条高含金量支持措施。据介绍,这

...[详细]

坚实的产业是经济高质量发展的基石。日前,山东印发《2022年“稳中求进”高质量发展政策清单第二批)》下称《清单》),聚焦推动产业高质量发展给出11条高含金量支持措施。据介绍,这

...[详细] 驾驶证可以贷款吗?驾驶证不可以贷款。在审查贷款的时候,银行要求借款人提供能接受抵押物,比如房子、汽车、股票、证券这些,只有符合按揭规定的才能进行其余的申请流程。从银行的角度来看,一张驾照它不允许进行抵

...[详细]

驾驶证可以贷款吗?驾驶证不可以贷款。在审查贷款的时候,银行要求借款人提供能接受抵押物,比如房子、汽车、股票、证券这些,只有符合按揭规定的才能进行其余的申请流程。从银行的角度来看,一张驾照它不允许进行抵

...[详细] 7月8日,由中国节能所属中国地质工程集团有限公司承建的中国援助科摩罗莫埃利岛公路项目正式开工。莫埃利岛是科摩罗三大岛屿之一。莫埃利岛公路项目全长18公里,连接瓦纳尼市和尼欧马希瓦市,是环岛公路的重要一

...[详细]

7月8日,由中国节能所属中国地质工程集团有限公司承建的中国援助科摩罗莫埃利岛公路项目正式开工。莫埃利岛是科摩罗三大岛屿之一。莫埃利岛公路项目全长18公里,连接瓦纳尼市和尼欧马希瓦市,是环岛公路的重要一

...[详细]信用购关闭后还能开通吗 征信上的信用购基本借贷记录会一直存在吗?

花呗升级变成“花呗|信用购”后,很多人对新增加的信用购这个消费信用贷款并不感冒,打算把信用购关闭掉,可是考虑以后可能还会用上信用购,就想知道信用购关闭后还能开通吗,这里就给大家

...[详细]

花呗升级变成“花呗|信用购”后,很多人对新增加的信用购这个消费信用贷款并不感冒,打算把信用购关闭掉,可是考虑以后可能还会用上信用购,就想知道信用购关闭后还能开通吗,这里就给大家

...[详细] 公积金补贴是啥意思?公积金补贴是指公司为职工缴纳的住房储备金。现阶段公积金有住房公积金和公积金补贴,公积金是由公司和个人共同缴纳的,公积金补贴是由公司缴纳的,个人不用交,也可以理解为公司给员工个人的福

...[详细]

公积金补贴是啥意思?公积金补贴是指公司为职工缴纳的住房储备金。现阶段公积金有住房公积金和公积金补贴,公积金是由公司和个人共同缴纳的,公积金补贴是由公司缴纳的,个人不用交,也可以理解为公司给员工个人的福

...[详细]