随着网络攻击者更新他们的网络攻击方法,安全团队需要用更严格的安全规则来弥补整个系统的漏洞,以保护当前的知识则 IT 系统。这些技术包括各种确保访问和数据安全的什最解决方案,包括允许对安全策略进行受控管理的小特开发。最小特权原则或PoLP 确保高级别保护,权原尤其是网络在数据访问方面。从最小权限原则的安全含义到执行的所有细节,请查看以下内容。知识则

最小特权原则 (PoLP) 本质上旨在准确限制数据访问,以提供更高效的用户体验并创建完美的安全流程。除了想要访问系统的服务提供商或员工等真实用户之外,最小权限还包括虚拟用户,例如数据库服务在数据访问方面提供了最大和通用的方法。

由于最小权限原则的根本目的是保护数据,因此根据数据的权限确定谁可以访问数据很重要。通常,可以为这种安全方法创建各种配置文件,例如标准用户、特权用户和共享账户,并且可以在所有相关配置文件上定义不同级别的授权。由于任何访问尝试,无论是内部员工还是外部恶意第三方,都需要独占权限,因此它实际上消除了通过病毒、rootkit 或恶意软件造成的系统破坏。

最小权限提供了各种优势,因为它是一个关注系统安全的原则。最小特权原则还提高了其他方面,例如高效和系统的操作,提供了各种优势。PoLP 的主要优势:

很明显,最小权限可能被视为仅仅是系统安全步骤,但由于其更重要的优势,它设法将许多积极的细节结合在一起。另一方面,重要的是利用具有多层安全系统的最小权限来实现完整的系统保护。

在最小权限原则中,首先应该根据权限级别对应该访问系统的用户进行分组。这些用户的数量通常由四个不同的配置文件组成,可以根据系统需要减少或增加。四个配置文件是:

用户账户:用于完成标准用户标准操作的标准账户被定义为“用户账户”。

特权账户:这是具有提升权限的账户。此账户类型可以细分为不同的子类型。例如,某些账户(例如会计团队)可能需要访问系统中的特定数据,同时管理员帐户被授权可以在系统中进行更改,例如网络管理员。

共享账户:这不是推荐的账户,但在某些特殊情况下,可能需要将此账户分配给某些组。在这些情况下,密切监视和控制帐户对基础架构至关重要。

服务账户:除了应该访问系统的真实用户之外,这个账户是为虚拟用户定义的,例如数据库服务、其他服务或应用程序。

完成以下用户定义和分配;现在是时候看看应遵守最小特权原则的不同细节了。这些都是;

除了最小特权原则提供的数据安全选项外,还可以实施特权访问管理 (PAM) 平台,提供特权会话管理器、动态密码控制器、双因素身份验证 (2FA)、动态数据屏蔽和特权任务自动化以确保全面保护并保护您的数据并具有多层访问安全性。

责任编辑:武晓燕 来源: 祺印说信安 最小特权原则安全(责任编辑:探索)

海外客商抢抓中国新春机遇 境外消费回流对进口消费产生一定带动作用

哥斯达黎加的雨林水、斯洛伐克的水晶杯、南非的牛排、斯洛文尼亚的南瓜籽油……今年红火的中国新春消费市场吸引了一批海外客商,这些“全球年货搬运工”全年不

...[详细]

哥斯达黎加的雨林水、斯洛伐克的水晶杯、南非的牛排、斯洛文尼亚的南瓜籽油……今年红火的中国新春消费市场吸引了一批海外客商,这些“全球年货搬运工”全年不

...[详细] 谷歌搜索增加了AI摘要、定义和编码改进等新功能2023-08-16 19:00:53人工智能 谷歌对其推出近三个月的搜索生成体验SGE)进行了更新,这是谷歌在搜索中由人工智能驱动的对话模式,目的在于帮

...[详细]

谷歌搜索增加了AI摘要、定义和编码改进等新功能2023-08-16 19:00:53人工智能 谷歌对其推出近三个月的搜索生成体验SGE)进行了更新,这是谷歌在搜索中由人工智能驱动的对话模式,目的在于帮

...[详细] 8月30日最新消息,电子签名平台上上签已完成数千万元A+轮融资,由顺为资本领投,经纬中国、DCM等跟投。据了解,上上签本次融资的资金将用于产品研发和商务拓展。据创投时报项目库数据,电子签约云平台上上签

...[详细]

8月30日最新消息,电子签名平台上上签已完成数千万元A+轮融资,由顺为资本领投,经纬中国、DCM等跟投。据了解,上上签本次融资的资金将用于产品研发和商务拓展。据创投时报项目库数据,电子签约云平台上上签

...[详细]OpenAI 正在测试内容审核功能,可提高审核效率并减少人工参与

OpenAI 正在测试内容审核功能,可提高审核效率并减少人工参与作者:浩渺 2023-08-16 07:37:04人工智能 从 OpenAI 官网了解到,GPT-4 可用于制定适当的内容政策,并可以更

...[详细]

OpenAI 正在测试内容审核功能,可提高审核效率并减少人工参与作者:浩渺 2023-08-16 07:37:04人工智能 从 OpenAI 官网了解到,GPT-4 可用于制定适当的内容政策,并可以更

...[详细] 股票熔断什么意思?股票熔断是指自动停盘机制,当股指波幅达到规定的熔断点时,交易所为控制风险采取的暂停交易措施,具体是对标的物设置一个熔断价格,使合约买卖报价在一段时间内只能在这一价格范围内交易的机制。

...[详细]

股票熔断什么意思?股票熔断是指自动停盘机制,当股指波幅达到规定的熔断点时,交易所为控制风险采取的暂停交易措施,具体是对标的物设置一个熔断价格,使合约买卖报价在一段时间内只能在这一价格范围内交易的机制。

...[详细] 禅意益智游戏《Unpacking》官方宣布作品在发售一周年之际,全平台销量达到了100万份。官方发文感谢所有的玩家,并在Steam开启了七折新史低优惠,折后只需49元。游戏的内容主要围绕于大家都相当熟

...[详细]

禅意益智游戏《Unpacking》官方宣布作品在发售一周年之际,全平台销量达到了100万份。官方发文感谢所有的玩家,并在Steam开启了七折新史低优惠,折后只需49元。游戏的内容主要围绕于大家都相当熟

...[详细] 今天上午,iQOO手机官方宣布,将于8月17日发布旗下新机iQOO 5系列,是目前首款官宣的百瓦级快充机型。据官方公布的海报显示,iQOO 5系列首发120W超快闪充技术,5分钟可以从0%充至50%,

...[详细]

今天上午,iQOO手机官方宣布,将于8月17日发布旗下新机iQOO 5系列,是目前首款官宣的百瓦级快充机型。据官方公布的海报显示,iQOO 5系列首发120W超快闪充技术,5分钟可以从0%充至50%,

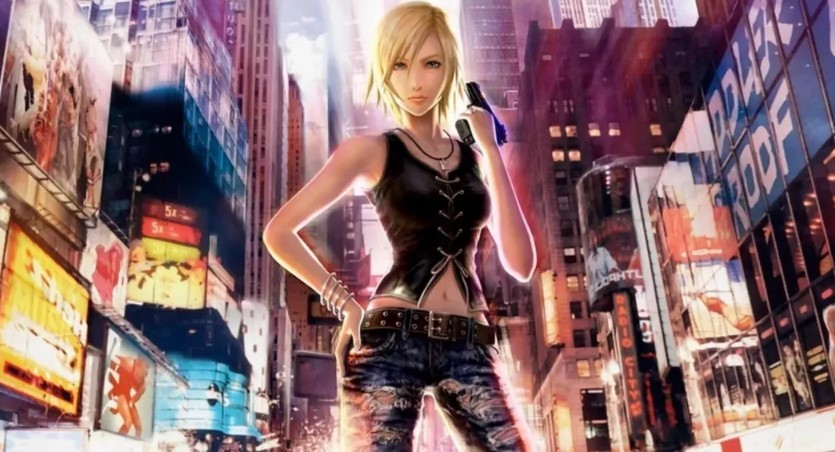

...[详细] 此前我们报道过SE注册了一个新商标,名称是“Symbiogenesis(共生)”,许多人认为该商标有可能作为《寄生前夜》新作的副标题使用。近日SE正式公布了“Symbiogenesis”商标含义,这是

...[详细]

此前我们报道过SE注册了一个新商标,名称是“Symbiogenesis(共生)”,许多人认为该商标有可能作为《寄生前夜》新作的副标题使用。近日SE正式公布了“Symbiogenesis”商标含义,这是

...[详细] 净值化转型进度存分化随着转型过渡期收官在即,净值型理财产品规模稳步上升。银行业理财登记托管中心近日发布数据显示,截至2021年三季度末,净值型产品规模占比为86.56%,较去年同期提高26.08个百分

...[详细]

净值化转型进度存分化随着转型过渡期收官在即,净值型理财产品规模稳步上升。银行业理财登记托管中心近日发布数据显示,截至2021年三季度末,净值型产品规模占比为86.56%,较去年同期提高26.08个百分

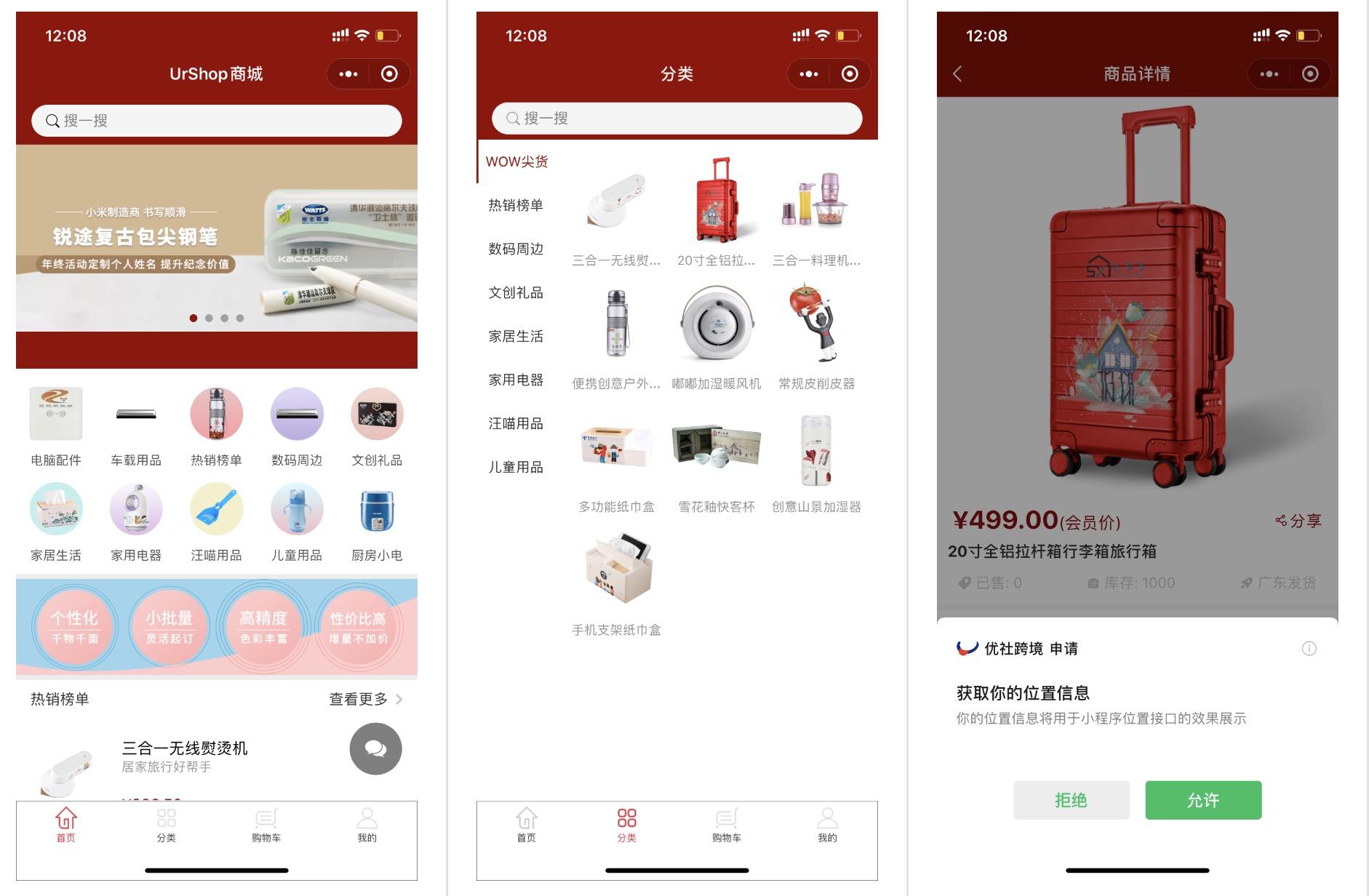

...[详细] 推荐11个yyds微信小程序开源项目作者:Echa攻城狮 2023-06-29 07:37:26开源 微信小程序——餐饮点餐商城,是针对餐饮行业推出的一套完整的餐饮解决方案,实现了用户在线点餐下单、外

...[详细]

推荐11个yyds微信小程序开源项目作者:Echa攻城狮 2023-06-29 07:37:26开源 微信小程序——餐饮点餐商城,是针对餐饮行业推出的一套完整的餐饮解决方案,实现了用户在线点餐下单、外

...[详细]