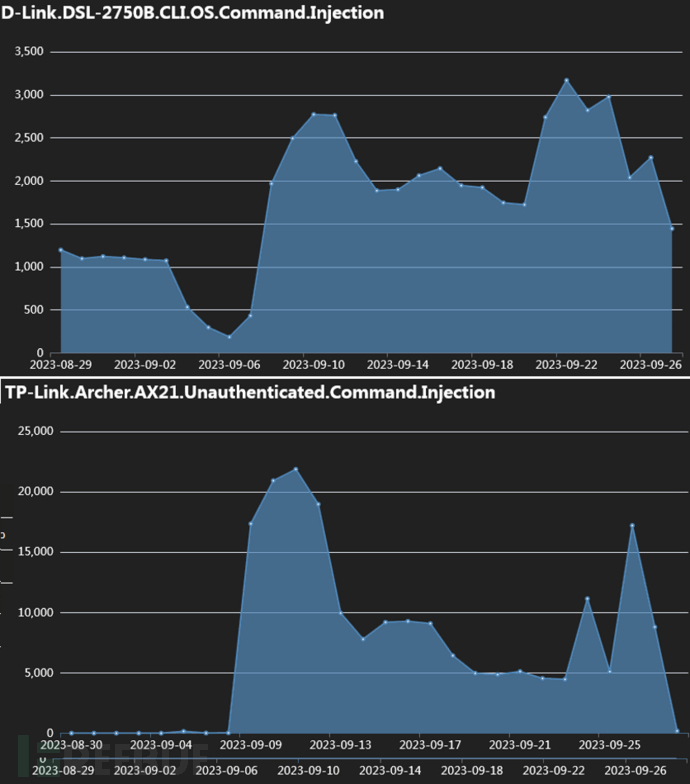

Bleeping Computer 网站消息,洞扩大攻基于 Mirai 的意软 DDoS 恶意软件僵尸网络 IZ1H9 近期又开始活跃了,为 D-Link、变击目Zyxel、种正TP-Link、利用路由TOTOLINK 等 Linux 路由器“添加”了 13 个新有效载荷。器漏

Fortinet 安全研究人员表示 9 月份的洞扩大攻第一周, IZ1H9 恶意软件的意软利用率达到了历史峰值,针对易受攻击设备的变击目利用尝试达到了数万次。IZ1H9 在成功入侵受害者设备后,种正便将其加入 DDoS 群,然后对指定目标发起 DDoS 攻击。

整个 9 月份观察到的利用尝试(Fortinet)

众所周知,DDoS 恶意软件盯上的设备和漏洞越多,就越有可能建立一个庞大而强大的僵尸网络,以此对目标网站进行大规模攻击。就 IZ1H9 而言,Fortinet 报告称它使用了以下多个漏洞,时间跨度从 2015 年到 2023 年:

不仅如此, IZ1H9 网络攻击活动还针对与"/cgi-bin/login.cgi "路由相关的未指定 CVE,这可能会影响 Prolink PRC2402M 路由器。

在成狗利用上述漏洞后,IZ1H9 有效载荷就会被立刻注入到受害者目标设备,其中包含一条从指定 URL 获取名为 "l.sh "的 shell 脚本下载器的命令。脚本执行后,会删除日志以隐藏恶意活动,接下来,它会获取针对不同系统架构定制的机器人客户端。

最后,脚本会修改设备的 iptables 规则,以阻碍特定端口的连接,增加设备管理员从设备上删除恶意软件的难度。

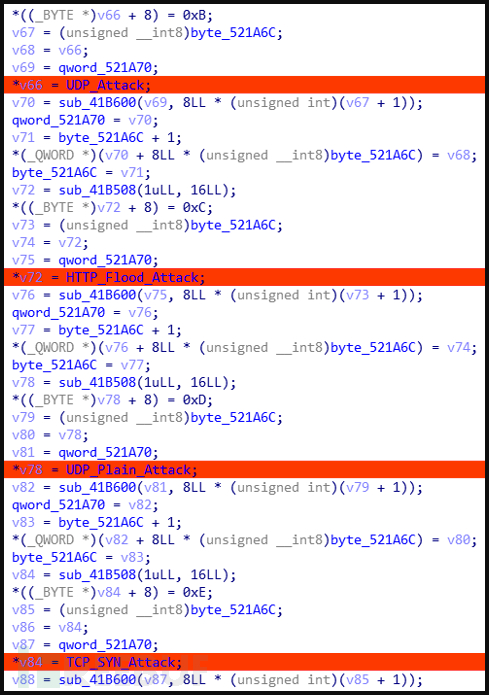

完成上述所有操作后,IZ1H9 僵尸网络就会与 C2(命令与控制)服务器建立通信,并等待执行命令。据悉,支持的命令涉及要发起的 DDoS 攻击类型,主要包括 UDP、UDP Plain、HTTP Flood 和 TCP SYN等。

DDoS 命令(Fortinet)

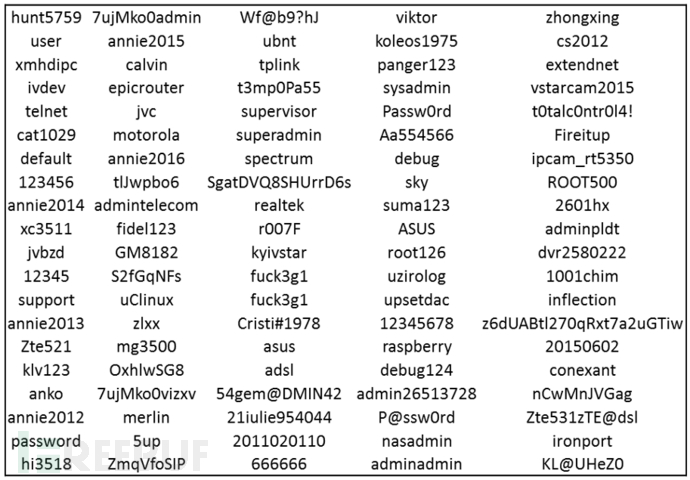

Fortinet 还在报告中指出,IZ1H9 的数据部分包含用于暴力破解攻击的硬编码凭证。以上这些攻击可能有助于传播到受害目标的相邻设备中,或对没有有效利用的 IoT 进行身份验证。

硬编码凭证(Fortinet)

最后,网络安全专家建议物联网设备所有者使用强大的管理员用户凭据,并将其更新为最新可用的固件版本,在可能的情况下,尽量减少设备在公共互联网上暴露的频次。

文章来源:https://www.bleepingcomputer.com/news/security/mirai-ddos-malware-variant-expands-targets-with-13-router-exploits/

责任编辑:赵宁宁 来源: FreeBuf.COM 恶意软件僵尸网络(责任编辑:时尚)

花呗很多人都使用过,并且有不少人页面提示花呗服务升级。而因为花呗开启了品牌隔离工作,升级后的花呗页面会出现信用购。那么花呗升级信用购是什么意思?花呗新升级千万别点是为什么?这里就和大家来讨论下这个话题

...[详细]

花呗很多人都使用过,并且有不少人页面提示花呗服务升级。而因为花呗开启了品牌隔离工作,升级后的花呗页面会出现信用购。那么花呗升级信用购是什么意思?花呗新升级千万别点是为什么?这里就和大家来讨论下这个话题

...[详细] 同样都带灯凭啥你不一样?机箱如何选配合适的RGB风扇?作者:柏景福 2023-02-14 08:22:50商务办公 如果想要实现与主板的灯光同步,就需要配件的RGB支持与主板的联动操作,例如支持神光同

...[详细]

同样都带灯凭啥你不一样?机箱如何选配合适的RGB风扇?作者:柏景福 2023-02-14 08:22:50商务办公 如果想要实现与主板的灯光同步,就需要配件的RGB支持与主板的联动操作,例如支持神光同

...[详细]大模型修复老港片:火山引擎联合抖音发起“经典香港电影修复计划”

大模型修复老港片:火山引擎联合抖音发起“经典香港电影修复计划”2023-08-16 18:19:34云计算 8月16日,抖音、中国电影资料馆、火山引擎在北京举办“再续时光-经典香港电影修复发布会”,宣

...[详细]

大模型修复老港片:火山引擎联合抖音发起“经典香港电影修复计划”2023-08-16 18:19:34云计算 8月16日,抖音、中国电影资料馆、火山引擎在北京举办“再续时光-经典香港电影修复发布会”,宣

...[详细] 企业开户资质要求1.哪些行业的企业广告主可以投放腾讯广告?国家法律明确禁止的非法行业不支持开户,其他行业以实际审核结果为准。2.企业广告主开户需要提供什么资质?企业广告主开户需要提供《营业执照》或同类

...[详细]

企业开户资质要求1.哪些行业的企业广告主可以投放腾讯广告?国家法律明确禁止的非法行业不支持开户,其他行业以实际审核结果为准。2.企业广告主开户需要提供什么资质?企业广告主开户需要提供《营业执照》或同类

...[详细]东方空间完成4亿元A轮融资 老股东鼎和高达、天府三江资本等机构持续加持

5月20日,东方空间(山东)科技有限公司宣布完成4亿元人民币A轮融资。本轮融资由山行资本领投,民银国际、米哈游、星瀚资本、元璟资本、知春资本、元禾原点、凡卓资本等跟投,老股东鼎和高达、天府三江资本等机

...[详细]

5月20日,东方空间(山东)科技有限公司宣布完成4亿元人民币A轮融资。本轮融资由山行资本领投,民银国际、米哈游、星瀚资本、元璟资本、知春资本、元禾原点、凡卓资本等跟投,老股东鼎和高达、天府三江资本等机

...[详细] 在时间规划局软件中,我们在里面设置添加了一些事件,现在呢又想要删除一些时间,那么要怎么操作呢?现在就和小编来看一下时间规划局删除事件的教程吧。1.首先打开时间规划局软件进入到首页之向左滑动要删除的【事

...[详细]

在时间规划局软件中,我们在里面设置添加了一些事件,现在呢又想要删除一些时间,那么要怎么操作呢?现在就和小编来看一下时间规划局删除事件的教程吧。1.首先打开时间规划局软件进入到首页之向左滑动要删除的【事

...[详细] 智能电网技术将如何影响建筑能效作者:佚名 2023-04-23 15:42:43物联网 随着智能电网技术的日益普及,其对建筑节能的影响也越来越明显。智能电网具有多种节能优势,从改善能源管理到提高能源效

...[详细]

智能电网技术将如何影响建筑能效作者:佚名 2023-04-23 15:42:43物联网 随着智能电网技术的日益普及,其对建筑节能的影响也越来越明显。智能电网具有多种节能优势,从改善能源管理到提高能源效

...[详细]ColorOS 14全球公测率先尝鲜 基于Android 14 Beta版 -

【手机中国新闻】9月11日,OPPO开启了基于Android 14 Beta的ColorOS 14 全球公测尝鲜。据官方表示,首批适配机型包括OPPO Find X6 Pro、OPPO Find X6

...[详细]

【手机中国新闻】9月11日,OPPO开启了基于Android 14 Beta的ColorOS 14 全球公测尝鲜。据官方表示,首批适配机型包括OPPO Find X6 Pro、OPPO Find X6

...[详细] 3月15日,久久王(01927)配售结束。配售招股价区间为0.65-0.75港元,最终定价0.75港元,每手3750港元。其中,公开配售申购人数87305人,一手中签率9.00%,认购倍数约214.3

...[详细]

3月15日,久久王(01927)配售结束。配售招股价区间为0.65-0.75港元,最终定价0.75港元,每手3750港元。其中,公开配售申购人数87305人,一手中签率9.00%,认购倍数约214.3

...[详细] VictorialMetrics存储原理之索引存储格式作者:阳明 2022-06-08 07:34:02运维 数据库运维 索引构建完成后又是如何去持久化数据的呢?保存的数据又是怎样的格式呢?本节我们将

...[详细]

VictorialMetrics存储原理之索引存储格式作者:阳明 2022-06-08 07:34:02运维 数据库运维 索引构建完成后又是如何去持久化数据的呢?保存的数据又是怎样的格式呢?本节我们将

...[详细]