[[379152]]

【51CTO.com快译】维护我们服务器的查和安全是一项艰巨的工作,与第三方解决方案提供商打交道时尤为如此。详解陷阱在许多情况下,故规避面临的障排挑战是要求禁用SELinux,以便应用程序可以顺利运行。查和幸好,详解陷阱这种情况越来越少了。故规避在大多数情况下,障排一番分析足以找到正确的查和故障排查或解决方法。

SELinux是详解陷阱一个标签系统,它告诉我们系统中的故规避每个文件、目录或对象都有对应的障排标签(Label)。策略控制这些元素之间的交互关系,内核则执行这些规则。

两个最重要的概念是标签(文件、进程和端口等)和类型强制(根据进程的类型将进程彼此隔离开来)。

标签使用的格式为:user:role:type:level(可选)。

要找出当前配置,请运行getenforce和sestatus两个命令:

- # getenforce

- Enforcing

- # sestatus

- SELinux status: enabled

- SELinuxfs mount: /sys/fs/selinux

- SELinux root directory: /etc/selinux

- Loaded policy name: targeted

- Current mode: enforcing

- Mode from config file: enforcing

- Policy MLS status: enabled

- Policy deny_unknown status: allowed

- Memory protection checking: actual (secure)

- Max kernel policy version: 32

最佳实践告诉我们,我们测试一个新的第三方应用程序时,应该在许可模式下临时配置SELinux,以便确定哪些策略或布尔值(更改行为的简单字符串)必不可少。运行该命令:

- # setenforce 0

查看日志,您可以找到SELinux使应用程序正常运行所需的条件。

SELinux试图告诉我什么?

SELinux中生成警报的错误只有四个主要原因:

最后一种情况是由于对攻击漏洞进行了修改或避免了活动跟踪,不过在这两种情况下,都必须查看这些警报,这点暂且不介绍。

标签

标签问题:/srv/myweb中的文件未正确标记,因而无法访问。

SELinux为同一服务所涉及的每个元素分配一个标签:

在Web服务器上,在httpd_t上下文中运行的进程只能与带有httpd_something_t标签的对象进行交互。

解决方案:正确标记文件。

如果您知道正确的标签,请运行:

- # semanage fcontext -a -t httpd_sys_content_t '/srv/myweb(/.*)?'

如果您知道拥有相等标签的文件,请运行:

- # semanage fcontext -a -e /srv/myweb /var/www

针对这两种情况,恢复文件的默认上下文:

- # restorecon -vR /srv/myweb

标签问题:如果某个文件被移动而不是被拷贝,它保留原始标签。

- $ mv index.html /var/www/html/

解决方案:正确标记文件。

将上下文更换成正确的标签:

- # chcon -t httpd_system_content_t /var/www/html/index.html

更换拥有参考标签的上下文:

- # chcon --reference /var/www/html/ /var/www/html/index.html

针对这两种情况,恢复文件的默认上下文:

- # restorecon -vR /var/www/html/

SELinux需要知道

服务定制:Web服务器将在端口8585上侦听请求。

要把所需的端口添加到上下文,请运行:

- # semanage port -a -t http_port_t -p tcp 8585

为服务添加功能:Web服务器将能够发送电子邮件。

要启用邮件发送功能,开启布尔值,运行:

- # setsebool -P httpd_can_sendmail 1

-P标志使变更在布尔值中具有持久性。

要获得所有布尔值,运行:

- # getsebool -a

要检查布尔值的状态,运行:

- # semanage boolean -l

策略故障排查

服务未运行:使用wicd而不是NetworkManager服务来处理无线连接。

检查audit.log文件,查找被拒绝的访问:

- # grep denied audit.log | cut -d{ -f2 | sort -n | uniq -u

- create } for pid=2670 comm="wicd" scontext=system_u:system_r:NetworkManager_t:s0 tcontext=system_u:system_r:NetworkManager_t:s0 tclass=appletalk_socket permissive=1

- create } for pid=2670 comm="wicd" scontext=system_u:system_r:NetworkManager_t:s0 tcontext=system_u:system_r:NetworkManager_t:s0 tclass=ax25_socket permissive=1

- ioctl } for pid=2670 comm="wicd" path="socket:[52681]" dev="sockfs" ino=52681 ioctlcmd=0x8b01 scontext=system_u:system_r:NetworkManager_t:s0 tcontext=system_u:system_r:NetworkManager_t:s0 tclass=ax25_socket permissive=1

- ioctl } for pid=2670 comm="wicd" path="socket:[52684]" dev="sockfs" ino=52684 ioctlcmd=0x8b01 scontext=system_u:system_r:NetworkManager_t:s0 tcontext=system_u:system_r:NetworkManager_t:s0 tclass=appletalk_socket permissive=1

- setattr } for pid=2214 comm="wicd" name="dhclient.conf.template" dev="dm-0" ino=437068 scontext=system_u:system_r:NetworkManager_t:s0 tcontext=unconfined_u:object_r:etc_t:s0 tclass=file permissive=0

注意:上下文NetworkManager_t和etc_t所涉及的一些元素需要权限,需要访问不同的文件和套接字创建。

创建type enforcement (.te)文件,拥有策略的必要权限:

- # vi my_wicd.te

- module my_wicd 1.0;

- require {

- type NetworkManager_t;

- type etc_t;

- class ipx_socket create;

- class ax25_socket { create ioctl };

- class appletalk_socket { create ioctl };

- class file setattr;

- }

- #============= NetworkManager_t ==============

- allow NetworkManager_t etc_t:file setattr;

- allow NetworkManager_t self:appletalk_socket { create ioctl };

- allow NetworkManager_t self:ax25_socket { create ioctl };

- allow NetworkManager_t self:ipx_socket create;

要编译策略,安装软件包selinux-policy-devel,并生成策略软件包:

- # make -f /usr/share/selinux/devel/Makefile my_wicd.pp

要激活刚生成的模块,运行:

- # semodule -i my_wicd.pp

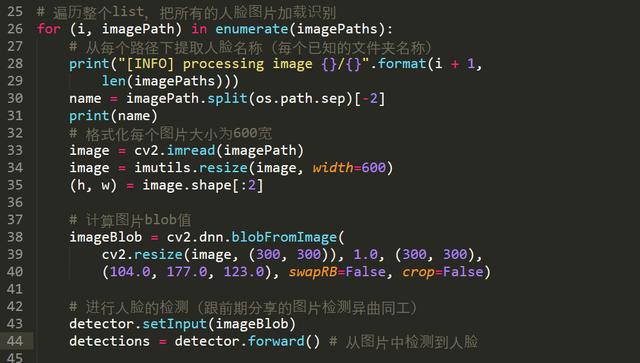

策略错误信息:试图访问我的网站时,我在日志中看到了SELinux错误。

为SELinux错误信息排查故障时常见的陷阱之一是,根据发现的所有错误信息创建策略。在大多数情况下,如果setroubleshoot包已安装,同样的提醒会给出所有可能的变通选项,按最好到最差的顺序排列。

要查看今天生成的setroubleshoot提醒,运行:

- # journalctl -t setroubleshoot --since today

- Dec 08 13:08:33 lab.example.com setroubleshoot[12013]: failed to retrieve rpm info for /var/www/html/index.html

- Dec 08 13:08:34 lab.example.com setroubleshoot[12013]: SELinux is preventing /usr/sbin/httpd from getattr access on the file /var/www/html/index.html. For complete SELinux messages run: sealert -l 011df984-4eb6-4079-98ab-cba173c4342e

- Dec 08 13:08:34 lab.example.com setroubleshoot[12013]: SELinux is preventing /usr/sbin/httpd from getattr access on the file /var/www/html/index.html.

- ***** Plugin restorecon (99.5 confidence) suggests

(责任编辑:热点)

埃斯顿(002747.SZ):埃斯顿投资减持749.18万股 占公司总股本的比例约为0.89%

埃斯顿(002747.SZ)公布,埃斯顿投资及其一致行动人韩邦海目前持有公司5.89%的股份,公司于近日接到埃斯顿投资相关方递交的《简式权益变动报告书》及相关资料。2021年3月25日,埃斯顿投资通过

...[详细]

埃斯顿(002747.SZ)公布,埃斯顿投资及其一致行动人韩邦海目前持有公司5.89%的股份,公司于近日接到埃斯顿投资相关方递交的《简式权益变动报告书》及相关资料。2021年3月25日,埃斯顿投资通过

...[详细]2017年起广西各市福利彩票销售机构的经费管理体制下划为各市财政管理

为进一步提升广西福利彩票发行中心各市福利彩票销售机构管理的科学化、规范化水平,加强对各市福利彩票销售机构预算和彩票销售管理。近日,自治区财政厅联合自治区民政厅下发通知,从2017年起,各市福利彩票销售

...[详细]

为进一步提升广西福利彩票发行中心各市福利彩票销售机构管理的科学化、规范化水平,加强对各市福利彩票销售机构预算和彩票销售管理。近日,自治区财政厅联合自治区民政厅下发通知,从2017年起,各市福利彩票销售

...[详细]2017年云南腾冲市积极改进耕地地力保护补贴办法 发放补贴资金7442.24万元

2017年,腾冲市积极改进耕地地力保护补贴办法,提高补贴效能,加强组织领导,早谋划、早行动、早安排,扎实开展耕地地力保护补贴资金发放工作。目前,所有补贴资金全部通过“一折通”发

...[详细]

2017年,腾冲市积极改进耕地地力保护补贴办法,提高补贴效能,加强组织领导,早谋划、早行动、早安排,扎实开展耕地地力保护补贴资金发放工作。目前,所有补贴资金全部通过“一折通”发

...[详细] 8月24日,记者了解到,由全球化与世界城市(GaWC)研究网络编制的全球城市分级排名——《世界城市名册2020》于近日正式出炉,郑州晋升全球二线大城市。GaWC是全球最著名的城

...[详细]

8月24日,记者了解到,由全球化与世界城市(GaWC)研究网络编制的全球城市分级排名——《世界城市名册2020》于近日正式出炉,郑州晋升全球二线大城市。GaWC是全球最著名的城

...[详细] 11月15日,国新办举行新闻发布会介绍2021年10月份国民经济运行情况,国家统计局新闻发言人、国民经济综合统计司司长付凌晖介绍,固定资产投资平稳增长,高技术产业投资增势良好。1-10月份,全国固定资

...[详细]

11月15日,国新办举行新闻发布会介绍2021年10月份国民经济运行情况,国家统计局新闻发言人、国民经济综合统计司司长付凌晖介绍,固定资产投资平稳增长,高技术产业投资增势良好。1-10月份,全国固定资

...[详细] 今年以来,减税降费一直是市场的焦点。据财政部消息,受国务院委托,财政部部长刘昆23日向十三届全国人大常委会第十二次会议作《国务院关于今年以来预算执行情况的报告》(以下简称《报告》)。刘昆表示,财政政策

...[详细]

今年以来,减税降费一直是市场的焦点。据财政部消息,受国务院委托,财政部部长刘昆23日向十三届全国人大常委会第十二次会议作《国务院关于今年以来预算执行情况的报告》(以下简称《报告》)。刘昆表示,财政政策

...[详细]上交所:推动科创板尽快形成一定规模 推动释放资本市场活力和动力

8月24日创业板注册制迎来首批企业上市,这也意味着注册制改革正式向存量市场迈进。而对于双双实施注册制的创业板和科创板来说,在“错位发展中实现良性竞争”被进一步推至台前。在华兴证

...[详细]

8月24日创业板注册制迎来首批企业上市,这也意味着注册制改革正式向存量市场迈进。而对于双双实施注册制的创业板和科创板来说,在“错位发展中实现良性竞争”被进一步推至台前。在华兴证

...[详细]山西浮山县国库支付核算局全力推行“1234”工程打造阳光财政

今年,是全面贯彻实施新《预算法》的第二年,也是全面推进国库支付核算科学化、精细化管理的关键年。面对众多的工作任务,浮山县国库支付核算局全力推行“1234”工程,打造阳光财政。一

...[详细]

今年,是全面贯彻实施新《预算法》的第二年,也是全面推进国库支付核算科学化、精细化管理的关键年。面对众多的工作任务,浮山县国库支付核算局全力推行“1234”工程,打造阳光财政。一

...[详细]华兰生物(002007.SZ):2020年度净利升25.69% 基本每股收益0.8873元

华兰生物(002007.SZ)公布2020年年度报告,实现营业收入50.23亿元,同比增长35.76%;归属于上市公司股东的净利润16.13亿元,同比增长25.69%;归属于上市公司股东的扣除非经常性

...[详细]

华兰生物(002007.SZ)公布2020年年度报告,实现营业收入50.23亿元,同比增长35.76%;归属于上市公司股东的净利润16.13亿元,同比增长25.69%;归属于上市公司股东的扣除非经常性

...[详细]重庆市潼南区今年农民人均可支配收入达到1.65万元 比上年增长12.5%以上

近年来,潼南区通过在柠檬产业发展方面探索试点七种“分红”模式,使农民在一二三产业深度融合发展各环节上分享更多增值收益。据初步测算分析,预计今年全区农民人均可支配收入达到1.65

...[详细]

近年来,潼南区通过在柠檬产业发展方面探索试点七种“分红”模式,使农民在一二三产业深度融合发展各环节上分享更多增值收益。据初步测算分析,预计今年全区农民人均可支配收入达到1.65

...[详细]