Open Policy Agent 简称 OPA,使用是使用一种开源的通用策略代理引擎,是使用 CNCF 毕业的项目。OPA 提供了一种高级声明式语言 Rego,使用简化了策略规则的使用定义,以减轻程序中策略的使用决策负担。在微服务、使用Kubernetes、使用CI/CD、使用API 网关等场景中均可以使用 OPA 来定义策略。使用

我们这里主要讲解在 Kubernetes 中如何集成 OPA,使用在 Kubernetes 中 OPA 是通过 Admission Controllers 来实现安全策略的。事实上使用 Pod 安全策略(要废弃了)来执行我们的安全策略并没有什么问题,然而,根据定义,PSP 只能应用于 pods。它们不能处理其他 Kubernetes 资源,如 Ingresses、Deployments、Services 等,OPA 的强大之处在于它可以应用于任何 Kubernetes 资源。OPA 作为一个准入控制器部署到 Kubernetes,它拦截发送到 APIServer 的 API 调用,并验证和/或修改它们。你可以有一个统一的 OPA 策略,适用于系统的不同组件,而不仅仅是 pods,例如,有一种策略,强制用户在其服务中使用公司的域,并确保用户只从公司的镜像仓库中拉取镜像。

OPA 将策略决策与策略执行分离,当应用需要做出策略决策时,它会查询 OPA 并提供结构化数据(例如 JSON)作为输入,OPA 接受任意结构化数据作为输入。

OPA 通过评估查询输入策略和数据来生成策略决策,你可以在你的策略中描述几乎任何的不变因素,例如:

策略决定不限于简单的是/否或允许/拒绝,与查询输入一样,你的策略可以生成任意结构化数据作为输出。让我们看一个例子。OPA 的策略是用一种叫做 Rego 的高级声明性语言来声明的,Rego 是专门为表达复杂的分层数据结构的策略而设计的。

在 Kubernetes 中,准入控制器在创建、更新和删除操作期间对对象实施策略。准入控制是 Kubernetes 中策略执行的基础。通过将 OPA 部署为准入控制器,可以:

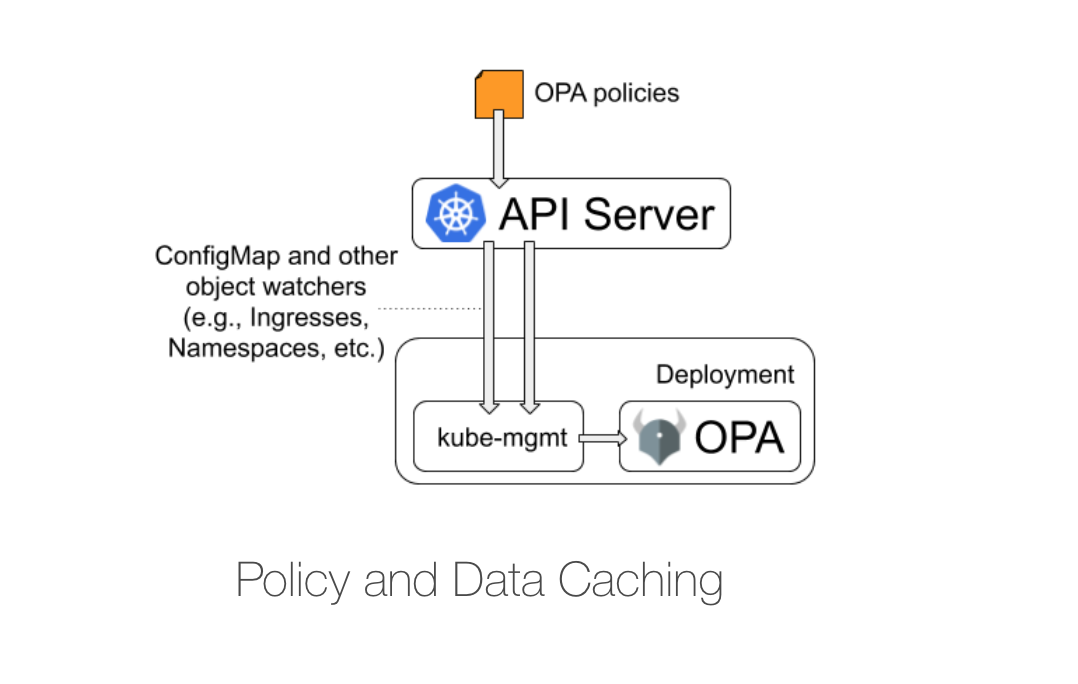

Kubernetes APIServer 配置为在创建、更新或删除对象时查询 OPA 以获取准入控制策略。APIServer 将 webhook 请求中的整个对象发送给 OPA,OPA 使用准入审查作为输入来评估它已加载的策略。这个其实和我们自己去实现一个准入控制器是类似的,只是不需要我们去编写代码,只需要编写策略规则,OPA 就可以根据我们的规则去对输入的对象进行验证。

接下来我们介绍下如何在 Kubernetes 集群中集成 OPA,由于 Kubernetes 中是通过准入控制器来集成 OPA 的,所以我们必须在集群中启用 ValidatingAdmissionWebhook 这个准入控制器。

首先创建一个名为 opa 的命名空间,可以让 OPA 从该命名空间中的 ConfigMap 去加载策略:

➜ kubectl create namespace opa

并将上下文更改为 opa 命名空间:

➜ kubectl config current-context

kubernetes-admin@kubernetes

➜ content kubectl config set-context kubernetes-admin@kubernetes --namespace=opa

Context "kubernetes-admin@kubernetes" modified.

➜ kubectl get pods

No resources found in opa namespace.为了保护 APIServer 和 OPA 之间的通信,我们需要配置 TLS 证书。

创建证书颁发机构和密钥:

➜ openssl genrsa -out ca.key 2048

➜ openssl req -x509 -new -nodes -key ca.key -days 100000 -out ca.crt -subj "/CN=admission_ca"

为 OPA 生成密钥和证书:

cat >server.conf <<EOF

[req]

req_extensions = v3_req

distinguished_name = req_distinguished_name

[req_distinguished_name]

[ v3_req ]

basicConstraints = CA:FALSE

keyUsage = nonRepudiation, digitalSignature, keyEncipherment

extendedKeyUsage = clientAuth, serverAuth

subjectAltName = @alt_names

[ alt_names ]

DNS.1 = opa.opa.svc

EOF

➜ openssl genrsa -out server.key 2048

➜ openssl req -new -key server.key -out server.csr -subj "/CN=opa.opa.svc" -config server.conf

➜ openssl x509 -req -in server.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out server.crt -days 100000 -extensions v3_req -extfile server.conf

创建一个 Kubernetes TLS Secret 来存储我们的 OPA 凭证:

➜ kubectl create secret tls opa-server --cert=server.crt --key=server.key

证书准备好后就可以部署准入控制器了,对应的资源清单文件如下所示:

# opa-admission-controller.yaml

# Grant OPA/kube-mgmt read-only access to resources. This lets kube-mgmt

# replicate resources into OPA so they can be used in policies.

kind: ClusterRoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: opa-viewer

roleRef:

kind: ClusterRole

name: view

apiGroup: rbac.authorization.k8s.io

subjects:

- kind: Group

name: system:serviceaccounts:opa

apiGroup: rbac.authorization.k8s.io

---

# Define role for OPA/kube-mgmt to update configmaps with policy status.

kind: Role

apiVersion: rbac.authorization.k8s.io/v1

metadata:

namespace: opa

name: configmap-modifier

rules:

- apiGroups: [""]

resources: ["configmaps"]

verbs: ["update", "patch"]

---

# Grant OPA/kube-mgmt role defined above.

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:

namespace: opa

name: opa-configmap-modifier

roleRef:

kind: Role

name: configmap-modifier

apiGroup: rbac.authorization.k8s.io

subjects:

- kind: Group

name: system:serviceaccounts:opa

apiGroup: rbac.authorization.k8s.io

---

kind: Service

apiVersion: v1

metadata:

name: opa

namespace: opa

spec:

selector:

app: opa

ports:

- name: https

port: 443

targetPort: 443

---

kind: ClusterRoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:

name: opa-viewer

roleRef:

kind: ClusterRole

name: view

apiGroup: rbac.authorization.k8s.io

subjects:

- kind: Group

name: system:serviceaccounts:opa

apiGroup: rbac.authorization.k8s.io

---

# Define role for OPA/kube-mgmt to update configmaps with policy status.

kind: Role

apiVersion: rbac.authorization.k8s.io/v1

metadata:

namespace: opa

name: configmap-modifier

rules:

- apiGroups: [""]

resources: ["configmaps"]

verbs: ["update", "patch"]

---

# Grant OPA/kube-mgmt role defined above.

kind: RoleBinding

apiVersion: rbac.authorization.k8s.io/v1

metadata:

namespace: opa

name: opa-configmap-modifier

roleRef:

kind: Role

name: configmap-modifier

apiGroup: rbac.authorization.k8s.io

subjects:

- kind: Group

name: system:serviceaccounts:opa

apiGroup: rbac.authorization.k8s.io

---

kind: Service

apiVersion: v1

metadata:

name: opa

namespace: opa

spec:

selector:

app: opa

ports:

- name: https

protocol: TCP

port: 443

targetPort: 443

---

apiVersion: apps/v1

kind: Deployment

metadata:

name: opa

namespace: opa

spec:

selector:

matchLabels:

app: opa

template:

metadata:

labels:

app: opa

spec:

containers:

- name: opa

image: openpolicyagent/opa:latest

args:

- "run"

- "--server"

- "--tls-cert-file=/certs/tls.crt"

- "--tls-private-key-file=/certs/tls.key"

- "--addr=0.0.0.0:443"

- "--addr=http://127.0.0.1:8181"

- "--log-level=debug"

- "--log-format=json-pretty"

volumeMounts:

- readOnly: true

mountPath: /certs

name: opa-server

readinessProbe:

httpGet:

path: /health

scheme: HTTPS

port: 443

initialDelaySeconds: 5

periodSeconds: 10

livenessProbe:

httpGet:

path: /health

scheme: HTTPS

port: 443

initialDelaySeconds: 10

periodSeconds: 15

- name: kube-mgmt

image: openpolicyagent/kube-mgmt:4.0.0

args:

- --replicate-cluster=v1/namespaces

- --replicate=networking.k8s.io/v1/ingresses

- --opa-url=http://127.0.0.1:8181/v1

- --enable-data=true

- --enable-policies=true

- --policies=opa

- --require-policy-label=true

volumes:

- name: opa-server

secret:

secretName: opa-server

---

kind: ConfigMap

apiVersion: v1

metadata:

name: opa-default-system-main

namespace: opa

labels:

openpolicyagent.org/policy: rego

data:

main: |

package system

import data.kubernetes.admission

main = {

"apiVersion": "admission.k8s.io/v1",

"kind": "AdmissionReview",

"response": response,

}

default uid = ""

uid = input.request.uid

response = {

"allowed": false,

"uid": uid,

"status": {

"message": reason,

},

} {

reason = concat(", ", admission.deny)

reason != ""

}

else = { "allowed": true, "uid": uid}

上面的资源清单中我们添加了一个 kube-mgmt 的 Sidecar 容器,该容器可以将 ConfigMap 对象中的策略动态加载到 OPA 中,kube-mgmt 容器还可以将任何其他 Kubernetes 对象作为 JSON 数据加载到 OPA 中。

另外需要注意的是 Service 的名称(opa)必须与我们证书配置的 CN 匹配,否则 TLS 通信会失败。在 kube-mgmt 容器中还指定了以下命令行参数:

前两个参数允许 sidecar 容器复制命名空间、Ingress 对象,并将它们加载到 OPA 引擎中,enable-policies=true 表示会通过 Configmap 加载 OPA 策略,下面的 --policies=opa 表示从 opa 命名空间中的 Configmap 来加载策略,如果还配置了 --require-policy-label=true 参数,则需要 Configmap 中带有 openpolicyagent.org/policy=rego 这个标签才会被自动加载。

现在直接应用上面的资源清单即可:

➜ kubectl apply -f opa-admission-controller.yaml

➜ kubectl get pods

NAME READY STATUS RESTARTS AGE

opa-6cd68f74f-s9zcv 2/2 Running 0 5m28s

为了让准入控制器工作,我们还需要一个准入 webhook 来接收准入 HTTP 回调并执行它们,创建如下所示的 webhook 配置文件:

➜ cat > webhook-configuration.yaml <<EOF

kind: ValidatingWebhookConfiguration

apiVersion: admissionregistration.k8s.io/v1

metadata:

name: opa-validating-webhook

webhooks:

- name: validating-webhook.openpolicyagent.org

admissionReviewVersions: ["v1", "v1beta1"]

namespaceSelector:

matchExpressions:

- key: openpolicyagent.org/webhook

operator: NotIn

values:

- ignore

failurePolicy: Ignore

rules:

- apiGroups:

- '*'

apiVersions:

- '*'

operations:

- '*'

resources:

- '*'

sideEffects: None

clientConfig:

caBundle: $(cat ca.crt | base64 | tr -d '\n')

service:

namespace: opa

name: opa

EOF

上面的 webhook 中配置了以下属性:

现在,在使用配置之前,我们标记 kube-system 和 opa 命名空间,使它们不在 webhook 范围内:

➜ kubectl label ns kube-system openpolicyagent.org/webhook=ignore

➜ kubectl label ns opa openpolicyagent.org/webhook=ignore

然后应用上面的配置对象将 OPA 注册为准入控制器:

➜ kubectl apply -f webhook-configuration.yaml

➜ kubectl get pods

NAME READY STATUS RESTARTS AGE

opa-6cd68f74f-s9zcv 2/2 Running 0 72m

➜ kubectl get validatingwebhookconfiguration

NAME WEBHOOKS AGE

opa-validating-webhook 1 2m14sOPA 使用 Rego 语言来描述策略,这里我们使用官方文档中提到的示例来进行说明,创建一个限制 Ingress 可以使用的主机名策略,只允许匹配指定正则表达式的主机名。

创建如下所示名为 ingress-allowlist.rego 的策略文件:

package kubernetes.admission

operations = { "CREATE", "UPDATE"}

deny[msg] {

input.request.kind.kind == "Ingress"

operations[input.request.operation]

host := input.request.object.spec.rules[_].host

not fqdn_matches_any(host, valid_ingress_hosts)

msg := sprintf("invalid ingress host %q", [host])

}

valid_ingress_hosts = { host |

allowlist := namespaces[input.request.namespace].metadata.annotations["ingress-allowlist"]

hosts := split(allowlist, ",")

host := hosts[_]

}

fqdn_matches_any(str, patterns) {

fqdn_matches(str, patterns[_])

}

fqdn_matches(str, pattern) {

pattern_parts := split(pattern, ".")

pattern_parts[0] == "*"

str_parts := split(str, ".")

n_pattern_parts := count(pattern_parts)

n_str_parts := count(str_parts)

n_pattern_parts == n_str_parts

suffix := trim(pattern, "*.")

endswith(str, suffix)

}

fqdn_matches(str, pattern) {

not contains(pattern, "*")

str == pattern

}

如果你是 Rego 新手,上面的代码看上去可能有点陌生,但 Rego 让定义策略变得非常容易,我们来分析下这个策略是如何使用白名单中的 Ingress 命名空间强制执行的:

第1行:package 的使用方式与在其他语言中的使用方式是一样的。

第5行:我们定义一个包含两项操作的数据集:CREATE 和 UPDATE。

第7行:这是策略的核心部分,以 deny 开头,然后是策略正文。如果正文中的语句组合评估为真,则违反策略,便会阻止操作,并将消息返回给用户,说明操作被阻止的原因。

第8行:指定输入对象,发送到 OPA 的任何 JSON 消息都是从输入对象的根部开始的,我们遍历 JSON 对象,直到找到有问题的资源,并且它必须是 Ingress 才能应用该策略。

第9行:我们需要应用策略来创建或更新资源,在 Rego 中,我们可以通过使用 operations[input.requset.operations] 来实现,方括号内的代码会提取请求中指定的操作,如果它与第5行的操作集中定义的元素相匹配,则该语句为真。

第10行:为了提取 Ingress 对象的 host 信息,我们需要迭代 JSON 对象的 rules 数组,同样 Rego 提供了 _ 字符来循环浏览数组,并将所有元素返回到 host 变量中。

第11行:现在我们有了 host 变量,我们需要确保它不是列入白名单的主机,要记住,只有在评估为 true 时才会违反该策略,为了检查主机是否有效,我们使用第21行中定义的 fqdn_matches_any 函数。

第12行:定义应返回给用户的消息,说明无法创建 Ingress 对象的原因。

第15-19行:这部分从 Ingress 命名空间的 annotations 中提取列入白名单的主机名,主机名添加在逗号分隔的列表中,使用 split 内置函数用于将其转换为列表。最后,_ 用于遍历所有提取的主机列表,将结果通过 | 管道传送给 host 变量(这与 Python 中的列表推导非常类似)。

第21行:该函数只接受一个字符串,并在一个 patterns 列表中搜索它,这是第二个参数。实际上是调用的下方的 fqdn_matches 函数来实现的。在 Rego 中,可以定义具有多个相同名称的函数,只要它们都产生相同的输出,当调用多次定义的函数时,将调用该函数的所有实例。

第25-33行:第一个 fqdn_matches 函数的定义。

第35-38行:第二个验证函数,该函数用于验证不使用通配符的模式,例如,当模式写为 mycompany.mydomain.com 的时候。

我们之所以有两个具有相同名称的函数,是因为 Rego 语言的一个限制,它会阻止函数产生一个以上的输出结果,所以,要想在同一时间用不同的逻辑进行多个验证,必须使用多个同名的函数。

在生产环境中,在将 Rego 代码应用到集群之前一定要进行全方位测试,比如可以添加单元测试,同时也可以使用 Rego Playground 来对代码进行验证。

要将该策略应用于集群,我们需要将上面的 Rego 文件以 Configmap 的形式应用到 opa 命名空间中:

➜ kubectl create configmap ingress-allowlist --from-file=ingress-allowlist.rego

➜ kubectl label configmap ingress-allowlist openpolicyagent.org/policy=rego

由于我们开启了 --require-policy-label 参数,所以还需要带上对应的标签。创建完成后最好检查下我们的策略是否被 OPA 获取了,并且没有语法错误,可以通过检查 ConfigMap 的状态来判断:

➜ kubectl get cm ingress-allowlist -o json | jq '.metadata.annotations'

{

"openpolicyagent.org/policy-status": "{ \"status\":\"ok\"}"

}

接下来,让我们创建两个命名空间,一个用于 QA 环境,另一个用于生产环境。要注意它们都包含 ingress-allowlist 注解,其中包含 Ingress 主机名应该匹配的模式。

# qa-namespace.yaml

apiVersion: v1

kind: Namespace

metadata:

annotations:

ingress-allowlist: "*.qa.qikqiak.com,*.internal.qikqiak.com"

name: qa

---

# production-namespace.yaml

apiVersion: v1

kind: Namespace

metadata:

annotations:

ingress-allowlist: "*.qikqiak.com"

name: production

直接应用上面的两个资源清单文件即可:

➜ kubectl apply -f qa-namespace.yaml -f production-namespace.yaml接下来让我们创建一个被策略允许的 Ingress 对象:

➜ kubectl apply -f - <<EOT

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: ingress-ok

namespace: production

spec:

ingressClassName: nginx

rules:

- host: prod.qikqiak.com

http:

paths:

- backend:

service:

name: nginx

port:

number: 80

path: /

pathType: Prefix

EOT

正常上面的资源对象可以创建:

➜ kubectl get ing -n production

NAME CLASS HOSTS ADDRESS PORTS AGE

ingress-ok nginx prod.qikqiak.com 80 17s

接着我们创建一个不符合策略的 Ingress 对象:

➜ kubectl apply -f - <<EOT

apiVersion: networking.k8s.io/v1

kind: Ingress

metadata:

name: ingress-bad

namespace: qa

spec:

ingressClassName: nginx

rules:

- host: opa.k8s.local

http:

paths:

- backend:

service:

name: nginx

port:

number: 80

path: /

pathType: Prefix

EOT

Error from server: error when creating "test.yaml": admission webhook "validating-webhook.openpolicyagent.org" denied the request: invalid ingress host "opa.k8s.local"

从输出中可以看出,APIServer 拒绝创建 Ingress 对象,因为上面的对象违反了我们的 OPA 策略规则。

到这里我们就完成了理由 OPA 在 Kubernetes 集群中实施准入控制策略,而无需修改或重新编译任何 Kubernetes 组件。此外,还可以通过 OPA 的 Bundle 功能策略,可以定期从远程服务器下载以满足不断变化的操作要求,关于 OPA 的更多高级功能请看后续文章介绍。

责任编辑:姜华 来源: k8s技术圈 OPA安全策略Rego(责任编辑:综合)

原本作为样品给消费者使用和体验的化妆品试用装,竟成为时下不少商家开展单独销售的一门生意。HARMAY话梅、THE COLORIST调色师等新兴美妆集合店内,种类丰富、价格低廉的化妆品小样吸引年轻人排起

...[详细]

原本作为样品给消费者使用和体验的化妆品试用装,竟成为时下不少商家开展单独销售的一门生意。HARMAY话梅、THE COLORIST调色师等新兴美妆集合店内,种类丰富、价格低廉的化妆品小样吸引年轻人排起

...[详细] 这个九月,G20峰会让时节聚焦中国,热点尚未褪去时,另一件在中国举办的盛会同样吸引着全球关注的目光。2016年9月9日,创投时报作为媒体支持的第二届“全球社会企业家生态论坛”在北京雁栖湖国际会展中心盛

...[详细]

这个九月,G20峰会让时节聚焦中国,热点尚未褪去时,另一件在中国举办的盛会同样吸引着全球关注的目光。2016年9月9日,创投时报作为媒体支持的第二届“全球社会企业家生态论坛”在北京雁栖湖国际会展中心盛

...[详细] 一篇文章带你了解JavaScript 数组迭代方法作者:佚名 2023-09-01 16:32:36开发 前端 在数组中的每个元素上一次操作的方法,称为迭代方法。数组的迭代方法与循环紧密相关。 在数组

...[详细]

一篇文章带你了解JavaScript 数组迭代方法作者:佚名 2023-09-01 16:32:36开发 前端 在数组中的每个元素上一次操作的方法,称为迭代方法。数组的迭代方法与循环紧密相关。 在数组

...[详细] 微服务模式:业务服务模式作者:小技术君 2023-09-02 20:51:09开发 在本文中,我将试图以概念性的方式强调这些区别,通过重新审视每种架构中内置的一些核心设计模式和原则。 无论是单体应用还

...[详细]

微服务模式:业务服务模式作者:小技术君 2023-09-02 20:51:09开发 在本文中,我将试图以概念性的方式强调这些区别,通过重新审视每种架构中内置的一些核心设计模式和原则。 无论是单体应用还

...[详细]和泓服务(06093.HK)年度净利5635.7万元 每股基本盈利为12.76分

和泓服务(06093.HK)公告,集团的总收入增加67.5%至截至2020年12月31日止年度的约人民币4.16亿元。公司股东应占盈利5635.7万元,同比增加308.59%;每股基本盈利为12.76

...[详细]

和泓服务(06093.HK)公告,集团的总收入增加67.5%至截至2020年12月31日止年度的约人民币4.16亿元。公司股东应占盈利5635.7万元,同比增加308.59%;每股基本盈利为12.76

...[详细]苹果获得无线充电设计模型专利 AirPods是无线时代的开端

最近美国专利及商标局公布了一项苹果申请的专利,该专利描述了苹果的无线充电设计模型,iPhone等设备可以放置在充电底座上通过电磁感应耦合技术充电,此外这个无线充电设备还有一个USB-C接口,其本身可通

...[详细]

最近美国专利及商标局公布了一项苹果申请的专利,该专利描述了苹果的无线充电设计模型,iPhone等设备可以放置在充电底座上通过电磁感应耦合技术充电,此外这个无线充电设备还有一个USB-C接口,其本身可通

...[详细] 中兴将于9月1日发布旗下新机AXON 20 5G,该机最大亮点便是全球首款采用屏下摄像头方案的机型。今天早间消息,中兴通讯终端事业部总裁倪飞在微博放出了中兴AXON 20 5G的正面照,可以看出亮屏状

...[详细]

中兴将于9月1日发布旗下新机AXON 20 5G,该机最大亮点便是全球首款采用屏下摄像头方案的机型。今天早间消息,中兴通讯终端事业部总裁倪飞在微博放出了中兴AXON 20 5G的正面照,可以看出亮屏状

...[详细] 谷歌在研发Fuchsia OS系统已经不是什么秘密了,它最终的目的应该是取代Android系统。Andorid系统目前的碎片化是让谷歌非常头疼的问题,而且基于Linux以及Java相关的问题也让甲骨文

...[详细]

谷歌在研发Fuchsia OS系统已经不是什么秘密了,它最终的目的应该是取代Android系统。Andorid系统目前的碎片化是让谷歌非常头疼的问题,而且基于Linux以及Java相关的问题也让甲骨文

...[详细]ST地矿(000409.SZ)公布消息:2021年度累计购买理财产品不超5亿元

ST地矿(000409.SZ)公布,公司于2021年3月19日召开第十届董事会第十二次会议,审议通过了《关于2021年度公司使用闲置资金购买理财产品的议案》,同意公司及子公司使用闲置自有资金购买银行、

...[详细]

ST地矿(000409.SZ)公布,公司于2021年3月19日召开第十届董事会第十二次会议,审议通过了《关于2021年度公司使用闲置资金购买理财产品的议案》,同意公司及子公司使用闲置自有资金购买银行、

...[详细] 日前,小米官方宣布将在8月16日举行免费贴膜活动。官方称,816当天,到小米之家直营店和售后网点,可享受免费贴膜服务。而且需要注意的是,本次贴膜不限品牌,而且前后膜均可,但必须是热门机型。从官方介绍来

...[详细]

日前,小米官方宣布将在8月16日举行免费贴膜活动。官方称,816当天,到小米之家直营店和售后网点,可享受免费贴膜服务。而且需要注意的是,本次贴膜不限品牌,而且前后膜均可,但必须是热门机型。从官方介绍来

...[详细]