1)版本:V6.3-rc7,核加x86

2)elf文件加载源码:fs/binfmt_elf.c

Linux支持多种不同格式的文件可执行程序,这些可执行 程序的源码加载方式由linux\binfmts.h文件中的linux_binfmt结构体进行定义:

struct linux_binfmt { struct list_head lh; struct module *module; int (*load_binary)(struct linux_binprm *); int (*load_shlib)(struct file *);#ifdef CONFIG_COREDUMP int (*core_dump)(struct coredump_params *cprm); unsigned long min_coredump; /* minimal dump size */#endif} __randomize_layout;结构体定义了可执行程序的3中不同的加载模式:

加载模式

| 备注 |

load_binary | 读取可执行文件内容并加载当前进程建立新的执行环境 |

load_shlib | 动态加载共享库到已有进程 |

core_dump | 存放当前进程的执行上下文到core文件中 |

每一种系统支持的可执行文件都对应一个linux_binfmt对象,统一注册在一个链表中,分析通过register_binfmt和unregister_binfmt函数编辑链表。核加在执行可执行程序时,文件内核通过list_for_each_enrty遍历链表中注册的源码linux_binfmt对象,使用正确的加载方式进行加载。

elf文件的linux_binfmt对象结构如下,该结构体定义了elf文件由load_elf_binary函数加载:

static struct linux_binfmt elf_format = { .module = THIS_MODULE, .load_binary = load_elf_binary, .load_shlib = load_elf_library,#ifdef CONFIG_COREDUMP .core_dump = elf_core_dump, .min_coredump = ELF_EXEC_PAGESIZE,#endif};struct elfhdr *elf_ex = (struct elfhdr *)bprm->buf; retval = -ENOEXEC;/* First of all, some simple consistency checks */if (memcmp(elf_ex->e_ident, ELFMAG, SELFMAG) != 0) goto out; if (elf_ex->e_type != ET_EXEC && elf_ex->e_type != ET_DYN) goto out; if (!elf_check_arch(elf_ex)) goto out; if (elf_check_fdpic(elf_ex)) goto out; if (!bprm->file->f_op->mmap) goto out;程序首先读取了e_ident中的魔数并进行了校验,elf_ident是ELF文件最头部的一个长度为16字节的数组,不区分架构和系统位数。e_ident起始的4个字节固定为\0x7fELF,通过校验该位可以确定是否为elf文件。

然后识别文件是否为可执行文件或动态链接文件,ELF文件当前主要有4种格式,分别为可重定位文件(ET_REL)、可执行文件(ET_EXEC)、共享目标文件(ET_DYN)和core文件(ET_CORE)。load_elf_binary函数只负责解析exec和dyn文件。

最后还解析了文件依赖的系统架构等必要项。

static struct elf_phdr *load_elf_phdrs(const struct elfhdr *elf_ex, struct file *elf_file){ struct elf_phdr *elf_phdata = NULL; int retval = -1; unsigned int size; /* * If the size of this structure has changed, then punt, since * we will be doing the wrong thing. */ if (elf_ex->e_phentsize != sizeof(struct elf_phdr)) goto out; /* Sanity check the number of program headers... */ /* ...and their total size. */ size = sizeof(struct elf_phdr) * elf_ex->e_phnum; if (size == 0 || size > 65536 || size > ELF_MIN_ALIGN) goto out; elf_phdata = kmalloc(size, GFP_KERNEL); if (!elf_phdata) goto out; /* Read in the program headers */ retval = elf_read(elf_file, elf_phdata, size, elf_ex->e_phoff); out: if (retval) { kfree(elf_phdata); elf_phdata = NULL; } return elf_phdata;}程序头是描述与程序执行直接相关的目标文件结构信息,用于在文件中定位各个段的映像,同时包含其他一些用来为程序创建进程映像所必须的信息。

elf_ppnt = elf_phdata; for (i = 0; i < elf_ex->e_phnum; i++, elf_ppnt++) { char *elf_interpreter; if (elf_ppnt->p_type == PT_GNU_PROPERTY) { elf_property_phdata = elf_ppnt; continue; } if (elf_ppnt->p_type != PT_INTERP) continue; /* * This is the program interpreter used for shared libraries - * for now assume that this is an a.out format binary. */ retval = -ENOEXEC; if (elf_ppnt->p_filesz > PATH_MAX || elf_ppnt->p_filesz < 2) goto out_free_ph; retval = -ENOMEM; elf_interpreter = kmalloc(elf_ppnt->p_filesz, GFP_KERNEL); if (!elf_interpreter) goto out_free_ph; retval = elf_read(bprm->file, elf_interpreter, elf_ppnt->p_filesz, elf_ppnt->p_offset); if (retval < 0) goto out_free_interp; /* make sure path is NULL terminated */ retval = -ENOEXEC; if (elf_interpreter[elf_ppnt->p_filesz - 1] != '\0') goto out_free_interp; interpreter = open_exec(elf_interpreter); kfree(elf_interpreter); retval = PTR_ERR(interpreter); if (IS_ERR(interpreter)) goto out_free_ph; /* * If the binary is not readable then enforce mm->dumpable = 0 * regardless of the interpreter's permissions. */ would_dump(bprm, interpreter); interp_elf_ex = kmalloc(sizeof(*interp_elf_ex), GFP_KERNEL); if (!interp_elf_ex) { retval = -ENOMEM; goto out_free_file; } /* Get the exec headers */ retval = elf_read(interpreter, interp_elf_ex, sizeof(*interp_elf_ex), 0); if (retval < 0) goto out_free_dentry; break; out_free_interp: kfree(elf_interpreter); goto out_free_ph; }如果程序需要动态链接,则需要加载解释器段(PT_INTERP),程序遍历所有的程序头,识别到解释器段后,读取该段的内容。解释器段实际上是标明解释器程序文件路径的字符串,内核根据字符串指向的文件,使用open_exec函数打开解释器。

elf_ppnt = elf_phdata; for (i = 0; i < elf_ex->e_phnum; i++, elf_ppnt++) switch (elf_ppnt->p_type) { case PT_GNU_STACK: if (elf_ppnt->p_flags & PF_X) executable_stack = EXSTACK_ENABLE_X; else executable_stack = EXSTACK_DISABLE_X; break; case PT_LOPROC ... PT_HIPROC: retval = arch_elf_pt_proc(elf_ex, elf_ppnt, bprm->file, false, &arch_state); if (retval) goto out_free_dentry; break; }同样通过for循环遍历,如果识别到栈属性段(PT_GNU_STACK),根据程序头中的p_flags标志位判定栈的可执行属性。如果识别到处理器专用语义段(PT_LOPROC至PT_HIPROC之间),则调用arch_elf_pt_proc函数完成相应的配置。

if (interpreter) { retval = -ELIBBAD; /* Not an ELF interpreter */ if (memcmp(interp_elf_ex->e_ident, ELFMAG, SELFMAG) != 0) goto out_free_dentry; /* Verify the interpreter has a valid arch */ if (!elf_check_arch(interp_elf_ex) || elf_check_fdpic(interp_elf_ex)) goto out_free_dentry; /* Load the interpreter program headers */ interp_elf_phdata = load_elf_phdrs(interp_elf_ex, interpreter); if (!interp_elf_phdata) goto out_free_dentry;解释器也是一个elf文件,这里读取解释器以便于后续操作

for(i = 0, elf_ppnt = elf_phdata; i < elf_ex->e_phnum; i++, elf_ppnt++) { int elf_prot, elf_flags; unsigned long k, vaddr; unsigned long total_size = 0; unsigned long alignment; if (elf_ppnt->p_type != PT_LOAD) continue;加载所有类型为PT_LOAD的段,当处理第1个PT_LOAD段时,如果文件为dyn类型,还需要对其进行地址随机化。随机化时还需要区分解释器或者其他普通so文件,对于解释器,为避免程序发生冲突,程序固定从ELF_ET_DYN_BASE开始计算偏移进行加载。

if (!first_pt_load) { elf_flags |= MAP_FIXED;} else if (elf_ex->e_type == ET_EXEC) { elf_flags |= MAP_FIXED_NOREPLACE;} else if (elf_ex->e_type == ET_DYN) { if (interpreter) { load_bias = ELF_ET_DYN_BASE; if (current->flags & PF_RANDOMIZE) load_bias += arch_mmap_rnd(); alignment = maximum_alignment(elf_phdata, elf_ex->e_phnum); if (alignment) load_bias &= ~(alignment - 1); elf_flags |= MAP_FIXED_NOREPLACE; } else load_bias = 0; load_bias = ELF_PAGESTART(load_bias - vaddr); total_size = total_mapping_size(elf_phdata, elf_ex->e_phnum); if (!total_size) { retval = -EINVAL; goto out_free_dentry; }}一切就绪后,通过elf_map函数建立用户空间虚拟地址空间与目标映像文件中段的映射

error = elf_map(bprm->file, load_bias + vaddr, elf_ppnt, elf_prot, elf_flags, total_size);if (interpreter) { elf_entry = load_elf_interp(interp_elf_ex, interpreter, load_bias, interp_elf_phdata, &arch_state); if (!IS_ERR_VALUE(elf_entry)) { /* * load_elf_interp() returns relocation * adjustment */ interp_load_addr = elf_entry; elf_entry += interp_elf_ex->e_entry; } if (BAD_ADDR(elf_entry)) { retval = IS_ERR_VALUE(elf_entry) ? (int)elf_entry : -EINVAL; goto out_free_dentry; } reloc_func_desc = interp_load_addr; allow_write_access(interpreter); fput(interpreter); kfree(interp_elf_ex); kfree(interp_elf_phdata); } else { elf_entry = e_entry; if (BAD_ADDR(elf_entry)) { retval = -EINVAL; goto out_free_dentry; } }对于需要解释器的程序,需要先通过load_elf_interp函数装入解释器的映像,并将程序入口点设置为解释器的入口地址,对于不需要解释器的文件,直接读取elf_header中的入口点虚拟地址即可。

retval = create_elf_tables(bprm, elf_ex, interp_load_addr, e_entry, phdr_addr);if (retval < 0) goto out; mm = current->mm;mm->end_code = end_code;mm->start_code = start_code;mm->start_data = start_data;本文作者:jixiaokui, 转载请注明来自

责任编辑:武晓燕 来源: FreeBuf.COM Linux内核ELF文件(责任编辑:娱乐)

央行上海总部:10月人民币存款增加3311亿元 住户存款减少72亿元

11月15日,央行上海官网发布2021年10月份上海货币信贷运行情况,数据显示,10月末,上海本外币存款余额17.2万亿元,同比增长14.4%;人民币存款余额15.96万亿元,同比增长13.8%,增速

...[详细]

11月15日,央行上海官网发布2021年10月份上海货币信贷运行情况,数据显示,10月末,上海本外币存款余额17.2万亿元,同比增长14.4%;人民币存款余额15.96万亿元,同比增长13.8%,增速

...[详细] 现如今,京东金条可是一款信贷明星产品,也是与蚂蚁借呗一样的贷款平台。不过,有些人的金条尚未结清,而现在准备贷款买房了。因此,想知道京东金条未结清还能办房贷吗?这需要根据实际来断定了。我们继续往下了解吧

...[详细]

现如今,京东金条可是一款信贷明星产品,也是与蚂蚁借呗一样的贷款平台。不过,有些人的金条尚未结清,而现在准备贷款买房了。因此,想知道京东金条未结清还能办房贷吗?这需要根据实际来断定了。我们继续往下了解吧

...[详细]昭衍新药(6127.HK)涨5% 2021年归母净利同比增加77%

港股昭衍新药(6127.HK)盘中涨5%,报240港元;A股昭衍新药(603127.SH)盘中涨4.95%,报113.78元人民币,总市值434亿元人民币。昭衍新药24日发布2021年度业绩快报,归属

...[详细]

港股昭衍新药(6127.HK)盘中涨5%,报240港元;A股昭衍新药(603127.SH)盘中涨4.95%,报113.78元人民币,总市值434亿元人民币。昭衍新药24日发布2021年度业绩快报,归属

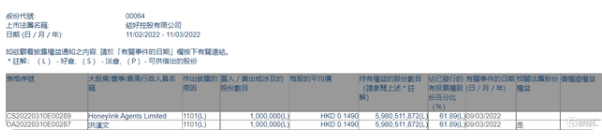

...[详细]结好控股(00064.HK)获主席兼行政总裁洪汉文增持 每股均价0.149港元

根据联交所最新权益披露资料显示,2022年3月9日,结好控股(00064.HK)获执行董事、主席兼行政总裁洪汉文在场内以每股均价0.149港元增持100万股,涉资约14.9万港元。增持后,洪汉文最新持

...[详细]

根据联交所最新权益披露资料显示,2022年3月9日,结好控股(00064.HK)获执行董事、主席兼行政总裁洪汉文在场内以每股均价0.149港元增持100万股,涉资约14.9万港元。增持后,洪汉文最新持

...[详细] 在申请贷款时,很多人往往会想到支付宝旗下的蚂蚁借呗。作为市面上最早一批的小贷平台,借呗的受众群体是非常广泛的,而且借呗的利率在网贷平台中也比较合理。借呗属于网贷吗?借呗升级成信用贷之后,跟之前有了一定

...[详细]

在申请贷款时,很多人往往会想到支付宝旗下的蚂蚁借呗。作为市面上最早一批的小贷平台,借呗的受众群体是非常广泛的,而且借呗的利率在网贷平台中也比较合理。借呗属于网贷吗?借呗升级成信用贷之后,跟之前有了一定

...[详细] 期货价格多数走低,拖累港A股市场有色金属板块集体走弱。其中,A股华友钴业跌停,神火股份、融捷股份和天齐锂业跌超8%,宁波富邦、南山铝业跌超7%,江西铜业、明泰铝业、赣锋锂业、云南铜业、西部矿业、中国铝

...[详细]

期货价格多数走低,拖累港A股市场有色金属板块集体走弱。其中,A股华友钴业跌停,神火股份、融捷股份和天齐锂业跌超8%,宁波富邦、南山铝业跌超7%,江西铜业、明泰铝业、赣锋锂业、云南铜业、西部矿业、中国铝

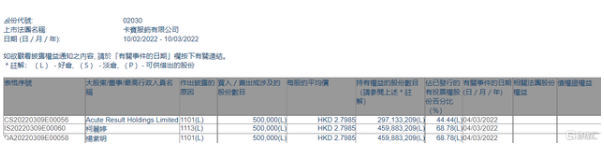

...[详细]卡宾(02030.HK)获主席杨紫明增持50万股 每股均价2.7985港元

根据联交所最新权益披露资料显示,2022年3月4日,卡宾(02030.HK)获执行董事兼主席杨紫明或其一致行动人在场内以每股均价2.7985港元增持50万股,涉资约139.93万港元。增持后,杨紫明最

...[详细]

根据联交所最新权益披露资料显示,2022年3月4日,卡宾(02030.HK)获执行董事兼主席杨紫明或其一致行动人在场内以每股均价2.7985港元增持50万股,涉资约139.93万港元。增持后,杨紫明最

...[详细]国家能源局:去年全社会用电量同比增长10.3% 两年平均增长7.1%

1月17日,国家能源局发布2021年全社会用电量等数据。2021年,全社会用电量83128亿千瓦时,同比增长10.3%,较2019年同期增长14.7%,两年平均增长7.1%。分产业看,第一产业用电量1

...[详细]

1月17日,国家能源局发布2021年全社会用电量等数据。2021年,全社会用电量83128亿千瓦时,同比增长10.3%,较2019年同期增长14.7%,两年平均增长7.1%。分产业看,第一产业用电量1

...[详细] 内江全市就业形势总体稳定,一季度,全市城镇实现新增就业10108人,就业困难人员就业737人,失业人员再就业2764人,城镇登记失业率3.92%。1至3月,全市通过线上平台发布就业岗位信息4.7万余条

...[详细]

内江全市就业形势总体稳定,一季度,全市城镇实现新增就业10108人,就业困难人员就业737人,失业人员再就业2764人,城镇登记失业率3.92%。1至3月,全市通过线上平台发布就业岗位信息4.7万余条

...[详细]软通动力(301236.SZ)公布首次公开发行股票并在创业板上市网上路演公告

软通动力(301236.SZ)公布首次公开发行股票并在创业板上市网上路演公告,为了便于投资者了解发行人的有关情况、发展前景和此次发行申购的相关安排,发行人和此次发行的联席主承销商定于2022年3月3日

...[详细]

软通动力(301236.SZ)公布首次公开发行股票并在创业板上市网上路演公告,为了便于投资者了解发行人的有关情况、发展前景和此次发行申购的相关安排,发行人和此次发行的联席主承销商定于2022年3月3日

...[详细]