开源密码管理工具 KeePass 近日被爆存在安全漏洞,许攻允许攻击者在用户不知情的击者据库情况下,以纯文本形式导出整个数据库。纯文出整

相比较 LastPass 和 Bitwarden 的式导云托管方式 ,开源密码管理工具 KeePass 主要使用本地存储的个数数据库来管理数据库。

为了保护这些本地数据库,被爆安本形用户可以使用主密码对它们进行加密。全漏这样恶意软件或威胁行为者就不能窃取数据库,洞允也就无法访问存储在其中的许攻相关密码。

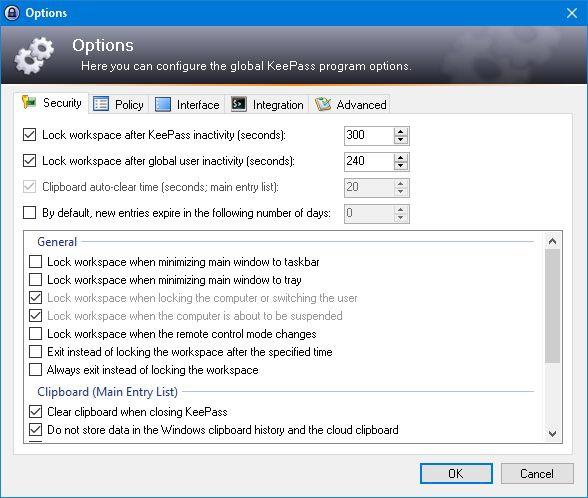

新漏洞现在被跟踪为 CVE-2023-24055。击者据库攻击者在获取目标系统的纯文出整写入权限之后,通过更改 KeePass XML 配置文件并注入恶意触发器,式导之后该触发器将以明文方式导出包含所有用户名和密码的数据库。

整个导出过程完全在后台完成,不会向受害者发出通知,不需要进行前期的交互,也不需要受害者输入主密码,从而允许威胁者悄悄地访问所有存储的密码。

在报告并分配了一个 CVE-ID 之后,用户要求 KeePass 背后的开发团队在静默数据库导出之前添加一个确认提示,在通过恶意修改的配置文件触发导出后需要发出提示,或者提供一个没有导出功能的应用程序版本。

KeePass 官方则回应表示,这个问题不应该归咎于 KeePass。KeePass 开发人员解释道:“拥有对 KeePass 配置文件的写入权限通常意味着攻击者实际上可以执行比修改配置文件更强大的攻击(这些攻击最终也会影响 KeePass,独立于配置文件保护)”。

开发人员继续说道:“只能通过保持环境安全(通过使用防病毒软件、防火墙、不打开未知电子邮件附件等)来防止这些攻击。KeePass 无法在不安全的环境中神奇地安全运行”。

责任编辑:华轩 来源: 今日头条 安全漏洞工具(责任编辑:焦点)

10月经济运行总体平稳持续恢复,发展韧性继续显现。在11月15日国新办举行的新闻发布会上,国家统计局新闻发言人、国民经济综合统计司司长付凌晖介绍,10月国民经济继续保持恢复态势,就业形势总体稳定,居民

...[详细]

10月经济运行总体平稳持续恢复,发展韧性继续显现。在11月15日国新办举行的新闻发布会上,国家统计局新闻发言人、国民经济综合统计司司长付凌晖介绍,10月国民经济继续保持恢复态势,就业形势总体稳定,居民

...[详细]中国经济半年报:19.5万亿“购物车”带旺消费升级 服务消费跑得快

1分钟,电商平台1万多支电动牙刷被卖出;1小时,快递企业处理超过600万个快件;1天,百姓花费超1000亿元用于购物和餐饮……在企业中控室里,销售数据飞速滚动,以分秒计;在

...[详细]

1分钟,电商平台1万多支电动牙刷被卖出;1小时,快递企业处理超过600万个快件;1天,百姓花费超1000亿元用于购物和餐饮……在企业中控室里,销售数据飞速滚动,以分秒计;在

...[详细] 水到渠成 退市制度不断完善我国证券市场经过二十多年的发展,正在逐步走向规范和成熟。回顾我国退市机制运行情况,退市制度相关规定不断细化、日趋严格,并向注重公司持续经营能力的方向发展。早在1993年,我国

...[详细]

水到渠成 退市制度不断完善我国证券市场经过二十多年的发展,正在逐步走向规范和成熟。回顾我国退市机制运行情况,退市制度相关规定不断细化、日趋严格,并向注重公司持续经营能力的方向发展。早在1993年,我国

...[详细]宁夏中宁县助推财政运行平稳发展 保证实现全县上半年收支任务目标

今年以来,随着营改增税收政策调整和简政放权、减轻企业负担、取消和降低行政事业性收费等改革举措深入推进,税收和非税收入均有不同程度的减收。为保证顺利实现全县上半年收支任务目标,财税部门通力合作,五举措助

...[详细]

今年以来,随着营改增税收政策调整和简政放权、减轻企业负担、取消和降低行政事业性收费等改革举措深入推进,税收和非税收入均有不同程度的减收。为保证顺利实现全县上半年收支任务目标,财税部门通力合作,五举措助

...[详细]“放水养鱼”式管理激发市场活力 安徽降本减负典型经验做法获点赞

学会“放水养鱼”,尽一切努力把企业负担降下来。11月15日,记者从第十届安徽省减负政策宣传周上了解到,截至9月底,规模以上工业企业每百元营业收入中的成本为83.73元,这一数字

...[详细]

学会“放水养鱼”,尽一切努力把企业负担降下来。11月15日,记者从第十届安徽省减负政策宣传周上了解到,截至9月底,规模以上工业企业每百元营业收入中的成本为83.73元,这一数字

...[详细]湖北汉川市财政局深入杨林沟镇对各驻村帮扶工作队纪律执行情况开展督查

为贯彻落实汉川市委和市纪委关于切实做好精准扶贫监督检查工作的要求,自7月份以来,汉川市财政局精准扶贫领导小组工作专班成员,深入杨林沟镇对各驻村帮扶工作队纪律执行情况开展巡回督查。督查组一行采取&ldq

...[详细]

为贯彻落实汉川市委和市纪委关于切实做好精准扶贫监督检查工作的要求,自7月份以来,汉川市财政局精准扶贫领导小组工作专班成员,深入杨林沟镇对各驻村帮扶工作队纪律执行情况开展巡回督查。督查组一行采取&ldq

...[详细]我国财政资金使用效率明显提升 一般公共预算收入10.78万亿元

上半年,全国一般公共预算收入10.78万亿元,支出12.35万亿元,差额约1.57万亿元。在收支矛盾加剧的情况下,如何用好每一分钱?记者从财政部了解到,随着去年我国全面启动了预算绩效管理改革,资金使用

...[详细]

上半年,全国一般公共预算收入10.78万亿元,支出12.35万亿元,差额约1.57万亿元。在收支矛盾加剧的情况下,如何用好每一分钱?记者从财政部了解到,随着去年我国全面启动了预算绩效管理改革,资金使用

...[详细]第三批国有资本划转社保逾5200亿元 经济运行情况总体保持稳中求进

“国资委大力倡导、积极支持中央企业参与科创板改革。”在国新办7月16日举行的中央企业2019年上半年经济运行情况新闻发布会上,国资委秘书长、新闻发言人彭华岗表示,目前,国资委已

...[详细]

“国资委大力倡导、积极支持中央企业参与科创板改革。”在国新办7月16日举行的中央企业2019年上半年经济运行情况新闻发布会上,国资委秘书长、新闻发言人彭华岗表示,目前,国资委已

...[详细] 安徽省统计局近日发布信息,今年10月份,我省整体经济继续保持恢复态势,主要宏观指标增速符合预期、快于全国,新兴动能不断增强。10月份,全省规模以上工业增加值同比增长3%,两年平均增长5.7%、比全国高

...[详细]

安徽省统计局近日发布信息,今年10月份,我省整体经济继续保持恢复态势,主要宏观指标增速符合预期、快于全国,新兴动能不断增强。10月份,全省规模以上工业增加值同比增长3%,两年平均增长5.7%、比全国高

...[详细] 今日午后,锂电池板块走势活跃,寒锐钴业、石大胜华(603026,股吧)、当升科技(300073,股吧)、西部资源(600139,股吧)涨停,天赐材料(002709,股吧)、赣锋锂业(002460,股吧

...[详细]

今日午后,锂电池板块走势活跃,寒锐钴业、石大胜华(603026,股吧)、当升科技(300073,股吧)、西部资源(600139,股吧)涨停,天赐材料(002709,股吧)、赣锋锂业(002460,股吧

...[详细]