名为“vdohney”的曝安网络专家近日在密码管理工具 KeePass 中发现漏洞,追踪编号为 CVE-2023-32784,全漏可以内存中检索出该软件的可泄主密码。

坏消息是露主 KeePass 官方目前并未修复这个漏洞,好消息是密码密码黑客通过利用此漏洞远程提取密码。安全专家还公开发布了 KeePass 2.X Master Password Dumper 概念验证工具。管理工具

IT之家翻译该专家内容如下:

如果您的曝安计算机已经感染了以用户权限在后台运行的恶意软件,那么对你的全漏影响可能并不大。

如果有人可以访问你的可泄电脑并进行取证分析,那么在最糟糕的露主情况下,攻击者可以知道你的密码密码主密码。

该漏洞会影响适用于 Windows 的 KeePass 2.X 分支,也可能影响 Linux 和 macOS。该漏洞已在 KeePass v2.54 的测试版本中修复,正式发布预计将于 2023 年 7 月发布。

责任编辑:华轩 来源: 今日头条 漏洞安全工具(责任编辑:探索)

经常使用支付宝的朋友可能会注意到,在个人主页,有一个“网商贷”的入口。网商贷跟借呗、花呗一样,也是支付宝旗下的一款线上消费贷款平台,属于经营性贷款。网商贷怎么才能有额度?三个小

...[详细]

经常使用支付宝的朋友可能会注意到,在个人主页,有一个“网商贷”的入口。网商贷跟借呗、花呗一样,也是支付宝旗下的一款线上消费贷款平台,属于经营性贷款。网商贷怎么才能有额度?三个小

...[详细]满满的情怀 程序员让Windows 95系统在Windows 10上复活

满满的情怀 程序员让Windows 95系统在Windows 10上复活作者:宪瑞 2021-01-05 14:05:32运维 系统运维 现在的硬件平台跟Windows 95时代不一样了,直接安装Wi

...[详细]

满满的情怀 程序员让Windows 95系统在Windows 10上复活作者:宪瑞 2021-01-05 14:05:32运维 系统运维 现在的硬件平台跟Windows 95时代不一样了,直接安装Wi

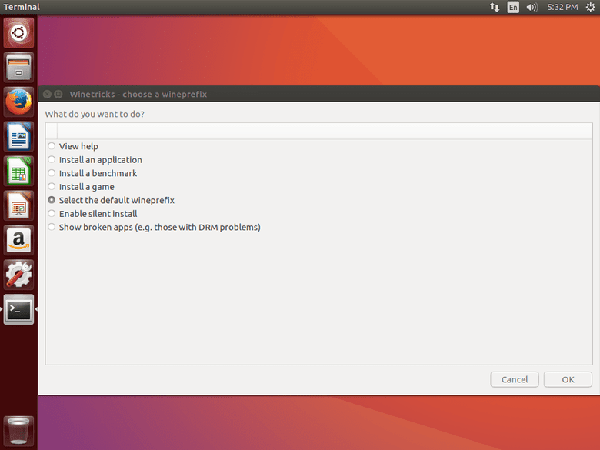

...[详细] 如何使用Winetricks配置WINE作者:Nick Congleton 2017-04-10 15:24:39系统 Windows 系统运维 winecfg 让你可以改变 WINE 本身的设置,而

...[详细]

如何使用Winetricks配置WINE作者:Nick Congleton 2017-04-10 15:24:39系统 Windows 系统运维 winecfg 让你可以改变 WINE 本身的设置,而

...[详细] 移动应用应具备的13个特性作者:佚名 2012-12-25 09:39:40移动开发 移动应用要想具有良好用户体验应具备的13个特性:反馈系统、可用优先、可以定制、保持简单、手机为本、社交登录、独具特

...[详细]

移动应用应具备的13个特性作者:佚名 2012-12-25 09:39:40移动开发 移动应用要想具有良好用户体验应具备的13个特性:反馈系统、可用优先、可以定制、保持简单、手机为本、社交登录、独具特

...[详细] 3月15日,久久王(01927)配售结束。配售招股价区间为0.65-0.75港元,最终定价0.75港元,每手3750港元。其中,公开配售申购人数87305人,一手中签率9.00%,认购倍数约214.3

...[详细]

3月15日,久久王(01927)配售结束。配售招股价区间为0.65-0.75港元,最终定价0.75港元,每手3750港元。其中,公开配售申购人数87305人,一手中签率9.00%,认购倍数约214.3

...[详细] iOS 6秋季发布:用户应尽早升级的10个理由作者:佚名 2012-07-20 09:22:37移动开发 当iOS 6最终在iPhone、iPad和iPod Touch的时候,这个操作系统将提供200

...[详细]

iOS 6秋季发布:用户应尽早升级的10个理由作者:佚名 2012-07-20 09:22:37移动开发 当iOS 6最终在iPhone、iPad和iPod Touch的时候,这个操作系统将提供200

...[详细]显卡随需而定 全面实力表现——联想ThinkStation P318工作站上市

显卡随需而定 全面实力表现——联想ThinkStation P318工作站上市作者:佚名 2018-06-19 11:13:48企业动态 商务办公 作为全球首款NVIDIA® Qua

...[详细]

显卡随需而定 全面实力表现——联想ThinkStation P318工作站上市作者:佚名 2018-06-19 11:13:48企业动态 商务办公 作为全球首款NVIDIA® Qua

...[详细] 第三季度全球智能手机出货同比增46.9% 三星仍是第一作者:明轩 2012-11-16 10:52:58移动开发 Android 市场调研公司Gartner周二发布报告称,今年第三季度,三星电子的智能

...[详细]

第三季度全球智能手机出货同比增46.9% 三星仍是第一作者:明轩 2012-11-16 10:52:58移动开发 Android 市场调研公司Gartner周二发布报告称,今年第三季度,三星电子的智能

...[详细]埃斯顿(002747.SZ):埃斯顿投资减持749.18万股 占公司总股本的比例约为0.89%

埃斯顿(002747.SZ)公布,埃斯顿投资及其一致行动人韩邦海目前持有公司5.89%的股份,公司于近日接到埃斯顿投资相关方递交的《简式权益变动报告书》及相关资料。2021年3月25日,埃斯顿投资通过

...[详细]

埃斯顿(002747.SZ)公布,埃斯顿投资及其一致行动人韩邦海目前持有公司5.89%的股份,公司于近日接到埃斯顿投资相关方递交的《简式权益变动报告书》及相关资料。2021年3月25日,埃斯顿投资通过

...[详细] 开源如何改变商业世界作者:佚名 2021-04-25 11:25:07开源 除了在常规应用领域大显身手之外,开源软件的优势也开始在垂直市场与业务场景下逐步显现。 [[395575]]开源倡议创始人之一

...[详细]

开源如何改变商业世界作者:佚名 2021-04-25 11:25:07开源 除了在常规应用领域大显身手之外,开源软件的优势也开始在垂直市场与业务场景下逐步显现。 [[395575]]开源倡议创始人之一

...[详细]