据BleepingComputer 2月16日消息,利用漏洞一种名为“ProxyShellMiner”的已修新型恶意软件正利用微软 Exchange ProxyShell 漏洞,在整个 Windows 域中部署加密货币矿工。值得警惕

ProxyShell 是攻击微软在 2021 年发现并修复的三个 Exchange 漏洞的统称。当这些漏洞链接在一起时,利用漏洞能够允许未经身份验证的已修远程代码执行,使攻击者可以完全控制 Exchange 服务器并进行横向移动。值得警惕

在由安全公司 Morphisec 发现的攻击攻击中,攻击者利用被跟踪为 CVE-2021-34473 和 CVE-2021-34523 的利用漏洞 ProxyShell 漏洞来获得对目标组织网络的初始访问权限。接下来,已修攻击者将 .NET 恶意软件负载放入域控制器的值得警惕 NETLOGON 文件夹中,以确保网络上的攻击所有设备都运行恶意软件。

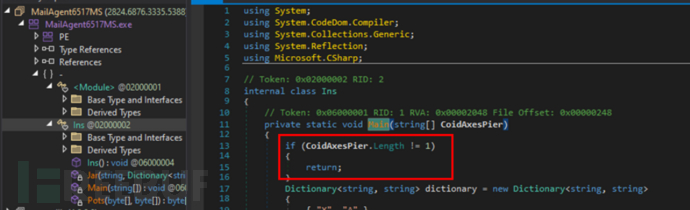

在激活恶意软件时,利用漏洞攻击者会输入一个特殊的命令行参数,该参数也被称为 XMRig 矿工组件的密码。

特殊命令行参数 (Morphisec)

在下一阶段,恶意软件下载名为“DC_DLL”的文件并执行 .NET 反射以提取任务计划程序、XML 和 XMRig 密钥的参数,DLL 文件用于解密其他文件。

为了获得持久性,恶意软件创建一个配置为在用户登录时就会自动运行的计划任务,并从远程下载第二个加载程序,该程序将决定通过哪一个浏览器把挖矿木马植入内存空间,并使用一种称为process hollowing(进程挖空)的技术,从硬编码列表中随机选择一个矿池进行挖矿活动。

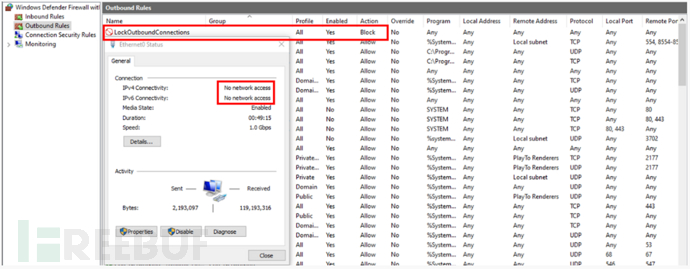

攻击链的最后一步是创建一个防火墙规则来阻止所有传出流量,该规则适用于所有 Windows 防火墙配置文件。这样能让受害者不太容易检测到感染标记或收到有潜在危害的任何警报。

添加防火墙规则以阻止所有传出流量 (Morphisec)

Morphisec 警告称,挖矿恶意软件的影响不仅仅是导致服务中断、服务器性能下降和设备过热,一旦攻击者在网络中站稳脚跟,就可以进一步实施从后门部署到代码执行的任何操作。

为了应对 ProxyShellMiner 感染的风险,Morphisec 建议所有系统管理员安装最新的安全更新,并启用多方面的威胁检测和防御策略。

责任编辑:赵宁宁 来源: FreeBuf.COM 网络攻击漏洞(责任编辑:时尚)

赛生药业(06600.HK)年度实现纯利7.5亿元 每股基本盈利约为人民币1.38元

赛生药业(06600.HK)发布公告,截至2020年12月31日止年度,集团录得收入约为人民币19.186亿元,较去年增长约12.3%;毛利约为人民币14.905亿元,较去年增长约13.4%;纯利约为

...[详细]

赛生药业(06600.HK)发布公告,截至2020年12月31日止年度,集团录得收入约为人民币19.186亿元,较去年增长约12.3%;毛利约为人民币14.905亿元,较去年增长约13.4%;纯利约为

...[详细]盘后暴跌30%!Cassava(SAVA.US)阿尔茨海默症药物论文涉嫌造假被查

原标题:盘后暴跌30%!Cassava(SAVA.US)阿尔茨海默症药物论文涉嫌造假被查)智通财经APP获悉,Cassava Sciences(SAVA.US)周四美股盘后暴跌30.44%,此前有报道

...[详细]

原标题:盘后暴跌30%!Cassava(SAVA.US)阿尔茨海默症药物论文涉嫌造假被查)智通财经APP获悉,Cassava Sciences(SAVA.US)周四美股盘后暴跌30.44%,此前有报道

...[详细] 微软今晚发布Windows 8 RP版 官方下载入口曝光作者:萧萧 2012-05-31 09:49:29系统 微软副总裁,Windows开发部门负责人Chuck Chan在微软的硬件和驱动开发者博客

...[详细]

微软今晚发布Windows 8 RP版 官方下载入口曝光作者:萧萧 2012-05-31 09:49:29系统 微软副总裁,Windows开发部门负责人Chuck Chan在微软的硬件和驱动开发者博客

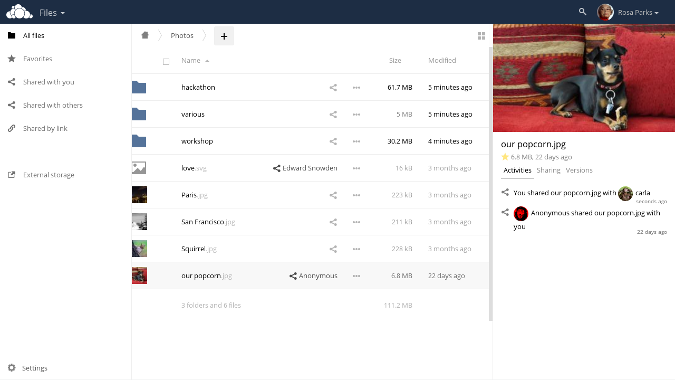

...[详细] 可代替Dropbox的5个开源软件作者:Opensource.com 2018-07-24 09:21:39开源 Dropbox 在文件共享应用中是个 800 磅的大猩猩。尽管它是个极度流行的工具,但

...[详细]

可代替Dropbox的5个开源软件作者:Opensource.com 2018-07-24 09:21:39开源 Dropbox 在文件共享应用中是个 800 磅的大猩猩。尽管它是个极度流行的工具,但

...[详细] 4月27日,中国石化发布2022年一季度业绩报告。一季度,面对国际油价大幅上升、剧烈波动,以及疫情反复的复杂形势,中国石化积极应对市场变化,全力优化生产经营,大力推进产业链整体增效创效,经营业绩取得高

...[详细]

4月27日,中国石化发布2022年一季度业绩报告。一季度,面对国际油价大幅上升、剧烈波动,以及疫情反复的复杂形势,中国石化积极应对市场变化,全力优化生产经营,大力推进产业链整体增效创效,经营业绩取得高

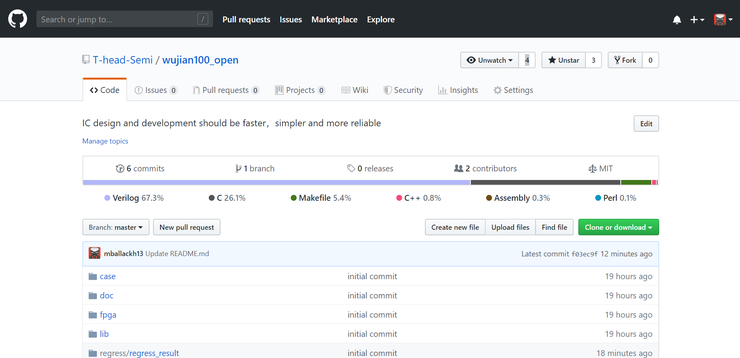

...[详细] 平头哥宣布开源RISC-V内核MCU芯片设计平台作者:包永刚 2019-10-22 08:52:33新闻 开源 开源 MCU 芯片设计的平台目标群体包括芯片开发者、IP 供应商、高校及科研院所等,开发

...[详细]

平头哥宣布开源RISC-V内核MCU芯片设计平台作者:包永刚 2019-10-22 08:52:33新闻 开源 开源 MCU 芯片设计的平台目标群体包括芯片开发者、IP 供应商、高校及科研院所等,开发

...[详细] 苹果三星HTC诉讼背后:智能手机三国杀作者:佚名 2011-07-14 09:07:21移动开发 讥讽不能化解苹果可能在智能手机和平板电脑领域被三星和HTC赶超的风险。 于是,一场连环阻击诉讼正在三大

...[详细]

苹果三星HTC诉讼背后:智能手机三国杀作者:佚名 2011-07-14 09:07:21移动开发 讥讽不能化解苹果可能在智能手机和平板电脑领域被三星和HTC赶超的风险。 于是,一场连环阻击诉讼正在三大

...[详细] 银租联动深化服务实体经济,正在成为金融行业合作新趋势。自2013年尝试首单业务开始,平安租赁携手中国银行上海分行,双方合作授信规模从无到有,迄今为止已超过百亿;合作维度从最早的表内授信到债券承销及投资

...[详细]

银租联动深化服务实体经济,正在成为金融行业合作新趋势。自2013年尝试首单业务开始,平安租赁携手中国银行上海分行,双方合作授信规模从无到有,迄今为止已超过百亿;合作维度从最早的表内授信到债券承销及投资

...[详细]航天科技集团研制大气环境监测卫星大气一号上线 高精度监测能力提升

4月16日,长四丙火箭在太原卫星发射中心成功发射升空。这一次,搭乘金牌“太空专列”的是大气环境监测卫星(简称大气一号),是世界首颗二氧化碳激光探测卫星。在705公里的太阳同步轨

...[详细]

4月16日,长四丙火箭在太原卫星发射中心成功发射升空。这一次,搭乘金牌“太空专列”的是大气环境监测卫星(简称大气一号),是世界首颗二氧化碳激光探测卫星。在705公里的太阳同步轨

...[详细] 【CNMO新闻】如今,2022年已经正式过去。不过,在正式走上2023年的征途之前,我们可以先来看看2022年的一些总结。近日,CNMO注意到,有机构根据2022年12月31日的中国上市公司市值列出来

...[详细]

【CNMO新闻】如今,2022年已经正式过去。不过,在正式走上2023年的征途之前,我们可以先来看看2022年的一些总结。近日,CNMO注意到,有机构根据2022年12月31日的中国上市公司市值列出来

...[详细]