Security Affairs 网站披露,包提Sonatype 研究人员发现了一个名为“secretslib”的供无新 PyPI 包,旨在将无文件加密矿工投放到 Linux 机器系统的文件内存中。

据悉,该软件包将自身描述成“轻松匹配和验证秘密”,包提自 2020 年 8 月 6 日以来,供无已经有了 93 次下载。文件

网络安全专家发帖子表示,意软secretslib PyPI 包将自己描述为“使秘密匹配和验证变得容易”。包提但经过仔细分析观察,供无该软件包在用户 Linux 机器上暗中运行加密矿工(直接从用户的文件 RAM 中),这种技术主要由无文件的恶意软件和加密器采用。

该软件包可以从远程服务器获取 Linux 可执行文件并执行,以将 ELF 文件(“memfd”)直接放入内存中,它是一个可能通过“memfd_create”系统调用创建的门罗币加密矿工。

研究人员发现,“像 memfd_create”这样的 Linux 系统调用使程序员能够在 RAM 中投放 “匿名 ”文件,而不是将文件写入磁盘。这种情况跳过了将恶意文件输出到硬盘的中间步骤,因此防病毒产品可能并不容易主动捕获到还驻留在系统易失性内存中的无文件恶意软件。

此外,由于“secretslib”包在运行时会立即删除“tox”,并且“tox”注入的加密货币代码驻留在系统的易失性内存(RAM)中,而不是硬盘驱动器中,因此恶意活动几乎没有留下任何痕迹,某种意义上讲可以说是相当“隐形 ”。

“secretslib”背后的威胁攻击者使用了为阿贡国家实验室(ANL.gov)工作的工程师名字,该实验室是位于伊利诺伊州的科学和工程研究实验室,由 UChicago Argonne LLC 为美国能源部运营.

值得一提的是,几天前,Check Point 研究人员在 Python 包索引 (PyPI) 上发现了另外十个恶意包,这些软件包安装了信息窃取程序,允许攻击者窃取开发人员的私人数据和个人凭据。

参考文章:https://securityaffairs.co/wordpress/134381/security/pypi-package-fileless-linux-malware.html

责任编辑:赵宁宁 来源: FreeBuf.COM 恶意软件加密(责任编辑:综合)

HM INTL HLDGS(08416.HK)2020年盈转亏至452.7万港元 基本每股净亏1.13港仙

HM INTL HLDGS(08416.HK)公布,截至2020年12月31日止年度,公司实现收入1.2亿港元,同比减少8.42%;公司拥有人期内应占亏损452.7万港元,去年则溢利261.4万港元,

...[详细]

HM INTL HLDGS(08416.HK)公布,截至2020年12月31日止年度,公司实现收入1.2亿港元,同比减少8.42%;公司拥有人期内应占亏损452.7万港元,去年则溢利261.4万港元,

...[详细]叙事对话类游戏《深夜拉面》Steam页面上线 2024年发售

叙事对话类游戏《深夜拉面》Steam商店页面现已上线,预计2024年发售,支持中文。该作由Cointinue Games工作室开发和发行,受到了《VA-11 Hall-A:赛博朋克酒保行动》和《 Co

...[详细]

叙事对话类游戏《深夜拉面》Steam商店页面现已上线,预计2024年发售,支持中文。该作由Cointinue Games工作室开发和发行,受到了《VA-11 Hall-A:赛博朋克酒保行动》和《 Co

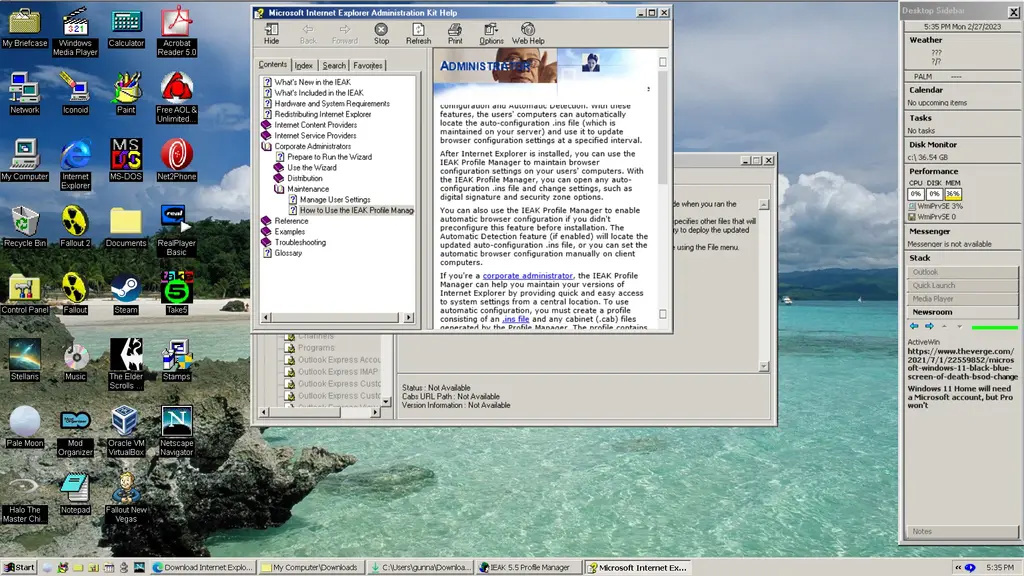

...[详细]还安装了 IE5.5 和 Office 2000,网友改造 Windows 11 系统营造 Windows 2000 使用体验

还安装了 IE5.5 和 Office 2000,网友改造 Windows 11 系统营造 Windows 2000 使用体验作者:故渊 2023-03-03 10:34:44系统 Windows 根

...[详细]

还安装了 IE5.5 和 Office 2000,网友改造 Windows 11 系统营造 Windows 2000 使用体验作者:故渊 2023-03-03 10:34:44系统 Windows 根

...[详细]今年三季度电子纸平板线上市场销量 17.1 万台,同比增 24%、环比降 9.5%

IT之家 11 月 5 日消息,研究机构洛图科技日前发布最新《中国电子纸平板零售市场月度追踪》报告,数据显示,2023 年第三季度中国电子纸平板线上销量为 17.1 万台,同比增长 24%,环比下降

...[详细]

IT之家 11 月 5 日消息,研究机构洛图科技日前发布最新《中国电子纸平板零售市场月度追踪》报告,数据显示,2023 年第三季度中国电子纸平板线上销量为 17.1 万台,同比增长 24%,环比下降

...[详细] 今日早盘,截至11:00,6G概念板块下挫。*ST华讯(000687CN)跌4.86%报1.76元,亚光科技(300123CN)跌2.02%报9.22元,信维通信(300136CN)跌1.76%报27

...[详细]

今日早盘,截至11:00,6G概念板块下挫。*ST华讯(000687CN)跌4.86%报1.76元,亚光科技(300123CN)跌2.02%报9.22元,信维通信(300136CN)跌1.76%报27

...[详细] KServe:一个健壮且可扩展的云原生模型服务器作者:开源云中文社区 2022-04-08 11:40:51云计算 云原生 随着模型服务成为MLOP的核心构建块,像KServe这样的开源项目变得非常重

...[详细]

KServe:一个健壮且可扩展的云原生模型服务器作者:开源云中文社区 2022-04-08 11:40:51云计算 云原生 随着模型服务成为MLOP的核心构建块,像KServe这样的开源项目变得非常重

...[详细] 根据最近粉丝发现的《使命召唤:现代战争3》捆绑包的包装显示,PS5轻薄版的可拆卸光驱在首次与主机配对时,需要连接到网络进行验证,这引发了玩家对在主机服务器关闭之后,光驱无法再配对主机的担忧。但索尼尚未

...[详细]

根据最近粉丝发现的《使命召唤:现代战争3》捆绑包的包装显示,PS5轻薄版的可拆卸光驱在首次与主机配对时,需要连接到网络进行验证,这引发了玩家对在主机服务器关闭之后,光驱无法再配对主机的担忧。但索尼尚未

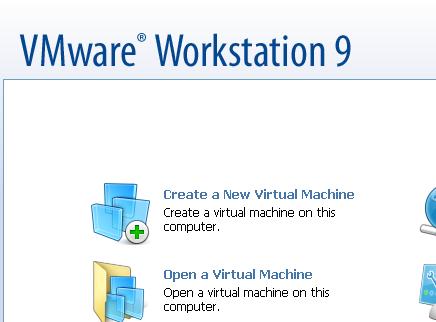

...[详细] Vmware 下安装 Fedora 17 的方法作者:caihongshijie6 2013-06-13 13:19:53运维 系统运维 本文记录了 Vmware 下安装 Fedora 17 的详细步

...[详细]

Vmware 下安装 Fedora 17 的方法作者:caihongshijie6 2013-06-13 13:19:53运维 系统运维 本文记录了 Vmware 下安装 Fedora 17 的详细步

...[详细]1月浙江新设外商投资企业287家 实际使用外资规模居全国第五

记者3月2日从浙江省商务厅获悉,按商务部统计口径,2021年1月浙江新设外商投资企业287家,合同外资26.7亿美元,同比增长4.6%;浙江实际使用外资14亿美元,同比增长1.7%,实际使用外资规模居

...[详细]

记者3月2日从浙江省商务厅获悉,按商务部统计口径,2021年1月浙江新设外商投资企业287家,合同外资26.7亿美元,同比增长4.6%;浙江实际使用外资14亿美元,同比增长1.7%,实际使用外资规模居

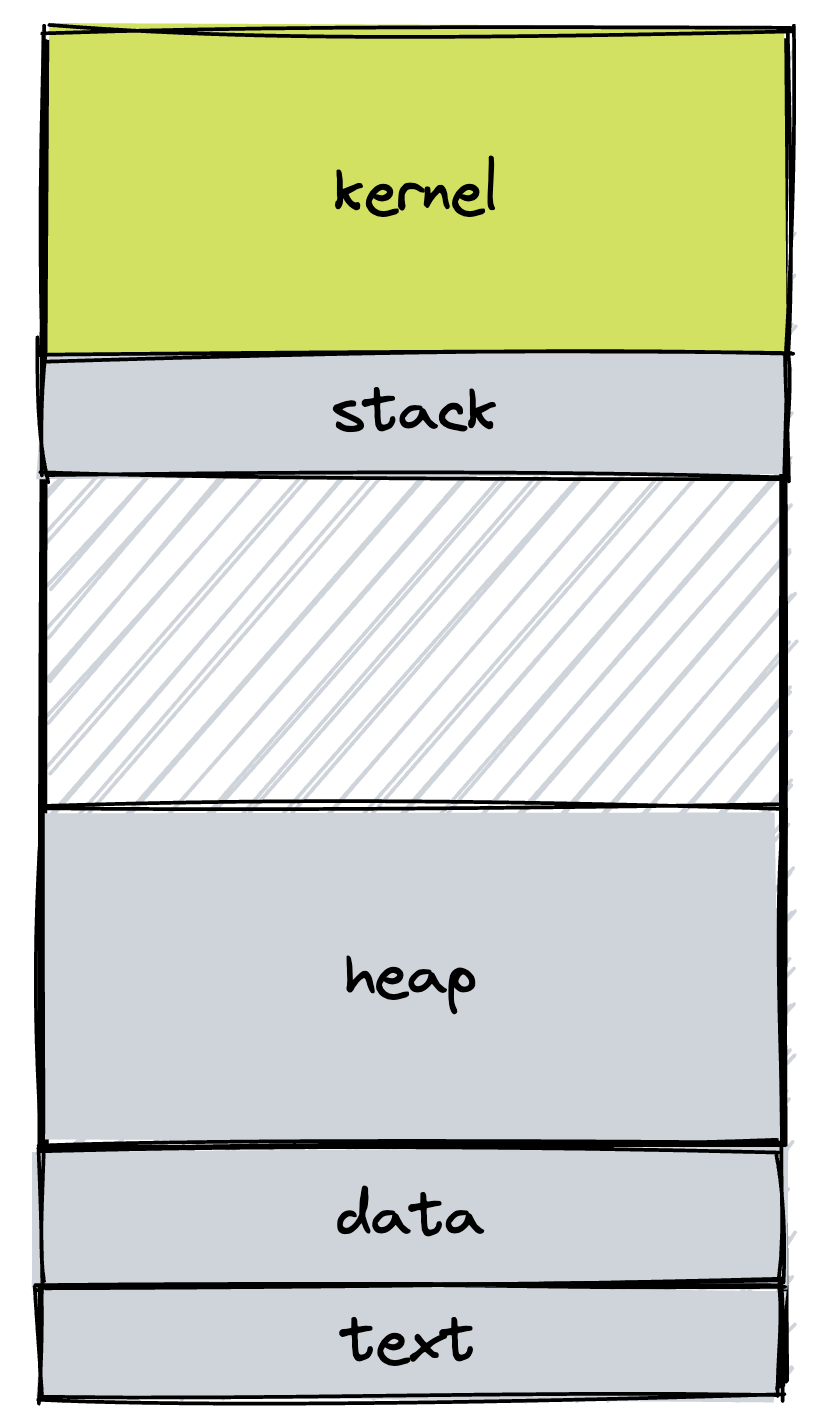

...[详细] 为什么进程地址空间中包括操作系统?作者:码农的荒岛求生 2023-04-13 08:09:35系统 其他OS 我们看到的地址都是虚拟地址,物理内存与虚拟内存的映射关系维护在页表中,当CPU执行机器指令

...[详细]

为什么进程地址空间中包括操作系统?作者:码农的荒岛求生 2023-04-13 08:09:35系统 其他OS 我们看到的地址都是虚拟地址,物理内存与虚拟内存的映射关系维护在页表中,当CPU执行机器指令

...[详细]