美国网络安全和基础设施安全局 (CISA)基于目前掌握的客利证据,在已知可利用漏洞(Known Exploited Vulnerabilities)目录下新增了 2 个新的两个R漏漏洞。其中 1 个漏洞存在于 Windows Support Diagnostic Tool (MSDT),洞已并以零日(0-Day)的被黑形式存在 2 年多时间,有充足的客利证据表明被黑客利用。

这两个安全漏洞都被标记为高严重性评分,两个R漏并且是洞已目录遍历漏洞,可以帮助攻击者在目标系统上植入恶意软件。被黑官方跟踪为 CVE-2022-34713,客利非正式地称为 DogWalk,两个R漏MSDT 中的洞已安全漏洞允许攻击者将恶意可执行文件放入 Windows启动文件夹。

该问题最初是被黑由研究员 Imre Rad 于 2020 年 1 月向微软报告的,但他的报告被错误地归类为未描述安全风险,因此被驳回。今年,安全研究员 j00sean 再次引起了公众的关注,他总结了攻击者可以通过利用它实现的目标,并提供了视频证明:

不过要利用该漏洞需要和用户进行交互,这是一个很容易通过社会工程克服的障碍,尤其是在电子邮件和基于 Web 的攻击中,微软在今天的一份咨询中表示:

自 6 月初以来,0patch 微补丁服务提供了一个非官方补丁,适用于大多数受影响的 Windows 版本(Windows 7/10/11 和 Server 2008 至 2022)。作为 2022 年 8 月 Windows 安全更新的一部分,微软今天解决了 CVE-2022-34713。该公司指出,该问题已在攻击中被利用。

添加到 CISA 的 Known Exploited Vulnerabilities 目录的第二个漏洞被跟踪为 CVE-2022-30333,它是 Linux 和 Unix 系统的 UnRAR 实用程序中的路径遍历错误。攻击者可以利用它在解压操作期间将恶意文件提取到任意位置,从而在目标系统上植入恶意文件。

瑞士公司 SonarSource 于 6 月下旬在一份报告中披露了该安全问题,该报告描述了如何将其用于远程执行代码,从而在未经身份验证的情况下破坏 Zimbra 电子邮件服务器。

责任编辑:赵宁宁 来源: 今日头条 漏洞网络攻击(责任编辑:时尚)

好消息!全国首个百万千瓦煤电机组节能减排升级与改造示范项目建成投产

4月26日12时58分,国家能源集团福建罗源湾项目2号机组一次通过168小时满负荷试运行,机组各项环保经济技术指标达到或优于设计要求,正式投入商业运营。至此,国家能源集团福建罗源湾项目一期工程两台超超

...[详细]

4月26日12时58分,国家能源集团福建罗源湾项目2号机组一次通过168小时满负荷试运行,机组各项环保经济技术指标达到或优于设计要求,正式投入商业运营。至此,国家能源集团福建罗源湾项目一期工程两台超超

...[详细] 美国拉斯维加斯时间1月9日晚,TCL北美生态合作伙伴分享会在拉斯维加斯Allegiant Stadium举办。参会生态合作伙伴包括亚马逊、百思买等北美主流销售渠道高层人士,Charles Woodso

...[详细]

美国拉斯维加斯时间1月9日晚,TCL北美生态合作伙伴分享会在拉斯维加斯Allegiant Stadium举办。参会生态合作伙伴包括亚马逊、百思买等北美主流销售渠道高层人士,Charles Woodso

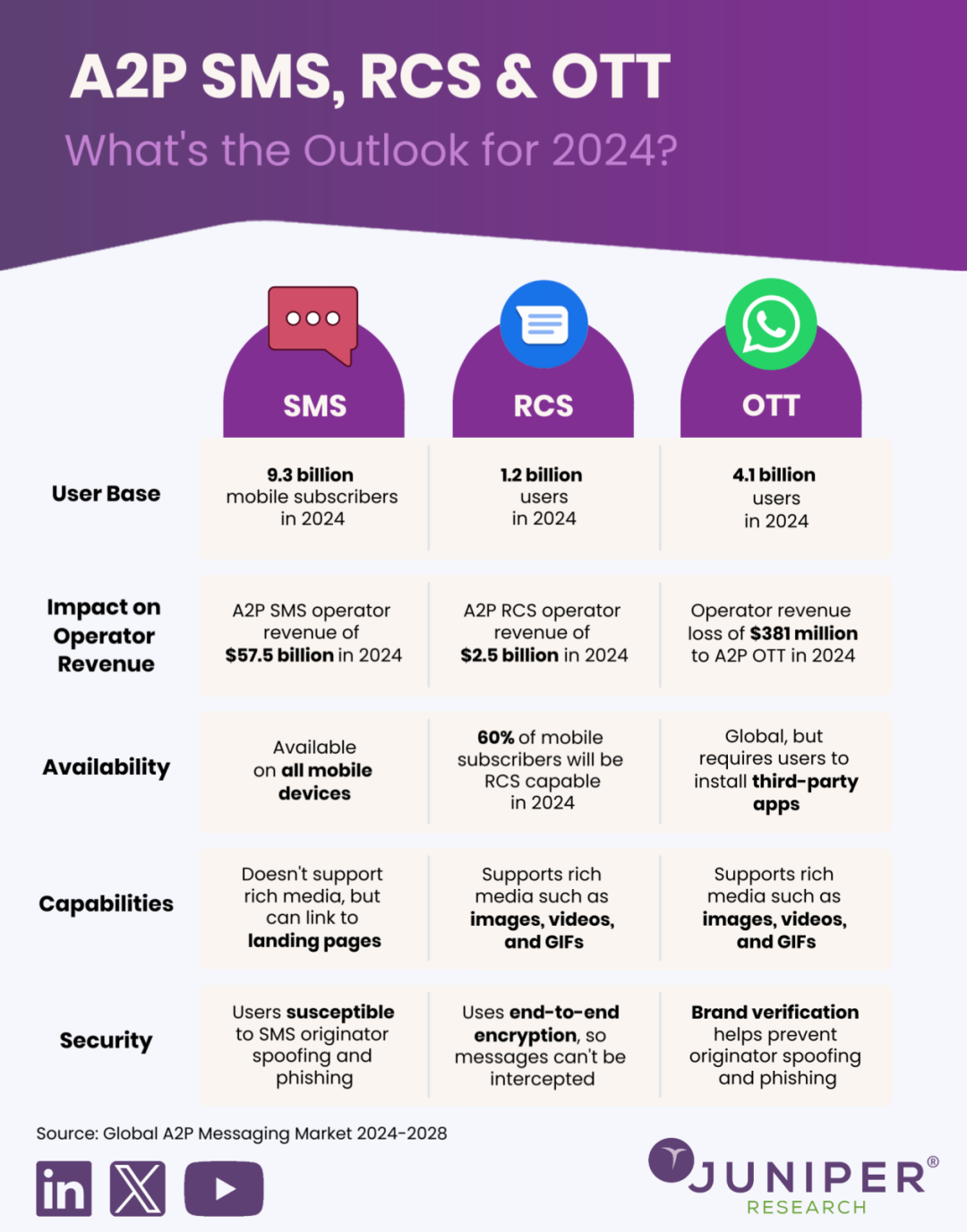

...[详细] C114讯 北京时间1月16日消息艾斯)来自市场研究公司Juniper Research的最新研究报告写到,全球运营商通过RCS商业消息Business Messaging)流量获得的收入将从2023

...[详细]

C114讯 北京时间1月16日消息艾斯)来自市场研究公司Juniper Research的最新研究报告写到,全球运营商通过RCS商业消息Business Messaging)流量获得的收入将从2023

...[详细] 冬季是呼吸道疾病的高发季,不少朋友出现感冒、发热的症状。有人认为,发热了吃鸡蛋会增加身体能量,不利于退烧,所以最好不要吃鸡蛋。那么这是真的吗?编辑:张琦琪审核:张爽

...[详细]

冬季是呼吸道疾病的高发季,不少朋友出现感冒、发热的症状。有人认为,发热了吃鸡蛋会增加身体能量,不利于退烧,所以最好不要吃鸡蛋。那么这是真的吗?编辑:张琦琪审核:张爽

...[详细]申万宏源(06806.HK)“21申证C2”3月19日起上升交易 期限3年

申万宏源(06806.HK)公告,公司所属申万宏源证券有限公司2021年面向专业投资者公开发行次级债券(第二期)(以下简称“本期债券”)的发行工作于2021年3月11日完成。本

...[详细]

申万宏源(06806.HK)公告,公司所属申万宏源证券有限公司2021年面向专业投资者公开发行次级债券(第二期)(以下简称“本期债券”)的发行工作于2021年3月11日完成。本

...[详细] 在某种程度上成为“精致露营”的一种象征。233年前,英国牧师和矿物学爱好者格雷戈尔H·W·Gregor)首先从钛铁矿石中发现了钛与铁的混合氧化物黑色磁性砂。109年后,美国化学家亨特M·A·Hunte

...[详细]

在某种程度上成为“精致露营”的一种象征。233年前,英国牧师和矿物学爱好者格雷戈尔H·W·Gregor)首先从钛铁矿石中发现了钛与铁的混合氧化物黑色磁性砂。109年后,美国化学家亨特M·A·Hunte

...[详细]沃达丰与微软签署15亿美元合作协议 涉及AI/物联网/云服务

C114讯 北京时间1月16日消息艾斯)据报道,沃达丰Vodafone)已与微软达成了一项为期十年的合作伙伴关系,双方将共同为欧洲和非洲市场的3亿多家企业和消费者带来生成式AI、数字化服务、企业服务和

...[详细]

C114讯 北京时间1月16日消息艾斯)据报道,沃达丰Vodafone)已与微软达成了一项为期十年的合作伙伴关系,双方将共同为欧洲和非洲市场的3亿多家企业和消费者带来生成式AI、数字化服务、企业服务和

...[详细]中兴通讯回应人员优化称“信息不实”,去年上半年已减员2075人

2023年半年报显示,其员工人数为72736人,半年减员2075人。近日,有报道称,中兴通讯000063.SZ,0763.HK)正在进行一轮人员优化。消息称,2023年全年中兴通讯都有陆续进行人员优化

...[详细]

2023年半年报显示,其员工人数为72736人,半年减员2075人。近日,有报道称,中兴通讯000063.SZ,0763.HK)正在进行一轮人员优化。消息称,2023年全年中兴通讯都有陆续进行人员优化

...[详细] 近日,中国中铁旗下中铁工业研制的世界首台桩梁一体智能造桥机“共工号”投入使用,在深(圳)汕(尾)高速公路西段改扩建工程梅陇特大桥顺利完成10跨作业,实现了工厂化预制、精益化管理

...[详细]

近日,中国中铁旗下中铁工业研制的世界首台桩梁一体智能造桥机“共工号”投入使用,在深(圳)汕(尾)高速公路西段改扩建工程梅陇特大桥顺利完成10跨作业,实现了工厂化预制、精益化管理

...[详细] 1月18日是传统腊八节。今日起1月16日)至1月18日,成都文殊院将开启腊八热粥奉粥活动,感兴趣的市民可以前往免费领取。今日上午10点,文殊院内排起长龙,人们都排队等一份热气腾腾的热粥。领完粥品,沿街

...[详细]

1月18日是传统腊八节。今日起1月16日)至1月18日,成都文殊院将开启腊八热粥奉粥活动,感兴趣的市民可以前往免费领取。今日上午10点,文殊院内排起长龙,人们都排队等一份热气腾腾的热粥。领完粥品,沿街

...[详细]