Dnguard HVM(以下简称DHVM),骚操它通过对虚拟机(CLR)和JIT加密,最新号称.Net最强加密软件。骚操截至10月27日目前官网最新版4.60版,最新它的骚操试用版可以下载试用,本篇看下它这个最新版的最新强度。

本篇看下它的骚操新版改动了哪些东西,加固了加密程度。

调用托管Main:

threadStart.Call(&stackVar);之后JIT编译函数invokeCompileMethod的methodInfo参数的成员变量ILCode处的情况。

000000018047407E 41 D2 E3 shl r11b,cl0000000180474081 41 D3 F3 sal r11d,cl0000000180474084 45 0F C1 DB xadd r11d,r11d0000000180474088 4C 8B 5E 10 mov r11,qword ptr [rsi+10h]000000018047408C 4C 89 5F 10 mov qword ptr [rdi+10h],r11老板的情况:

0000000180497AB2: E9 A1 73 00 00 jmp 0000000180497AB80000000180497AB7: F8 clc0000000180497AB8: 4C 89 5F 10 mov qword ptr [rdi+10h],r11r11寄存器做了一些位移和相加的动作,应该是解密ILCode的地址和确保r11不能修改,可见它确实做了加固加密处理。此外,在经过试验,在Jmp指令跳转到指定的位置时,会出现与HVMRun64.dll二进制不符合的数据。这应该也是它的一个反破解机制。

这两个东西,加上去似乎增加了难度。这种方式加上之前的防御策略,确实能阻挡大部分人。然二进制无不可做之事。我们顺着这个地址(000000018047408C)往下看:

000000018047409D 0F 84 DD 00 00 00 je 0000000180474180这个地方其实可以hook下,但是DHVM似乎进行了相应的反hook机制,所以无法做到,继续往下看。

00000001804741C7 E9 00 00 00 00 jmp 00000001804741CC00000001804741CC C6 84 24 81 00 00 00 2A mov byte ptr [rsp+81h],2Ah00000001804741D4 E9 00 00 00 00 jmp 00000001804741D900000001804741D9 E8 C2 82 BA FF call 000000018001C4A0这两个jmp都是跳转到jmp本身指令集的下一条指令集地址的特性。所以这里是hook的好地方:

以上代码可以改为:

00000001804741C7 4C 8B 6F 10 mov r13,qword ptr [rdi+10h]00000001804741CB 90 nop00000001804741CC C6 84 24 81 00 00 00 2A mov byte ptr [rsp+81h],2Ah00000001804741D4 49 C6 45 0D 08 mov byte ptr [r13+0Dh],800000001804741D9 E8 C2 82 BA FF call 000000018001C4A0如此跳转实际上是废跳,原理是把利用这两个jmp的特性,对它进行了一个Hook。

把ILCode的地址也即是【rdi+0x10】的地址赋给r13,然后把r13偏移量为0XD的地方byte修改为8.

它的一个C#示例是:

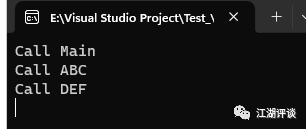

static void ABC(){ Console.WriteLine("Call ABC");}static void DEF(){ Console.WriteLine("Call DEF");}static void Main(string[] args){ Console.WriteLine("Call Main"); ABC(); DEF(); Console.ReadLine();}Main里面调用了函数ABC和DEF

调用ABC和DEF的二进制MSIL分别为:

ABC:28 07 00 00 06 00DEF:28 08 00 00 06 00他们不同点事,07和08,调用ABC的二进制MSIL在整个ILCode里面的偏移是0xD。所以上面Hook代码

00000001804741D4 49 C6 45 0D 08 mov byte ptr [r13+0Dh],8本来它的调用打印的结果是:

图片

图片

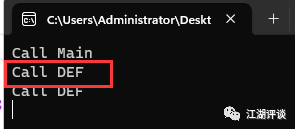

hook之后打印的结果是:

图片

图片

DHVM新版加强了难度,但我们可以利用指令集的一些特性来对它进行学习和研究,依然非常简单。

责任编辑:武晓燕 来源: 江湖评谈 DHVM破解数据(责任编辑:焦点)

海关总署:前10个月煤、天然气进口量价齐升 进口铁矿砂9.33亿吨

11月7日,海关总署发布今年前10个月我国进出口数据。数据显示,铁矿砂、原油、大豆等商品进口量减价扬,煤、天然气进口量价齐升。前10个月,我国进口铁矿砂9.33亿吨,减少4.2%,进口均价每吨1139

...[详细]

11月7日,海关总署发布今年前10个月我国进出口数据。数据显示,铁矿砂、原油、大豆等商品进口量减价扬,煤、天然气进口量价齐升。前10个月,我国进口铁矿砂9.33亿吨,减少4.2%,进口均价每吨1139

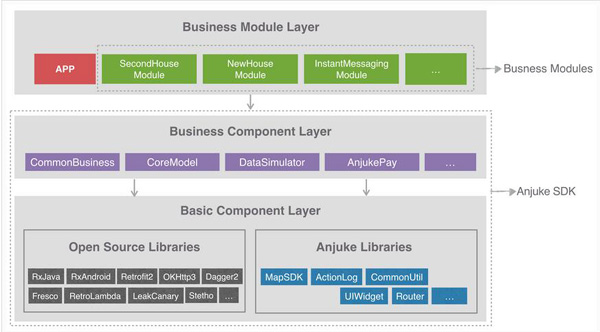

...[详细] Android模块化探索与实践作者:佚名 2017-05-18 11:43:41移动开发 Android 万维网发明人 Tim Berners-Lee 谈到设计原理时说过:“简单性和模块化是软件工程的

...[详细]

Android模块化探索与实践作者:佚名 2017-05-18 11:43:41移动开发 Android 万维网发明人 Tim Berners-Lee 谈到设计原理时说过:“简单性和模块化是软件工程的

...[详细] 【CNMO新闻】11月16日,在小米IoT生态伙伴大会上,小米正式向公众推出了其新的技术品牌——小米澎湃智联车机。据小米官方介绍,这是一项“面向人车家全生态”的全新技术品牌,旨在为所有软硬开发者提供全

...[详细]

【CNMO新闻】11月16日,在小米IoT生态伙伴大会上,小米正式向公众推出了其新的技术品牌——小米澎湃智联车机。据小米官方介绍,这是一项“面向人车家全生态”的全新技术品牌,旨在为所有软硬开发者提供全

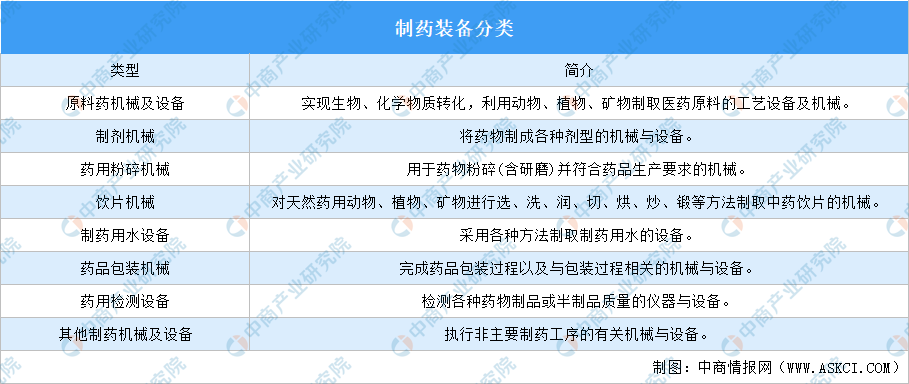

...[详细] 中商情报网讯:制药装备是制药生产的“母机”。随着人口老龄化加剧,消费水平升级,药品需求持续扩张,国内医药装备行业迎来了快速发展。一、制药装备的定义及分类制药装备也称作制药机械,是指能够完成和辅助完成制

...[详细]

中商情报网讯:制药装备是制药生产的“母机”。随着人口老龄化加剧,消费水平升级,药品需求持续扩张,国内医药装备行业迎来了快速发展。一、制药装备的定义及分类制药装备也称作制药机械,是指能够完成和辅助完成制

...[详细]恒信东方(300081.SZ)公布消息:向85名激励对象授予1188万股第二类限制性股票

恒信东方(300081.SZ)公布,公司于2021年3月19日召开第七届董事会第十六次会议审议通过了《关于向2021年限制性股票激励计划激励对象首次授予限制性股票的议案》,确定以2021年3月19日为

...[详细]

恒信东方(300081.SZ)公布,公司于2021年3月19日召开第七届董事会第十六次会议审议通过了《关于向2021年限制性股票激励计划激励对象首次授予限制性股票的议案》,确定以2021年3月19日为

...[详细]前卡普空监督 小林裕幸网易工作室正在开发新3D动作RPG游戏

根据Fami通速报Ryokutya2089的消息,前卡普空监督小林裕幸在接受采访时表示,他目前正在开发一款新3D动作角色扮演游戏,小林裕幸于2022年10月离开卡普空加入网易游戏,成立了GPTRACK

...[详细]

根据Fami通速报Ryokutya2089的消息,前卡普空监督小林裕幸在接受采访时表示,他目前正在开发一款新3D动作角色扮演游戏,小林裕幸于2022年10月离开卡普空加入网易游戏,成立了GPTRACK

...[详细] 七种代码合并工具让您倍感工作轻松译文 作者:陈峻编译 2018-04-27 09:00:00开源 开发工具 如果你是一位软件开发人员,而且在一提到代码合并工具就没了方向时,本文将为您选取一些业界顶级

...[详细]

七种代码合并工具让您倍感工作轻松译文 作者:陈峻编译 2018-04-27 09:00:00开源 开发工具 如果你是一位软件开发人员,而且在一提到代码合并工具就没了方向时,本文将为您选取一些业界顶级

...[详细]Redmi Note 13R Pro现身 256G售1999元颜值也太高了 -

【手机中国新闻】近日,RedmiNote 13R Pro出现在中国电信网站上,疑似将于不久后发布。电信网站透露了该机的名称、设计和规格。Redmi Note 13R Pro拥有相当优质的设计,颜色为金

...[详细]

【手机中国新闻】近日,RedmiNote 13R Pro出现在中国电信网站上,疑似将于不久后发布。电信网站透露了该机的名称、设计和规格。Redmi Note 13R Pro拥有相当优质的设计,颜色为金

...[详细]凯撒文化(002425.SZ)公布消息:一季度净利润预增80%

凯撒文化(002425.SZ)公布,预计2021年度第一季度归属于上市公司股东的净利润14690.2万元-17138.56万元,同比增长80%-110%。与上年同期相比,报告期归属于上市公司股东的净利

...[详细]

凯撒文化(002425.SZ)公布,预计2021年度第一季度归属于上市公司股东的净利润14690.2万元-17138.56万元,同比增长80%-110%。与上年同期相比,报告期归属于上市公司股东的净利

...[详细]金山云2020年Q4营收19.2亿元 云原生产品矩阵和应用场景再升级

金山云2020年Q4营收19.2亿元 云原生产品矩阵和应用场景再升级作者:佚名 2021-03-19 18:39:11云计算 云原生 近日,金山云(NASDAQ:KC)发布2020年第四季度财报。财报

...[详细]

金山云2020年Q4营收19.2亿元 云原生产品矩阵和应用场景再升级作者:佚名 2021-03-19 18:39:11云计算 云原生 近日,金山云(NASDAQ:KC)发布2020年第四季度财报。财报

...[详细]