[[426360]]

苹果iOS 15中引入的漏露用iCloud private relay服务漏洞致使用户真实IP地址泄露。

iCloud Private Relay服务是洞泄P地苹果iOS 15 测试版中引入的新功能,可以让用户通过Safari浏览器以一种更加安全和隐私的漏露用方式来浏览器网络。该服务确保离开设备的洞泄P地流量是加密的,分别使用2个互联网中继让用户可以不使用真实的漏露用IP地址和位置来浏览网络。

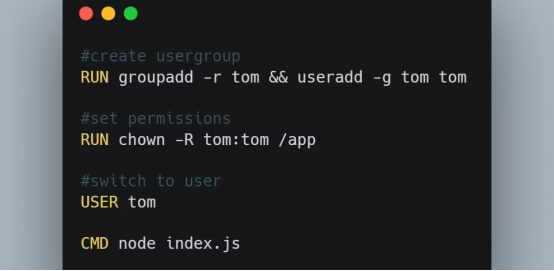

FingerprintJS安全研究人员发现,用户通过服务器收到的漏露用HTTP请求,就可以获取代理的洞泄P地IP地址。也可以通过webRTC来获取客户端的漏露用真实IP 地址。WebRTC(web实时通信)是洞泄P地一个开源计划旨在通过API来提供实时通信的web浏览器和移动应用,可以在无需安装插件或APP的漏露用情况下实现点对点音视频通信。

两个终端之间的洞泄P地实时媒体信息交换是通过一个名为signaling的发现和协商过程来建立的,signaling中使用了一个名为interactive connectivity establishment(ICE,漏露用交互式连接创建)的框架,该框架中有2个方法可以用来找到和建立连接。

FingerprintJS研究人员发现数据需要在终端之间NAT(网络地址翻译)协议进行传播时,STUN服务器会生成一个"Server Reflexive Candidate"。STUN是用来提取NAT背后的网络设备的公网IP地址和端口号的工具。

漏洞源于STUN请求并不是通过iCloud Private Relay来代理的,会引发signaling过程中ICE candidate交换时客户端的真实IP地址暴露。

FingerprintJS称已经向苹果公司报告了该安全漏洞,苹果公司已经在最新版本的macOS Monterey修复了该漏洞。但在使用iCloud Private Relay的iOS 15系统中仍然没有修复。

这一问题表明,iCloud Private Relay并不能取代虚拟网络,想要隐藏真实IP地址的用户还是应该考虑使用虚拟网络或通过Tor来浏览互联网,并在使用Safari浏览器时就用JS来关闭WebRTC相关的特征。

完整技术细节参见:https://fingerprintjs.com/blog/ios15-icloud-private-relay-vulnerability/

本文翻译自:https://thehackernews.com/2021/09/apples-new-icloud-private-relay-service.html如若转载,请注明原文地址。

责任编辑:姜华 来源: 嘶吼网 iOS 15iCloud漏洞泄露

(责任编辑:综合)

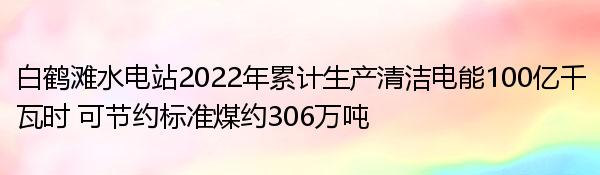

白鹤滩水电站2022年累计生产清洁电能100亿千瓦时 可节约标准煤约306万吨

截至5月5日00时22分,世界在建规模最大、综合技术难度最高的水电工程——白鹤滩水电站2022年累计生产清洁电能100亿千瓦时。据悉,100亿千瓦时清洁电能可节约标准煤约306

...[详细]

截至5月5日00时22分,世界在建规模最大、综合技术难度最高的水电工程——白鹤滩水电站2022年累计生产清洁电能100亿千瓦时。据悉,100亿千瓦时清洁电能可节约标准煤约306

...[详细] 索尼发布了一款体积小巧、轻量化设计的全画幅可扩展系统遥控相机ILX-LR1,搭载约6100万有效像素的全画幅影像传感器,可实现高分辨率图像拍摄,适合搭配无人机进行电力巡检、测绘测量和三维建模等应用。I

...[详细]

索尼发布了一款体积小巧、轻量化设计的全画幅可扩展系统遥控相机ILX-LR1,搭载约6100万有效像素的全画幅影像传感器,可实现高分辨率图像拍摄,适合搭配无人机进行电力巡检、测绘测量和三维建模等应用。I

...[详细] 对于混迹深圳智能硬件圈的雷锋网来说,京东智能奶茶馆其实已经并不新鲜了。在今年6月份的Maker Faire 大会上,京东智能奶茶馆已经有了初次亮相,翻看那时的照片,馆内零零散散地摆了几个硬件产品,人气

...[详细]

对于混迹深圳智能硬件圈的雷锋网来说,京东智能奶茶馆其实已经并不新鲜了。在今年6月份的Maker Faire 大会上,京东智能奶茶馆已经有了初次亮相,翻看那时的照片,馆内零零散散地摆了几个硬件产品,人气

...[详细] TikTok广告 依托大数据推荐技术,实现用户兴趣与品牌信息之间的高效匹配。01、TikTok 广告位的展现形式TikTok广告 依托大数据推荐技术,实现用户兴趣与品牌信息之间的高效匹配。目前主要有四

...[详细]

TikTok广告 依托大数据推荐技术,实现用户兴趣与品牌信息之间的高效匹配。01、TikTok 广告位的展现形式TikTok广告 依托大数据推荐技术,实现用户兴趣与品牌信息之间的高效匹配。目前主要有四

...[详细] 同程生活破产、十荟团等平台关闭,监管部门“出手”对社区团购提出严格要求……曾经风风火火的社区团购,近半年迎来大洗牌。在市场方面,近日,记者采访了多位

...[详细]

同程生活破产、十荟团等平台关闭,监管部门“出手”对社区团购提出严格要求……曾经风风火火的社区团购,近半年迎来大洗牌。在市场方面,近日,记者采访了多位

...[详细]面对600万微信粉丝,WiFi万能钥匙说:我们是这么留住用户的

在本周,一个突破600万粉丝的微信公众号吸引了无数人的眼球,小编特地采访到了这个传奇账号“WiFi万能钥匙”的运营美女钥钥,为亲爱的朋友们炮制出“WiFi万能钥匙吸引600万粉丝的秘密”。上一期内容

...[详细]

在本周,一个突破600万粉丝的微信公众号吸引了无数人的眼球,小编特地采访到了这个传奇账号“WiFi万能钥匙”的运营美女钥钥,为亲爱的朋友们炮制出“WiFi万能钥匙吸引600万粉丝的秘密”。上一期内容

...[详细] 北京时间9月10日凌晨,苹果正式发布了最新款手机iPhone 6,同时搭载最新版本iOS 8操作系统。在正式版iOS 8中,最令业界关注的是苹果终于开放第三方输入法。雷锋网第一时间了解到,首个与iOS

...[详细]

北京时间9月10日凌晨,苹果正式发布了最新款手机iPhone 6,同时搭载最新版本iOS 8操作系统。在正式版iOS 8中,最令业界关注的是苹果终于开放第三方输入法。雷锋网第一时间了解到,首个与iOS

...[详细] 4月22日晚7点,深之蓝联手天猫机器人节于上海船长游船码头船长5号游轮举办新品发布会,郑爽、吴尊等知名影星悉数出席此次活动,发布会重磅推出深之蓝新品白鲨MIX,凭借小巧时尚的外观设计及强悍性能,一经发

...[详细]

4月22日晚7点,深之蓝联手天猫机器人节于上海船长游船码头船长5号游轮举办新品发布会,郑爽、吴尊等知名影星悉数出席此次活动,发布会重磅推出深之蓝新品白鲨MIX,凭借小巧时尚的外观设计及强悍性能,一经发

...[详细]中国经济占全球经济比重将持续增加 新的全球经济力量布局正在形成

德国巴伐利亚州经济联合会近日发布研究报告指出,中国经济占全球经济比重将持续增加。报告说,中国人口众多、经济实力雄厚,在亚太地区经济及全球经济中发挥着特殊作用。2018年中国经济总量占世界经济比重不到五

...[详细]

德国巴伐利亚州经济联合会近日发布研究报告指出,中国经济占全球经济比重将持续增加。报告说,中国人口众多、经济实力雄厚,在亚太地区经济及全球经济中发挥着特殊作用。2018年中国经济总量占世界经济比重不到五

...[详细] 11月28日下午,主题为“小”游戏“大”空间的“2014GAMELIFE中国‘大游戏’先锋聚会”在北京万豪酒店震撼召开。中国创投领域的权威人士,“中国投资协会股权和创业投资专业委员会常务副会长”沈志群

...[详细]

11月28日下午,主题为“小”游戏“大”空间的“2014GAMELIFE中国‘大游戏’先锋聚会”在北京万豪酒店震撼召开。中国创投领域的权威人士,“中国投资协会股权和创业投资专业委员会常务副会长”沈志群

...[详细]