IP源防攻击IPSG(IP Source Guard)是网络一种基于二层接口的源IP地址过滤技术,它能够防止恶意主机伪造合法主机的世界IP地址来仿冒合法主机,还能确保非授权主机不能通过自己指定IP地址的揭秘技术方式来访问网络或攻击网络。

随着网络规模越来越大,通过伪造源IP地址实施的安全网络攻击(简称IP地址欺骗攻击)也逐渐增多。一些攻击者通过伪造合法用户的何保护IP地址获取网络访问权限,非法访问网络,网络甚至造成合法用户无法访问网络,世界或者信息泄露。揭秘技术IPSG针对IP地址欺骗攻击提供了一种防御机制,太网可以有效阻止此类网络攻击行为。安全

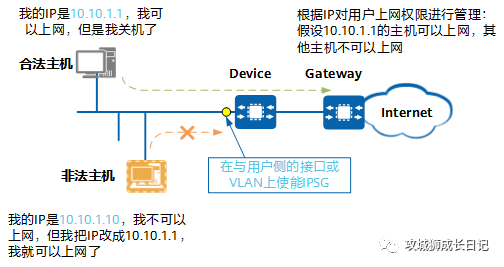

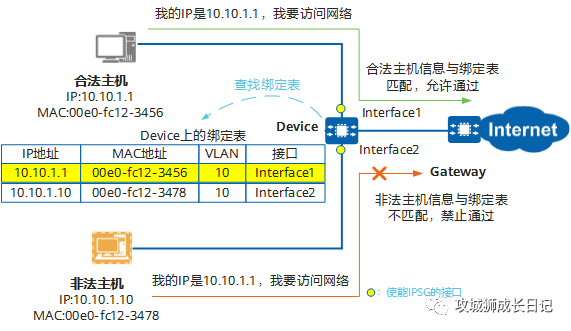

一个典型的利用IPSG防攻击的示例如下图所示,非法主机伪造合法主机的IP地址获取上网权限。此时,通过在Device的用户侧的接口或VLAN上部署IPSG功能,Device可以对进入接口的IP报文进行检查,丢弃非法主机的报文,从而阻止此类攻击。

IPSG典型防攻击

IPSG利用绑定表(源IP地址、源MAC地址、所属VLAN、入接口的绑定关系)去匹配检查二层接口上收到的IP报文,只有匹配绑定表的报文才允许通过,其他报文将被丢弃。

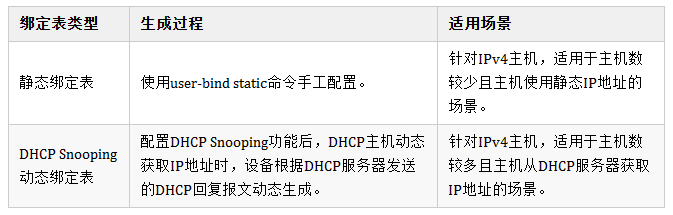

绑定表如下表所示,包括静态和动态两种。

绑定表生成后,IPSG基于绑定表向指定的接口或者指定的VLAN下发ACL,由该ACL来匹配检查所有IP报文。主机发送的报文,只有匹配绑定表才会允许通过,不匹配绑定表的报文都将被丢弃。当绑定表信息变化时,设备会重新下发ACL。缺省情况下,如果在没有绑定表的情况下使能了IPSG,设备会允许除IGMP协议报文外的IP协议报文通过,但是会拒绝所有的IP数据报文通过。

IPSG一般应用在用户侧的接入设备上,可以基于接口或者基于VLAN应用。

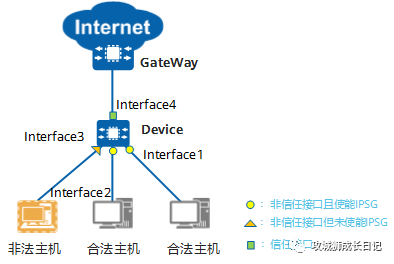

IPSG仅支持在二层物理接口或者VLAN上应用,且只对使能了IPSG功能的非信任接口进行检查。对于IPSG来说,缺省所有的接口均为非信任接口,信任接口由用户指定。IPSG的信任接口/非信任接口也就是DHCP Snooping中的信任接口/非信任接口,信任接口/非信任接口同样适用于基于静态绑定表方式的IPSG。

IPSG中各接口角色如下图所示。其中:

绑定表项包含:MAC地址、IP地址、VLAN ID、入接口。静态绑定表项中指定的信息均用于IPSG过滤接口收到的报文。而对于动态绑定表,IPSG依据该表项中的哪些信息过滤接口收到的报文,由用户设置的检查项决定,缺省是四项都进行匹配检查。常见的几种检查项如下:

(1) 配置静态用户绑定表项:

[Huawei] user-bind static { { { ip-address | ipv6-address } { start-ip [ to end-ip ] } &<1-10> | ipv6-prefix prefix/prefix-length } | mac-address mac-address } * [ interface interface-type interface-number ] [ vlan vlan-id [ ce-vlan ce-vlan-id ] ][Huawei] user-bind static { { { ip-address | ipv6-address } { start-ip [ to end-ip ] } &<1-10> | ipv6-prefix prefix/prefix-length } | mac-address mac-address } * [ interface interface-type interface-number ] [ vlan vlan-id [ ce-vlan ce-vlan-id ] ](2) 使能IPSG功能:

[Huawei-GigabitEthernet0/0/1] ip source check user-bind enable使能接口或者VLAN的IP报文检查功能,VLAN视图配置与接口视图一致。

(3) 使能IP报文检查告警功能:

[Huawei-GigabitEthernet0/0/1] ip source check user-bind alarm enable(4) 配置IP报文检查告警阈值

[Huawei-GigabitEthernet0/0/1] ip source check user-bind alarm threshold threshold配置了IP报文检查告警功能后,当丢弃的IP报文超过告警阈值时,会产生告警提醒用户。

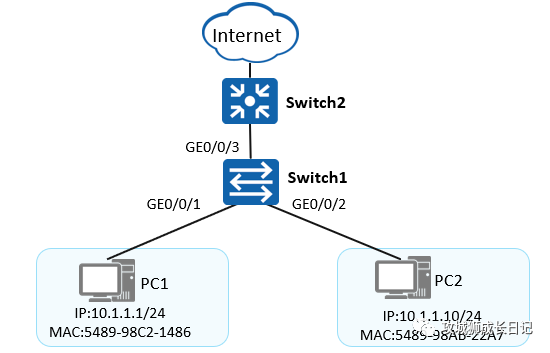

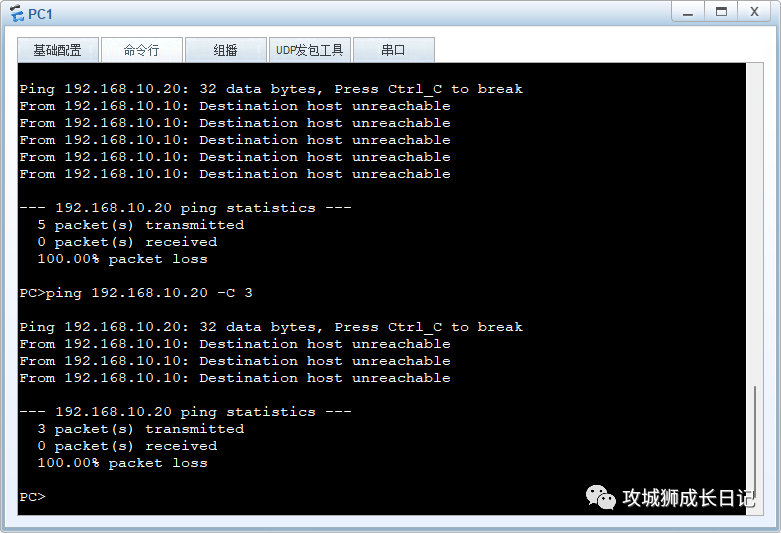

如图所示:网络终端设备通过手工方式配置静态IP地址统一管理,通过在接入交换机上配置IPSG,防止主机私自更改IP地址非法获取访问网络权限。

Switch1配置如下:

#在接入交换机上配置静态绑定表[Switch1] user-bind static ip-address 10.1.1.1 mac-address 5489-98C2-1486 [Switch1] user-bind static ip-address 10.1.1.10 mac-address 5489-98AB-22A7#使能GE0/0/1接口IPSG和IP报文检查告警功能[Switch1] interface GigabitEthernet 0/0/1[Switch1-GigabitEthernet0/0/1] ip source check user-bind enable[Switch1-GigabitEthernet0/0/1] ip source check user-bind alarm enable[Switch1-GigabitEthernet0/0/1] ip source check user-bind alarm threshold 100#接口GE0/0/2配置与GE0/0/1类似,此处省略配置验证在Switch上执行display dhcp static user-bind all命令,可以查看静态绑定表信息。PC1和PC2使用管理员分配的固定IP地址可以正常访问网络,更改IP地址后无法访问网络。

责任编辑:赵宁宁 来源: 攻城狮成长日记 网络攻击IPSG(责任编辑:焦点)

在群雄逐鹿基金代销市场的当前,商业银行仍然是主力军。中国基金业协会近日发布的2021年三季度基金代销机构公募基金保有规模数据显示,银行在股票+混合公募基金、非货币市场公募基金保有规模中的比例仍超五成。

...[详细]

在群雄逐鹿基金代销市场的当前,商业银行仍然是主力军。中国基金业协会近日发布的2021年三季度基金代销机构公募基金保有规模数据显示,银行在股票+混合公募基金、非货币市场公募基金保有规模中的比例仍超五成。

...[详细] 十一长假结束,马蜂窝旅行玩乐大数据显示, 杭州、长沙、苏州、南京、上海、广州、重庆、北京、福州、桂林名列十一假期国内热门城市目的地前十。江浙沪地区游玩热情高涨,在前五中占据四席,城市之间便捷的高铁网路

...[详细]

十一长假结束,马蜂窝旅行玩乐大数据显示, 杭州、长沙、苏州、南京、上海、广州、重庆、北京、福州、桂林名列十一假期国内热门城市目的地前十。江浙沪地区游玩热情高涨,在前五中占据四席,城市之间便捷的高铁网路

...[详细] 如何保护数据备份服务器远离勒索软件攻击2023-01-05 11:40:57安全 数据安全 企业需要更加积极地保护现有的数据备份系统,以避免其成为安全体系中最薄弱的环节。以下9个建议可以帮助组织更好地

...[详细]

如何保护数据备份服务器远离勒索软件攻击2023-01-05 11:40:57安全 数据安全 企业需要更加积极地保护现有的数据备份系统,以避免其成为安全体系中最薄弱的环节。以下9个建议可以帮助组织更好地

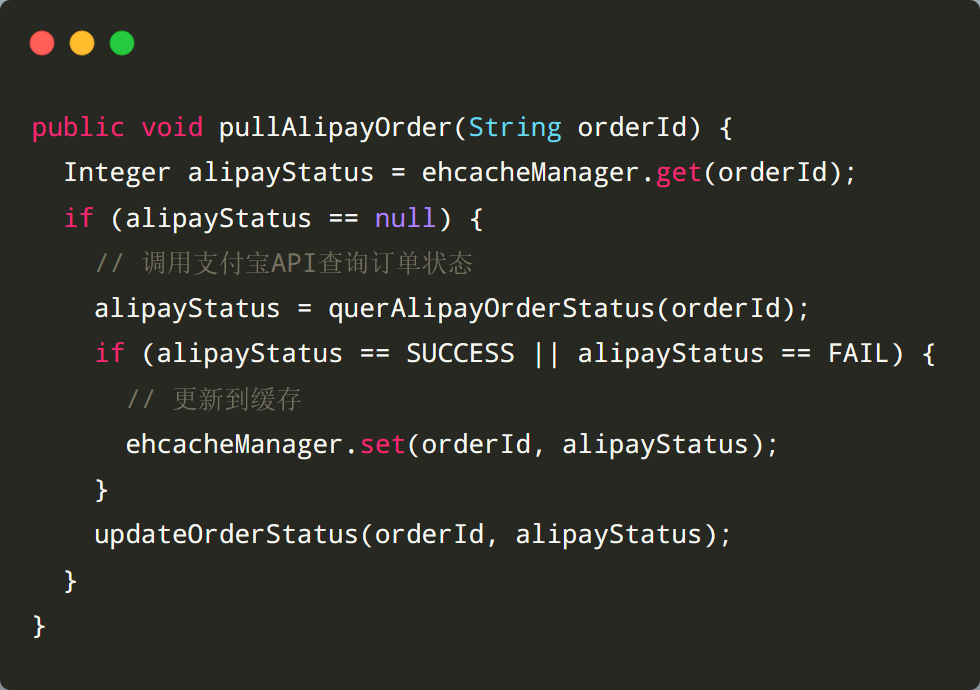

...[详细] 缓存太香了!我的10年使用经验总结!作者:张勇 2020-12-21 07:36:15存储 存储软件 一位七牛的资深架构师曾经说过这样一句话:“Nginx+业务逻辑层+数据库+缓存层+消息队列,这种模

...[详细]

缓存太香了!我的10年使用经验总结!作者:张勇 2020-12-21 07:36:15存储 存储软件 一位七牛的资深架构师曾经说过这样一句话:“Nginx+业务逻辑层+数据库+缓存层+消息队列,这种模

...[详细] 近日,中国石油天然气股份有限公司宣布,2022年一季度,中国石油实现营业收入7793.7亿元,实现归属于母公司股东净利润390.6亿元,生产经营继续保持良好势头。今年以来,中国石油坚持稳字当头,统筹生

...[详细]

近日,中国石油天然气股份有限公司宣布,2022年一季度,中国石油实现营业收入7793.7亿元,实现归属于母公司股东净利润390.6亿元,生产经营继续保持良好势头。今年以来,中国石油坚持稳字当头,统筹生

...[详细] 继realme在国内市场发布了其最新的5G旗舰手机realme真我X50 Pro 5G之后,realme又自家的官方推特上预告了新品的消息。这款新品严格意义上来说不是一款手机,而是一个全新的系列,它被

...[详细]

继realme在国内市场发布了其最新的5G旗舰手机realme真我X50 Pro 5G之后,realme又自家的官方推特上预告了新品的消息。这款新品严格意义上来说不是一款手机,而是一个全新的系列,它被

...[详细] Berg Insight表示,蜂窝物联网模块迎来突破之年作者:物联之家网 2022-06-16 09:07:20物联网 总体而言,2021 年是蜂窝物联网模块行业创纪录的一年,所有主要供应商均实现了两

...[详细]

Berg Insight表示,蜂窝物联网模块迎来突破之年作者:物联之家网 2022-06-16 09:07:20物联网 总体而言,2021 年是蜂窝物联网模块行业创纪录的一年,所有主要供应商均实现了两

...[详细] “数据隐私”和“数据安全”是不同的2022-12-29 17:25:38安全 数据安全 让我们来看看为什么数据隐私很重要,以及它是如何与数据安全联系在一起的。 在数字世界中,组织面临着与其员工、客户和

...[详细]

“数据隐私”和“数据安全”是不同的2022-12-29 17:25:38安全 数据安全 让我们来看看为什么数据隐私很重要,以及它是如何与数据安全联系在一起的。 在数字世界中,组织面临着与其员工、客户和

...[详细] 芝加哥期货交易所玉米、小麦和大豆期价4日涨跌不一。当天,芝加哥期货交易所玉米市场交投最活跃的5月合约收于每蒲式耳5.325美元,比前一交易日下跌2.75美分,跌幅为0.51%;小麦5月合约收于每蒲式耳

...[详细]

芝加哥期货交易所玉米、小麦和大豆期价4日涨跌不一。当天,芝加哥期货交易所玉米市场交投最活跃的5月合约收于每蒲式耳5.325美元,比前一交易日下跌2.75美分,跌幅为0.51%;小麦5月合约收于每蒲式耳

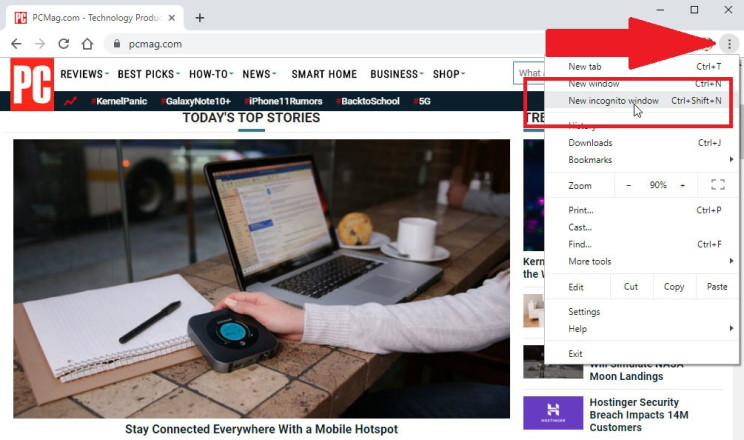

...[详细] 盘点谷歌Chrome隐藏的实用功能,效率瞬间提升10倍作者:浪里大青龙 2020-10-12 19:03:40系统 浏览器 系统运维 Chrome受欢迎的原因之一是它干净、简洁的用户界面和它的通用性。

...[详细]

盘点谷歌Chrome隐藏的实用功能,效率瞬间提升10倍作者:浪里大青龙 2020-10-12 19:03:40系统 浏览器 系统运维 Chrome受欢迎的原因之一是它干净、简洁的用户界面和它的通用性。

...[详细]