[[410507]]

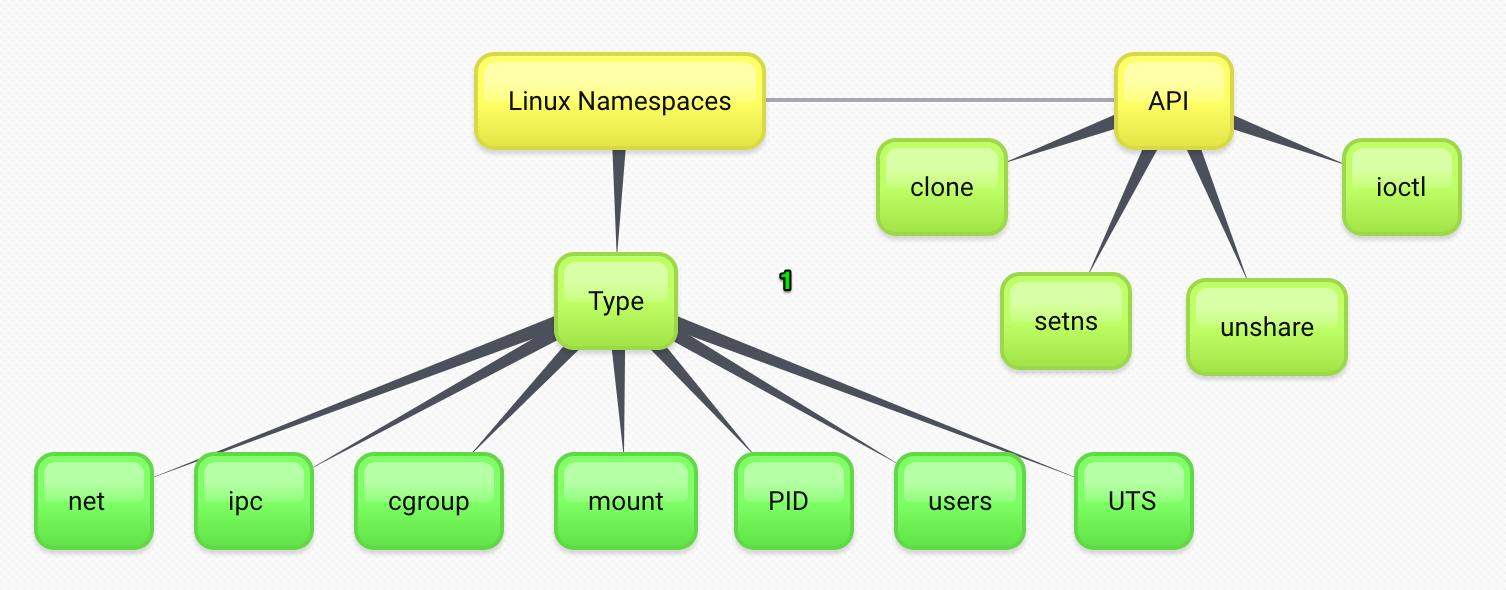

Docker的原理空间隔离使用的是namespace(空间),它是内核内核提供的一种空间隔离,在一个空间下,技术每个进程看到的原理视图是一致的,相应的如果不在一个空间下看到资源视图是不一致的,举个例子,如果两个进程在同一个网络命令空间下,那么他们看到的网络信息(网卡、IP、路由等)是一样的,可以通过localhost的方式互相访问。常用的有6种namespace,在Linux 内核4.6之后又添加了Cgroup这namespace,5.6 之后又添加了时钟namespace。

Namespace

| 系统调用参数

| 隔离内容 |

UTS | CLONE_NEWUTS | 主机名与域名 |

IPC | CLONE_NEWIPC | 信号量、消息队列和共享内存 |

PID | CLONE_NEWPID | 进程编号 |

Network | CLONE_NEWNET | 网络设备、网络栈、端口等等 |

Mount | CLONE_NEWNS | 挂载点(文件系统) |

User | CLONE_NEWUSER | 用户和用户组 |

Cgroup | CLONE_NEWCGROUP | Cgroup的根目录 |

Time | CLONE_NEWTIME | 时钟 |

这里有个小细节,上面表格创建Mount Namespace的系统调用参数是CLONE_NEWNS,而不是CLONE_NEWMOUNT。从字面理解是创建一个命名空间的意思,这是由于历史原因导致的,因为Mount Namespace是第一个namespace,内核的开发者可能也没有预料到后续还有其它的namespace的加入,所以就先把CLONE_NEWNS给占用了。

可见,namespace的隔离其实并不充分,除了上面的隔离能力,其他的都一样。譬如,时钟在内核5.6版本之前,所有容器和操作系统都共享同一个时钟,如果修改了操作系统的时间,所有容器都时间都会变化。

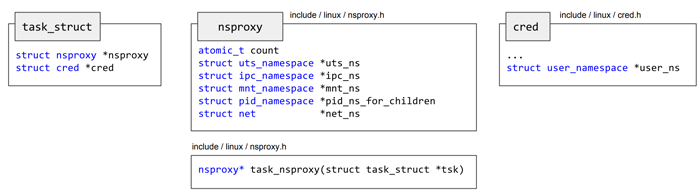

namespace实现原理也非常简单,每个进程(task_struct)都有一个关于namespace的属性nsproxy,表示自己所属的namespace。

struct task_struct { ...

/* namespaces */

struct nsproxy *nsproxy;

...

}

其中的nsproxy就是指向各种namespace的一个代理。如下所示:

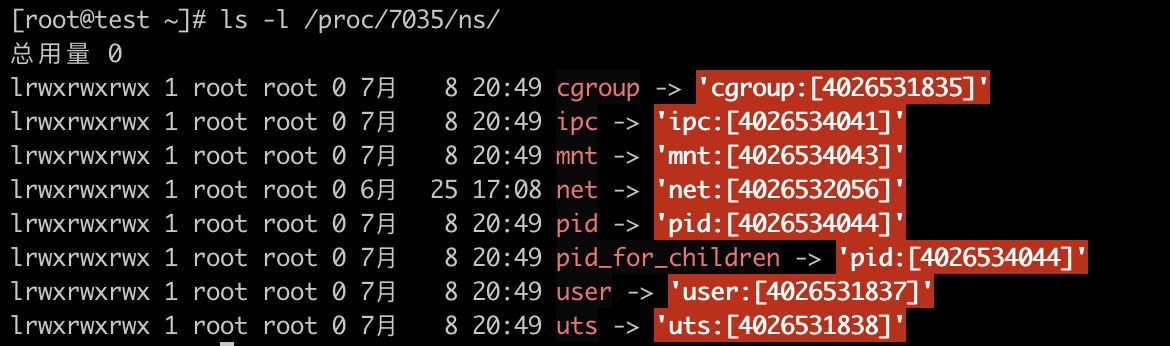

当新进程被创建后会继承其父进程的namespace,这就是为啥一个容器里面的所有进程都共享namespace。在Linux集群上面,通过读取“/proc/进程ID/ns/”下的文件可以获取到每个进程对应的namespace。

责任编辑:武晓燕 来源: 今日头条 Docker内核Namespace

(责任编辑:焦点)

在如今,少儿重疾险是比较受欢迎的,很多家长为了保障孩子的健康成长,都会购买少儿重疾险,那么少儿重疾险的最高保额是多少?少儿重疾险保额多少合适?下文就来带大家了解一下。少儿重疾险的保额一般在5~50万之

...[详细]

在如今,少儿重疾险是比较受欢迎的,很多家长为了保障孩子的健康成长,都会购买少儿重疾险,那么少儿重疾险的最高保额是多少?少儿重疾险保额多少合适?下文就来带大家了解一下。少儿重疾险的保额一般在5~50万之

...[详细] 【CNMO新闻】11月28日,一辆特斯拉Model Y在浙江台州市发生了一起严重的交通事故。11月28日晚,台州交警发布通报称,11月28日15时46分许,徐某军驾驶小型汽车途经路桥区路桥大道与商海街

...[详细]

【CNMO新闻】11月28日,一辆特斯拉Model Y在浙江台州市发生了一起严重的交通事故。11月28日晚,台州交警发布通报称,11月28日15时46分许,徐某军驾驶小型汽车途经路桥区路桥大道与商海街

...[详细] 悦瘦身跃娱乐 解读华硕瘦身独显美机作者:佚名 2011-04-22 11:09:41商务办公 瑞士机械表的闻名遐迩得自考究的品质和精美的外观,更在于它能将上百个部件浓缩在方寸间,体现出了精湛的工艺水准

...[详细]

悦瘦身跃娱乐 解读华硕瘦身独显美机作者:佚名 2011-04-22 11:09:41商务办公 瑞士机械表的闻名遐迩得自考究的品质和精美的外观,更在于它能将上百个部件浓缩在方寸间,体现出了精湛的工艺水准

...[详细]将原生GNOME Shell 打造为Deepin GNOME Shell

将原生GNOME Shell 打造为Deepin GNOME Shell作者:wdj 2012-01-29 19:50:39系统 Linux Linux Deepin 11.12 简体中文版本已在20

...[详细]

将原生GNOME Shell 打造为Deepin GNOME Shell作者:wdj 2012-01-29 19:50:39系统 Linux Linux Deepin 11.12 简体中文版本已在20

...[详细] 中国人民银行3月23日对外宣布,SWIFT(环球银行金融电信协会)与4家中资机构合资成立金融网关信息服务有限公司,进一步提升跨境金融网络与信息服务水平。中国人民银行有关部门负责人介绍,金融网关作为中国

...[详细]

中国人民银行3月23日对外宣布,SWIFT(环球银行金融电信协会)与4家中资机构合资成立金融网关信息服务有限公司,进一步提升跨境金融网络与信息服务水平。中国人民银行有关部门负责人介绍,金融网关作为中国

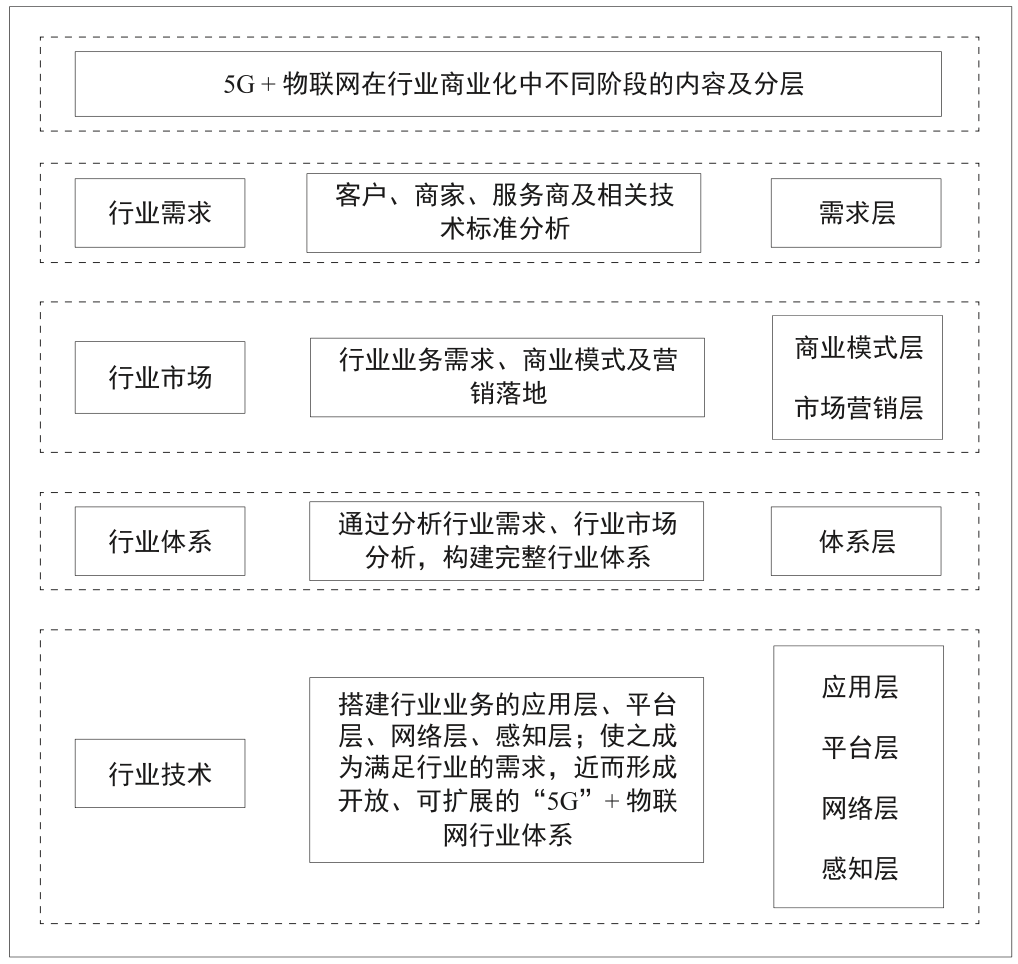

...[详细] 5G背景下的物联网技术在物流行业中的应用作者:物流技术与应用杂志 2021-04-12 16:28:47网络 物联网应用 随着5G信息通信技术的不断发展,以及物联网体系架构的形成,加快了物联网产业技术

...[详细]

5G背景下的物联网技术在物流行业中的应用作者:物流技术与应用杂志 2021-04-12 16:28:47网络 物联网应用 随着5G信息通信技术的不断发展,以及物联网体系架构的形成,加快了物联网产业技术

...[详细] 不少用户表示在买电视的时候发现,现在电视分类眼花缭乱,除了熟知的液晶和新的OLED外现在还有QLED、量子点等技术名字……在宣传中各种技术都在说自己的好。对于普通的吃瓜群众来说根本很难分辨,只能摸着头

...[详细]

不少用户表示在买电视的时候发现,现在电视分类眼花缭乱,除了熟知的液晶和新的OLED外现在还有QLED、量子点等技术名字……在宣传中各种技术都在说自己的好。对于普通的吃瓜群众来说根本很难分辨,只能摸着头

...[详细] 4299元赠激光笔 奥图码DN342投影促销作者:佚名 2011-04-26 15:59:17商务办公 奥图码DN342投影机拥有3000流明的亮度,对比度也达到2500:1,配合1024×768的标

...[详细]

4299元赠激光笔 奥图码DN342投影促销作者:佚名 2011-04-26 15:59:17商务办公 奥图码DN342投影机拥有3000流明的亮度,对比度也达到2500:1,配合1024×768的标

...[详细]森特股份(603098.SH)总市值50.5亿元 隆基股份拟溢价三成收购总股本股的27.25%

森特股份(603098.SH)竞价一字涨停,封单超40万手。报10.52元,总市值50.5亿元。隆基股份开盘一度跌超5%现已翻红。隆基股份4日公告,公司拟以协议转让方式现金收购森特股份1.31亿股股份

...[详细]

森特股份(603098.SH)竞价一字涨停,封单超40万手。报10.52元,总市值50.5亿元。隆基股份开盘一度跌超5%现已翻红。隆基股份4日公告,公司拟以协议转让方式现金收购森特股份1.31亿股股份

...[详细] 人才管理是云计算在企业端最好的应用作者:佚名 2012-09-10 14:59:03云计算 中国企业的飞速发展以及市场竞争的加剧,使得企业面临越来越大的人才管理挑战,也逐步认识到信息化对于人力资源管理

...[详细]

人才管理是云计算在企业端最好的应用作者:佚名 2012-09-10 14:59:03云计算 中国企业的飞速发展以及市场竞争的加剧,使得企业面临越来越大的人才管理挑战,也逐步认识到信息化对于人力资源管理

...[详细]